VPNなしでプロバイダーに見られている通信内容とプライバシー保護策

TL;DR

インターネットサービスプロバイダー(ISP)による可視化とデータ収集の仕組み

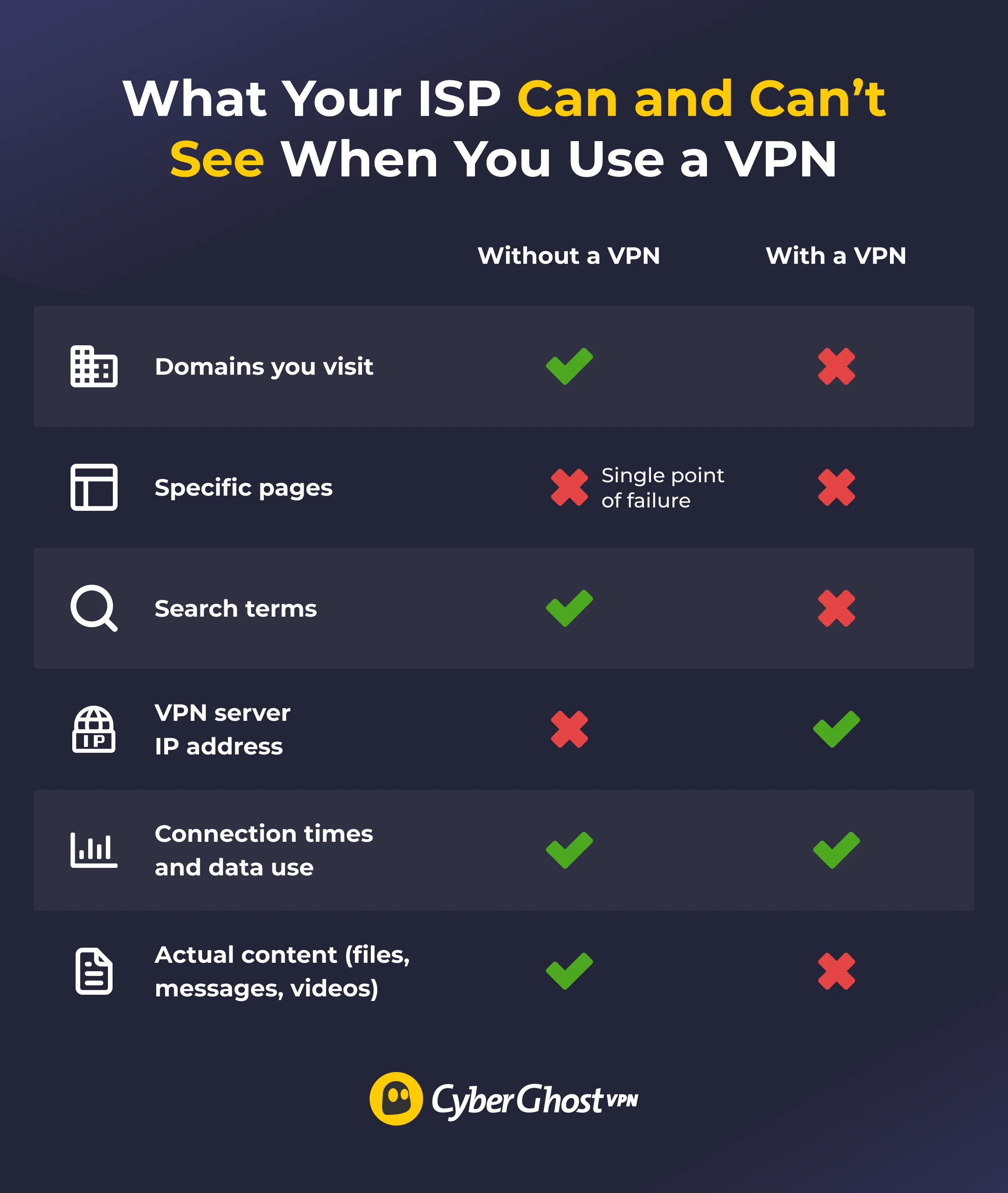

インターネットサービスプロバイダー(ISP)は、デジタル世界へのゲートウェイとして機能し、お客様の接続を通過するあらゆるデータを処理しています。VPNを使用しない場合、プロバイダーはお客様のオンライン活動の大部分を把握することが可能です。特に、ISPがデフォルトで提供するドメイン名システム(DNS)サーバーを利用している場合、プロバイダーはすべてのドメインリクエストをログとして記録できます。たとえウェブサイトがHTTPS暗号化を導入していても、プロバイダーは、お客様が銀行や医療ポータルサイトなど、どのドメインを訪問したかを特定できてしまいます。

また、訪問先のアドレスだけでなく、ISPは接続メタデータも追跡しています。これには、接続時刻、オンラインの滞在時間、さらにはIPアドレスや位置情報が含まれます。一部の地域では、法律によってプロバイダーに一定期間の閲覧履歴の保存が義務付けられており、当局からの要請に応じて開示されることもあります。さらに、一部のISPは、これらのデータを匿名化された集合データとして第三者に売却し、広告やデータ分析の材料として収益化しているケースもあります。

暗号化がプロバイダーの監視に与える影響

VPNサービスを有効にすると、データ通信の性質が根本から変わります。VPNソフトウェアは、データがデバイスから送信される前に暗号化を施すため、ISPにとってその内容は解読不能なものとなります。プロバイダーは、お客様が具体的にどのウェブサイトを訪問したかや、検索履歴を把握することはできなくなりますが、暗号化された「トンネル」を使用しているという事実自体は検知可能です。

ISPは、主に以下の指標を通じてVPNの使用を検知します。

- 既知のIPアドレス: プロバイダーは、VPNサーバーが使用する公開IPアドレスの範囲を把握していることがよくあります。

- VPNプロトコル: WireGuardやOpenVPNなどの特定のプロトコルは、特有のポートやデータパターンを使用します。

- ディープ・パケット・インスペクション(DPI): 高度なDPI分析ツールを使用すれば、通信内容そのものは見えなくても、暗号化されたトンネルが存在することを識別できます。

通信制限、P2P、およびコンテンツへのアクセス

ISPはネットワークの混雑を管理するために、トラフィックシェーピングや通信制限(スロットリング)を行うことがよくあります。ストリーミングプラットフォームやオンラインゲームなど、利用しているサービスの種類を特定することで、意図的に通信速度を低下させるのです。VPNを利用すれば、トラフィックの性質を隠すことでこうした制限を回避できる可能性があります。ただし、一部のISPはVPNトラフィックを検知した場合、一律に制限をかけることもあります。

トレントやP2Pファイル共有を利用するユーザーにとって、VPNはトラフィックを難読化するための不可欠なツールです。VPNがない状態では、ISPは容易にP2Pのパターンを特定し、出所が不明確なコンテンツのダウンロードに対して警告を送る場合があります。さらに、ロケーション・スプーフィング(位置情報の偽装)を利用すれば、地域のライセンス制限を回避することも可能ですが、ストリーミングサービスとVPNプロバイダーの間では、IPブロックを巡る「いたちごっこ」が続いています。

データ漏洩を防ぐための技術的保護策

VPNを使用していても、特定の技術的機能が有効でなければ、プライバシーが完全に守られるわけではありません。DNS漏洩(DNSリーク)は、デバイスが暗号化トンネルの外側でリクエストを送信した際に発生し、ISPに訪問先を知られてしまいます。これを防ぐには、DNS漏洩保護や、VPN接続が切断された際にインターネット通信を即座に遮断する自動キルスイッチを備えたサービスを選ぶことが重要です。

上級ユーザーは、VPNトラフィックを標準的なHTTPSブラウジングに見せかける難読化サーバーを利用する場合もあります。これは、厳しい国際的なプライバシー規制がある地域や、VPNの使用が制限されている環境で特に有効です。家庭全体の保護を万全にするには、ルーターに直接VPNを設定することで、接続されているすべてのデバイスを保護できます。一方で、スプリット・トンネリング機能を活用すれば、特定のアプリだけをVPN経由から除外し、ゲームやローカルネットワークへのキャストで最適なパフォーマンスを維持することも可能です。

進化し続けるデジタル脅威の一歩先を行き、自らのデジタル主権を守るために、squirrelvpn.comで最新の暗号化技術とプライバシーニュースをチェックしましょう。