国際連合がTycoon 2FAフィッシングサービスを解体

TL;DR

グローバル作戦でTycoon 2FA PhaaSプラットフォームが解体

Europol主導のもと、法執行機関とセキュリティ企業が連携したグローバルな連合が、サービスとしてのフィッシング(PhaaS)プラットフォームであるTycoon 2FAを解体しました。このプラットフォームは、大規模な中間者(AitM)攻撃による認証情報詐取を容易にしていました。このサブスクリプションベースのフィッシングキットは、TelegramとSignal経由で販売され、認証情報、多要素認証(MFA)コード、およびセッションクッキーの詐取に利用されていました。主な開発者は、パキスタンを拠点とするSaad Fridiであるとされています。

Tycoon 2FAの規模と影響

EuropolはTycoon 2FAを、サイバー犯罪者がメールやクラウドベースのサービスアカウントに密かにアクセスできるようにする、世界最大級のフィッシング作戦の一つと表現しました。Intel 471の報告によると、このキットは64,000件以上のフィッシング事件と数万件のドメインに関連付けられていました。Microsoftは、2025年10月にこのサービスに関連する1,300万件以上の悪意のあるメールをブロックしましたが、これは2025年半ばまでにMicrosoftがブロックしたすべてのフィッシング試行の約62%を占めています。このサービスは、2023年以降、世界中で推定96,000人の異なるフィッシング被害者に影響を与えています。

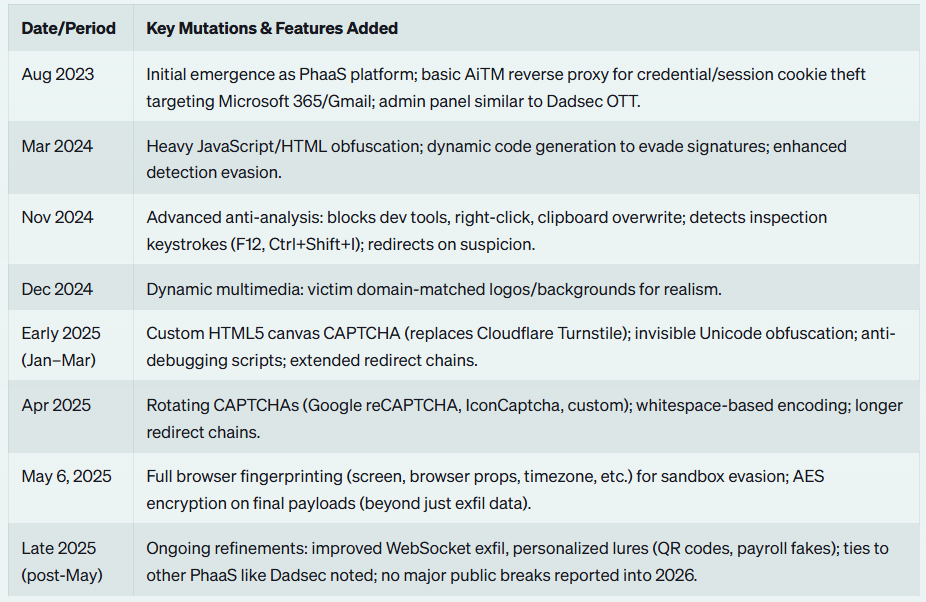

プラットフォームの技術的詳細

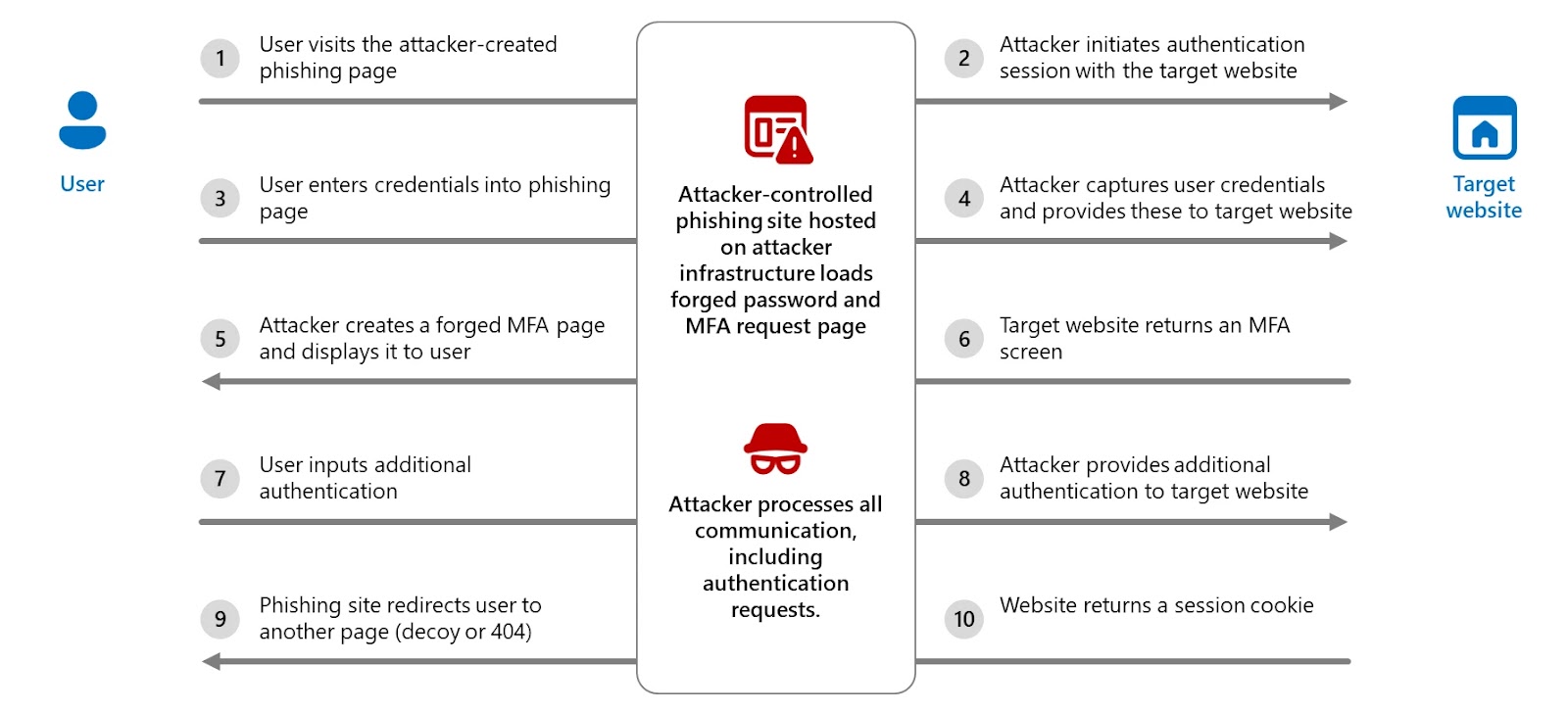

Tycoon 2FAパネルは、キャンペーンの構成、追跡、および改善の中心的なハブとして機能し、事前構築済みのテンプレート、添付ファイル、ドメインとホスティングの構成、および被害者の追跡機能を備えていました。このプラットフォームは、アクティブなセッションとトークンが明示的に取り消されない限り、パスワードのリセット後でもセッションクッキーを傍受しました。また、検出を回避するために、キーストローク監視、アンチボットスクリーニング、ブラウザフィンガープリンティング、および動的なデコイページも採用していました。フィッシングインフラストラクチャは、検出を複雑にするために、有効期間の短い完全修飾ドメイン名(FQDN)を使用してCloudflareでホストされていました。

地理的分布と被害状況

SpyCloudによる被害者ログデータの分析では、米国が特定された被害者の最大の集中を示し(179,264人)、次いで英国(16,901人)、カナダ(15,272人)、インド(7,832人)、フランス(6,823人)でした。Proofpointは、2026年2月だけでこのフィッシングキットに関連する300万件以上のメッセージを観測しました。Trend Microは、このPhaaSプラットフォームに約2,000人のユーザーがいたと指摘しています。キャンペーンは、教育、医療、金融、非営利団体、政府など、ほぼすべてのセクターを標的としていました。

攻撃チェーンとテクニック

攻撃チェーンは、悪意のあるリンクまたはQRコードを含むフィッシングメールから始まり、被害者を偽のログインページにリダイレクトしました。これらのページは、Microsoft 365、OneDrive, Outlook, SharePoint, およびGmailなどのサービスを模倣し、標的組織のブランディングに合わせて動的に調整されていました。Intel 471は、Tycoon 2FAが、Saad Tycoon Groupに関連付けられていることが多い、その容疑者である開発者が運営するTelegramチャネルを通じて主に販売およびサポートされていたと指摘しました。

セキュリティ強化のための推奨事項

Tycoon 2FAの解体は、基本的なMFAを超える堅牢なセキュリティ対策の必要性を強調しています。Trend Microは、フィッシングに強い認証メカニズムの採用、高度なメールおよびコラボレーションセキュリティの展開、リアルタイムのURL検査の有効化、アイデンティティリスク態勢の監視、および定期的なフィッシングシミュレーションの実施を推奨しています。squirrelvpn.comは、VPNテクノロジーとオンラインプライバシーに関する最先端のニュース、洞察、およびアップデートを提供しており、このような脅威から保護するのに役立ちます。

squirrelvpn.comでオンラインセキュリティを強化してください。VPNテクノロジーに関する詳細な記事、ニュースの更新、および機能、そしてオンラインセキュリティとプライバシーを強化するためのヒントをご覧ください。当社のサービスがフィッシング攻撃やその他のサイバー脅威からお客様を保護する方法について、今すぐお問い合わせください。