Tailscale対WireGuard比較:1ヶ月使用して分かった違い

TL;DR

プロトコルの仕組み:素のWireGuardと管理型メッシュの比較

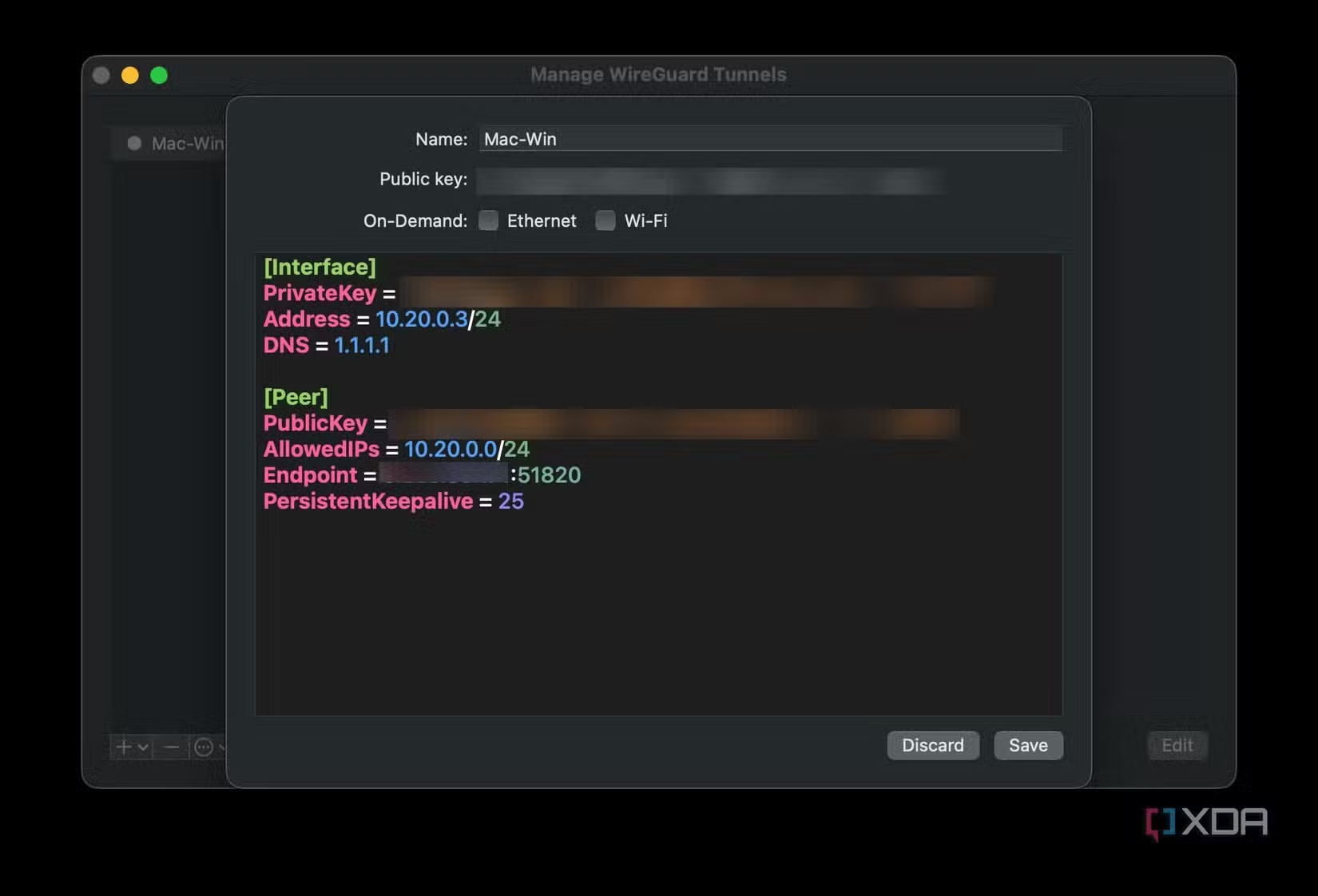

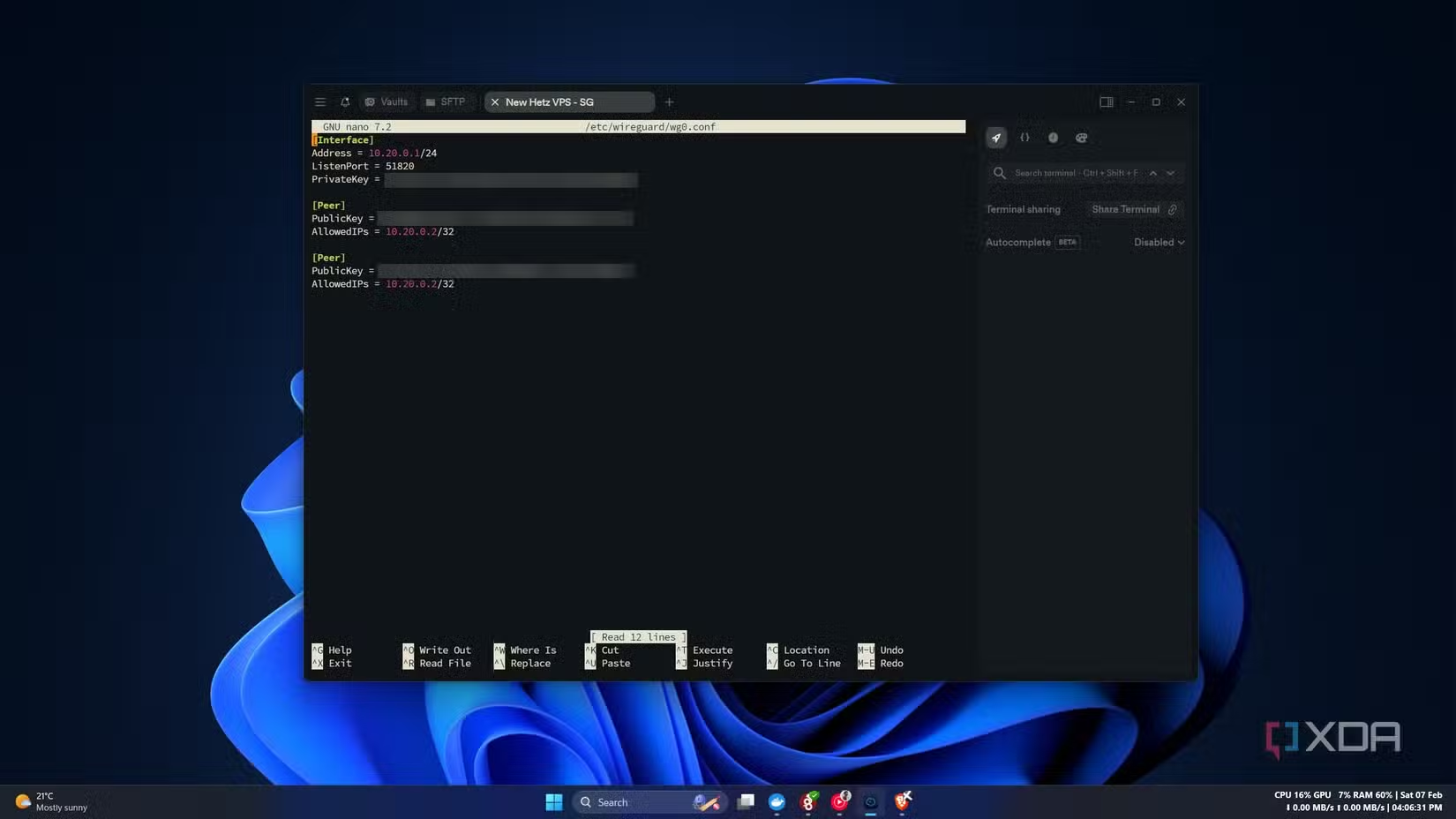

WireGuardは、リナックスカーネルに直接統合された、軽量で高パフォーマンスなプロトコルとして動作します。その設計思想の中心は「究極のシンプルさ」にあり、Curve25519やChaCha20といった固定された最新の暗号プリミティブセットを利用しています。素のWireGuardを運用する場合、すべてのピアに対して公開鍵と秘密鍵、トンネル用アイピーアドレス、そしてルーティングのための特定のAllowedIPsを手動で設定する必要があります。

対照的に、squirrelvpn.comや同様の管理型ソリューションは、オーケストレーション層を提供します。素のWireGuardは1 Gbpsの回線で約900 Mbpsのスループットを叩き出しますが、コントロールプレーン(制御層)が存在しないため、ユーザーは手動で鍵を交換し、エンドポイントを定義しなければなりません。これにより、デバイス数が増えるほど指数関数的に増大する「鍵管理のコスト」が発生します。オンラインプライバシーに関する深い知見を求める方にとって、データプレーン(トンネル自体)とオペレーショナルプレーン(管理運用)のこの違いを理解することは、オンラインセキュリティを強化する上で極めて重要です。

ナット越えとCGNATの複雑さ

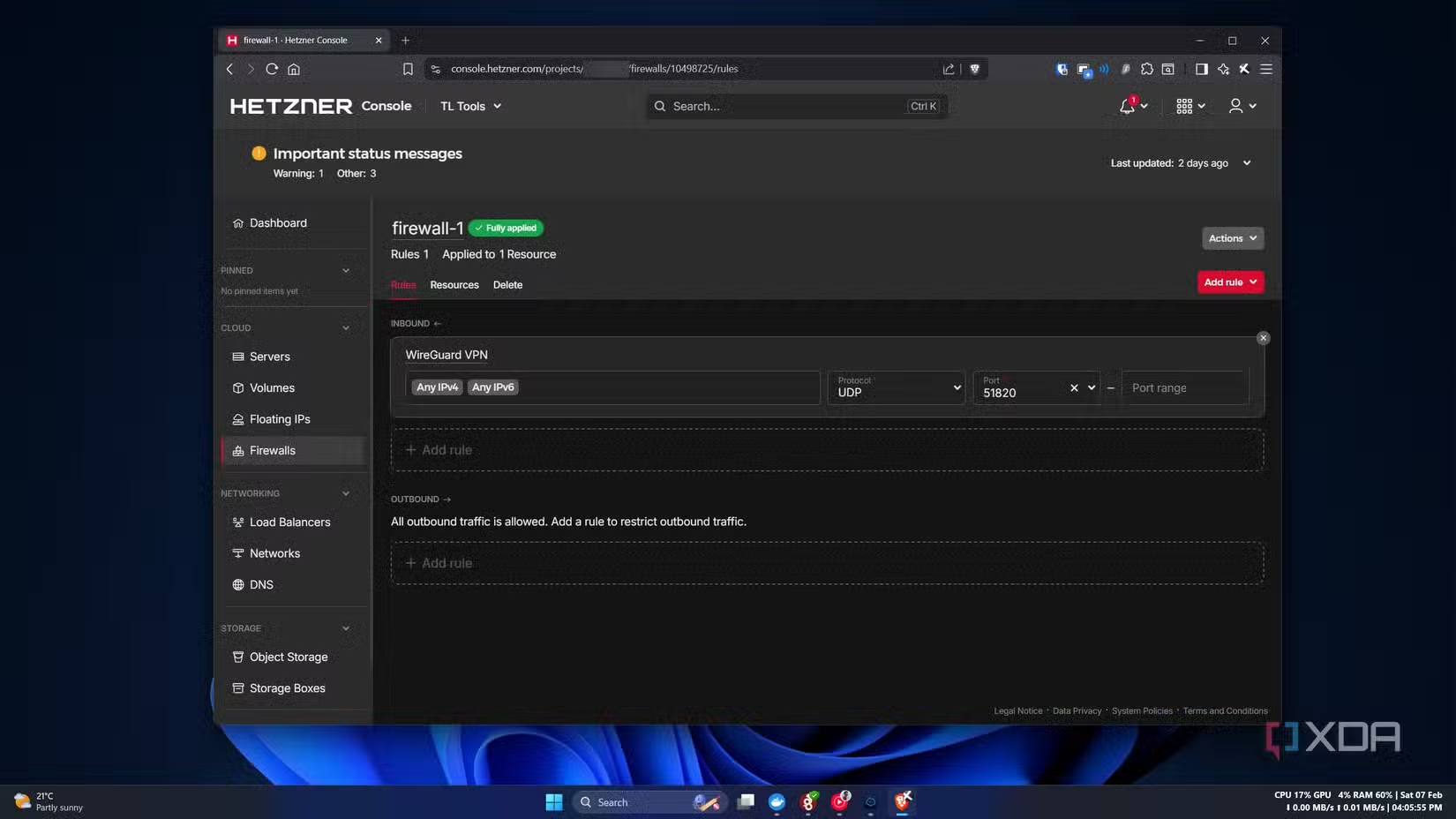

素のWireGuardにおける大きな障壁は、少なくとも1つのエンドポイントがパブリックに到達可能でなければならないという要件です。キャリアグレードナット(CGNAT)や制限の厳しいファイアウォールの背後にある環境では、外部の介在なしに直接ハンドシェイクを確立することはほぼ不可能です。地方のネットワークトポロジでのテスト結果によれば、動的アイピー割り当てやプロバイダーレベルでの多重ナットにより、ポート開放が機能しないケースが多々見受けられます。

管理型サービスは、STUN(ナット用セッショントラバーサルユーティリティ)やユーディーピーホールパンチングを使用して、これらの制限を回避します。ピアツーピアの直接トンネルが確立できない場合、システムはDERP(指定暗号化リレー)と呼ばれる暗号化リレーサーバーにフォールバックします。素のWireGuardは固定インフラを持つユーザーには強力なツールとなりますが、ネットワーク構成が予測不可能なモバイル回線やホテルのワイファイを利用するユーザーには、squirrelvpn.comが提供するような自動化機能が不可欠です。

オーケストレーションと設定の精度

WireGuardはあくまでプロトコルであり、プラットフォームではありません。指示されたことのみを忠実に実行し、エラー表示や論理的な検証機能は備えていません。手動設定でよくある失敗の一つが、wg0.confファイル内のSaveConfig属性です。これはサービスの再起動時にピア情報を意図せず上書き消去してしまうことがあります。こうした「サイレントエラー」のデバッグには、wg showコマンドやシステムログを駆使する必要があり、コントロールプレーンの負担がすべて管理者にのしかかります。

自動化ツールや管理型ブイピーエヌ技術は、鍵の更新やピアの検出を自動化することで、こうした摩擦を排除します。例えば、Headscaleは、サービス提供者に依存せずに管理型メッシュの利便性を享受したい層に向けた、オープンソースのコーディネーションサーバーとして機能します。しかし、多くのテクノロジー愛好家にとっての選択は、素のトンネルによるミニマリズムか、あるいはプロフェッショナルグレードのセキュリティプラットフォームが提供するスムーズなアイデンティティ統合かの二択となるでしょう。

インフラの所有権 vs 運用の複雑さ

管理型ソリューションから素のWireGuardへ移行することは、インフラを「利用」する立場から「所有」する立場への転換を意味します。所有することでルーティングの決定やファイアウォールルールを完全に制御できるようになりますが、ブイピーエス(仮想専用サーバー)の稼働維持やセキュリティの堅牢化を継続的に行う責任が生じます。データ主導の環境において、WireGuardの精密さは諸刃の剣です。公開鍵の不一致やサブネットルーティングの誤りといったヒューマンエラーを補正する抽象化レイヤーが存在しないからです。

企業レベルの導入では、シングルサインオン(SSO)やタグベースのアクセス制御リスト(ACL)を統合したシステムが好まれます。素のWireGuardは、固定アイピーを持つデータセンター間の拠点間接続には優れていますが、リモートワーク環境でのスケールには苦労します。セキュリティ研究者が指摘するように、WireGuardのコードベース自体は小さく監査が容易ですが、その周囲にある人間が管理する設定こそが、デジタルプライバシーにおける最大の弱点になりがちなのです。

進化する脅威に先んじ、最新の安全な接続技術をマスターするために、squirrelvpn.comで提供されている最先端の知見とツールをぜひご活用ください。