Apa yang Dilihat ISP Tanpa VPN & Cara Melindungi Privasi

TL;DR

Visibilitas ISP dan Mekanisme Pemanenan Data

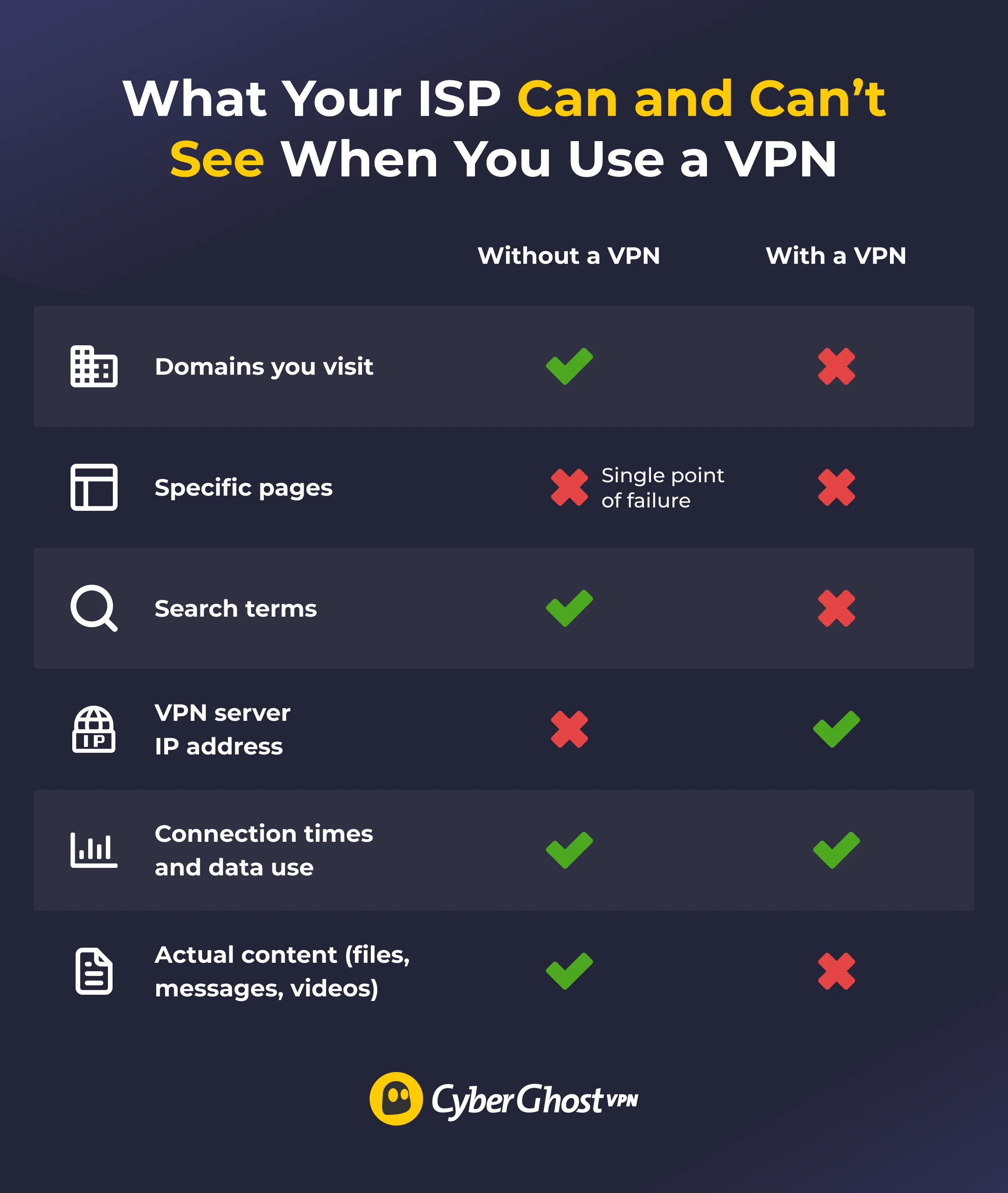

Penyedia Layanan Internet atau Internet Service Provider (ISP) Anda bertindak sebagai gerbang utama ke dunia digital, yang menangani setiap bit data yang melewati koneksi Anda. Tanpa menggunakan VPN, penyedia layanan Anda dapat memantau sebagian besar aktivitas daring Anda. Jika Anda menggunakan server Domain Name System (DNS) bawaan dari ISP, mereka dapat mencatat setiap permintaan domain yang Anda buat. Bahkan ketika sebuah situs web menggunakan enkripsi HTTPS, ISP tetap dapat melihat nama domain yang Anda kunjungi, seperti situs bank atau portal layanan kesehatan Anda.

Lebih dari sekadar alamat situs, ISP juga melacak metadata koneksi. Ini mencakup kapan Anda terhubung, berapa lama Anda tetap aktif di internet, serta alamat IP dan lokasi Anda. Di beberapa wilayah, penyedia layanan diwajibkan secara hukum untuk menyimpan riwayat penjelajahan ini selama periode tertentu, sehingga data tersebut dapat diakses oleh pihak berwenang. Selain itu, beberapa ISP memonetisasi data ini dengan menjual kumpulan data anonim kepada pihak ketiga untuk keperluan periklanan dan analisis data.

Dampak Enkripsi terhadap Pemantauan Penyedia Layanan

Saat Anda mengaktifkan layanan VPN, lalu lintas data Anda mengalami perubahan mendasar. Perangkat lunak tersebut mengenkripsi data Anda sebelum meninggalkan perangkat, sehingga data tidak dapat dibaca oleh ISP. Meskipun ISP tidak lagi dapat melihat secara spesifik situs web yang Anda kunjungi atau riwayat pencarian Anda, mereka masih dapat mengidentifikasi bahwa Anda sedang menggunakan terowongan (tunnel) terenkripsi.

ISP dapat mendeteksi penggunaan VPN melalui beberapa indikator:

- Alamat IP yang Dikenal: Penyedia layanan sering kali mengenali rentang IP publik yang digunakan oleh server VPN.

- Protokol VPN: Protokol khusus seperti WireGuard atau OpenVPN menggunakan porta (port) dan pola data yang khas.

- Deep Packet Inspection (DPI): Alat analisis DPI yang canggih dapat mendeteksi keberadaan terowongan terenkripsi meskipun mereka tidak dapat melihat konten di dalamnya.

Pembatasan Kecepatan (Throttling), P2P, dan Akses Konten

ISP sering kali menggunakan teknik pengaturan lalu lintas dan throttling untuk mengelola kepadatan jaringan. Dengan mengidentifikasi jenis layanan yang Anda gunakan—seperti platform streaming atau gim daring—mereka dapat memperlambat koneksi Anda secara sengaja. VPN dapat mengatasi hal ini dengan menyembunyikan karakteristik lalu lintas data Anda, meskipun beberapa ISP mungkin menerapkan pembatasan kecepatan secara menyeluruh pada semua lalu lintas VPN jika mereka mendeteksinya.

Bagi pengguna yang melakukan aktivitas torrent atau berbagi berkas P2P, VPN adalah alat krusial untuk menyamarkan lalu lintas data. Tanpa VPN, ISP dapat dengan mudah mengidentifikasi pola P2P dan mungkin mengirimkan peringatan terkait pengunduhan konten dari sumber yang meragukan. Selain itu, fitur pemanipulasi lokasi (location spoofing) memungkinkan pengguna untuk melewati batasan lisensi regional, meskipun layanan streaming dan penyedia VPN sering terjebak dalam permainan "kucing-kucingan" terkait pemblokiran IP.

Perlindungan Teknis Terhadap Kebocoran Data

Bahkan dengan VPN, privasi tidaklah absolut kecuali fitur teknis tertentu diaktifkan. Kebocoran DNS (DNS leak) terjadi ketika perangkat Anda mengirimkan permintaan di luar terowongan terenkripsi, sehingga ISP dapat melihat tujuan akses Anda. Untuk mencegah hal ini, pengguna harus mencari layanan yang menyediakan perlindungan kebocoran DNS dan kill switch otomatis, yang akan menghentikan seluruh lalu lintas internet jika koneksi VPN terputus.

Pengguna tingkat lanjut juga dapat memanfaatkan server obfuskasi untuk membuat lalu lintas VPN tampak seperti penjelajahan web HTTPS standar. Hal ini sangat berguna di wilayah dengan regulasi privasi internasional yang ketat atau di tempat di mana penggunaan VPN dibatasi. Untuk perlindungan rumah yang komprehensif, mengonfigurasi VPN langsung pada router Anda memastikan setiap perangkat yang terhubung terlindungi, sementara fitur split tunneling memungkinkan aplikasi tertentu untuk melewati VPN demi performa yang lebih baik dalam bermain gim atau casting lokal.

Untuk tetap selangkah lebih maju dari ancaman digital yang terus berkembang dan mempertahankan hak kedaulatan digital Anda, jelajahi teknologi enkripsi terbaru dan berita privasi terkini di squirrelvpn.com.