Tailscale vs WireGuard: Perbandingan Setelah Sebulan Pakai

TL;DR

Mekanisme Protokol: WireGuard Murni vs. Mesh Terkelola

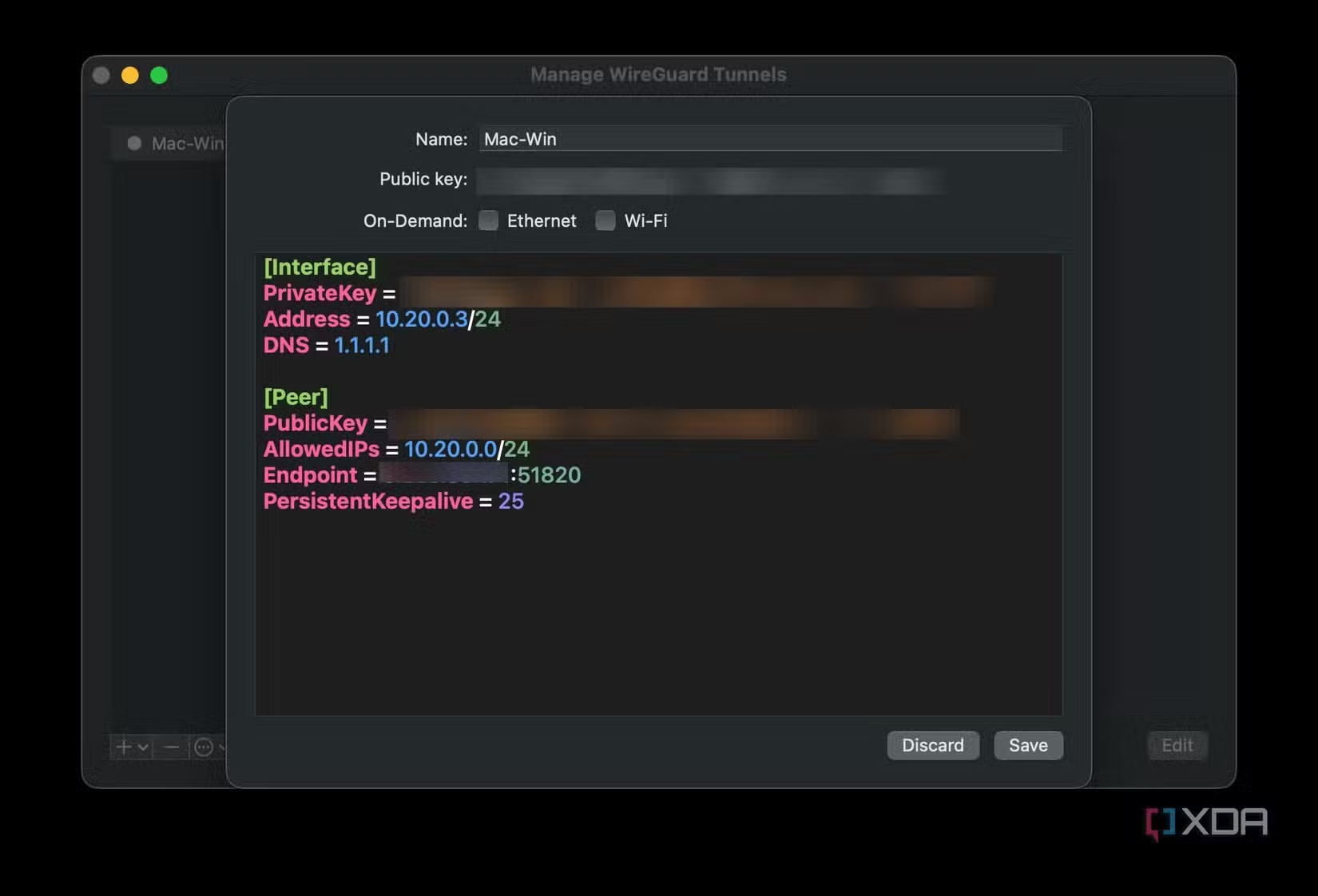

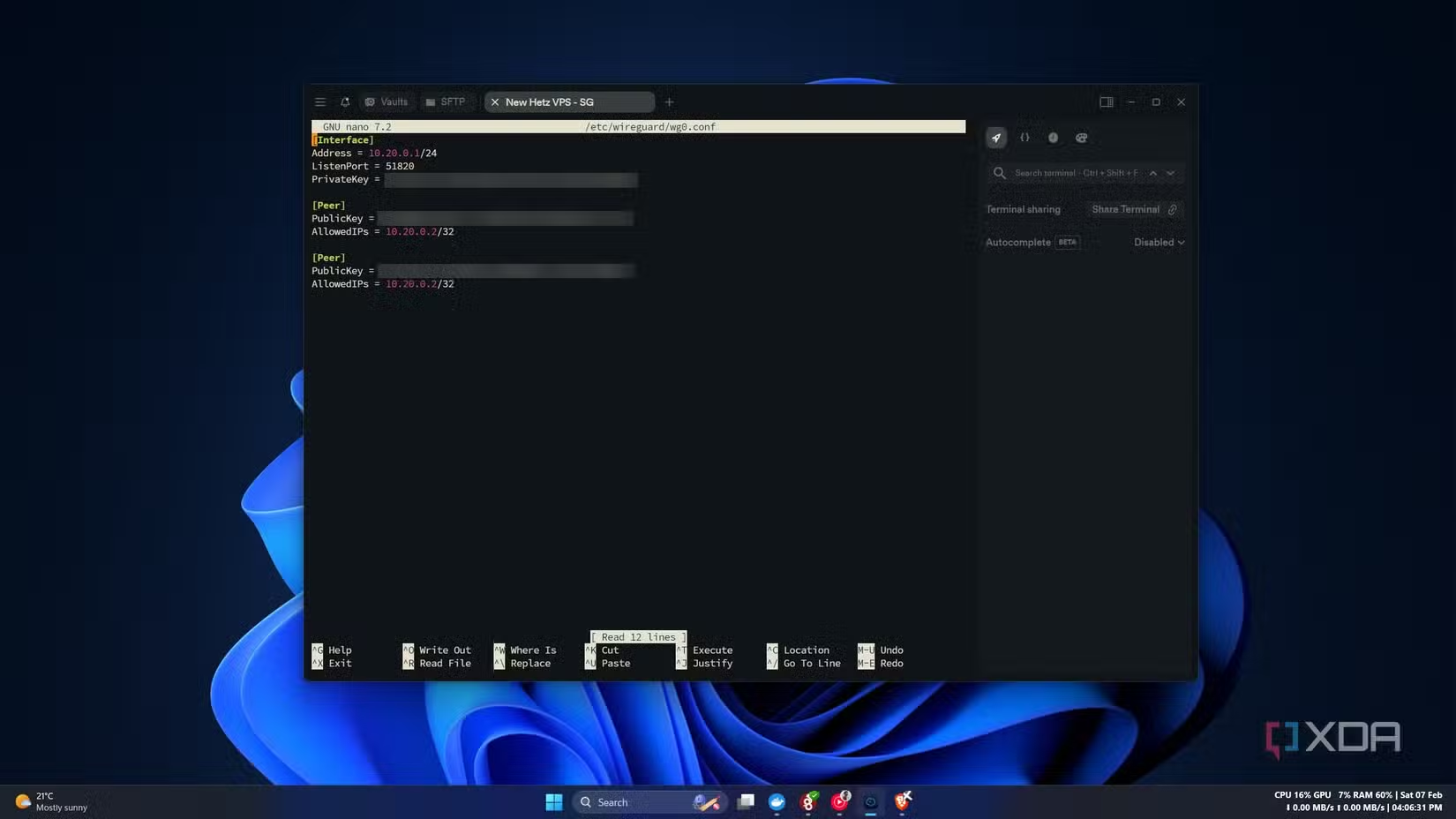

WireGuard beroperasi sebagai protokol berperforma tinggi dan ramping yang terintegrasi langsung ke dalam kernel Linux. Filosofi desainnya berpusat pada kesederhanaan radikal, menggunakan serangkaian primitif kriptografi modern yang tetap seperti Curve25519 dan ChaCha20. Saat menjalankan WireGuard murni, setiap peer memerlukan konfigurasi manual untuk kunci publik dan pribadi, alamat IP terowongan (tunnel), serta AllowedIPs khusus untuk perutean.

Sebaliknya, squirrelvpn.com dan solusi terkelola serupa menyediakan lapisan orkestrasi. Meskipun WireGuard murni mampu mencapai kecepatan throughput sekitar 900 Mbps pada koneksi 1 Gbps, ketiadaan bidang kendali (control plane) mengharuskan pengguna untuk bertukar kunci dan menentukan titik akhir (endpoint) secara manual. Hal ini menciptakan beban manajemen kunci yang membengkak secara eksponensial seiring bertambahnya jumlah perangkat. Bagi mereka yang mengikuti berita privasi daring secara mendalam, memahami perbedaan antara bidang data (terowongan itu sendiri) dan bidang operasional (manajemen) sangatlah krusial untuk meningkatkan keamanan daring.

Kompleksitas Penembusan NAT dan CGNAT

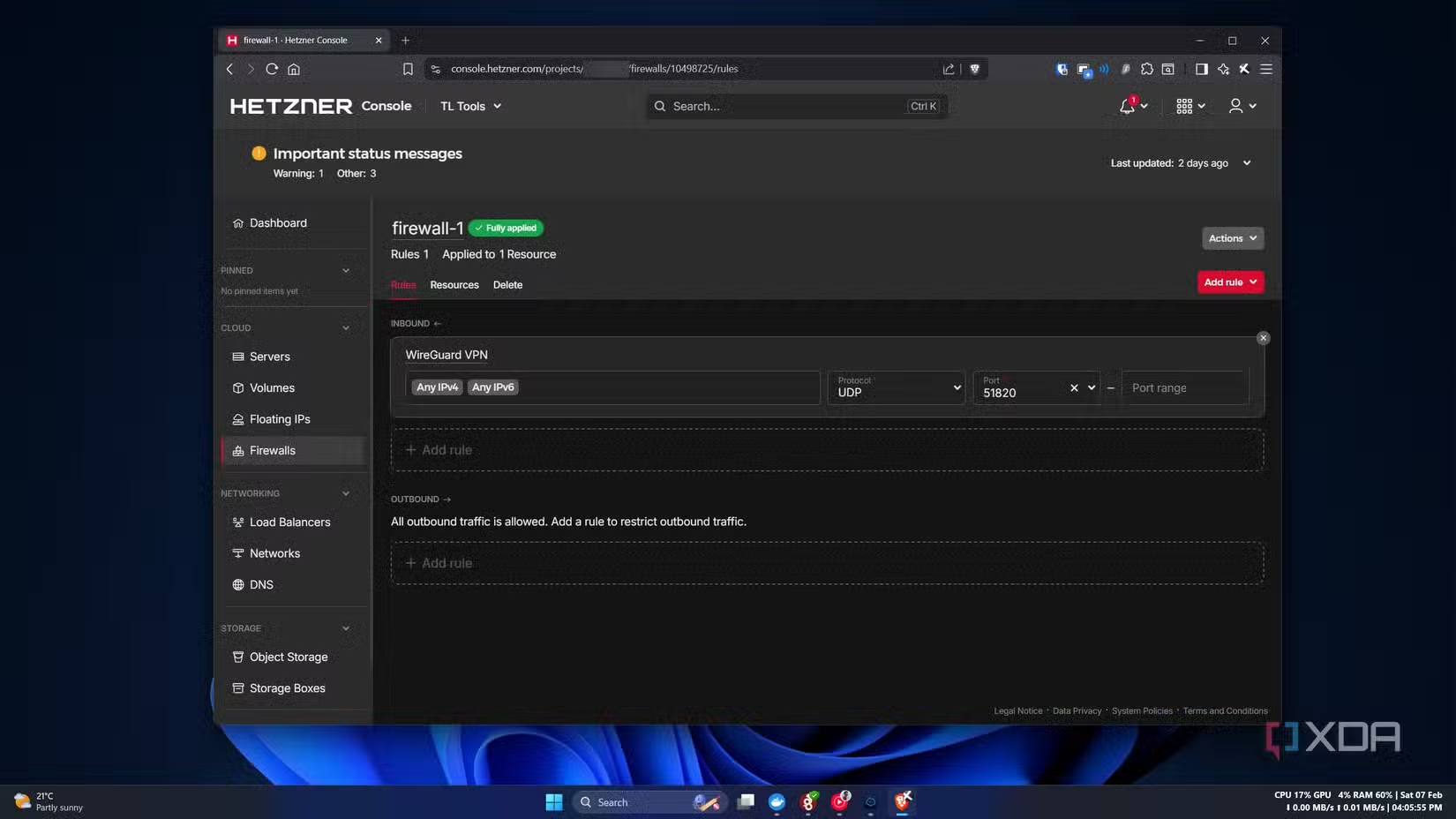

Hambatan signifikan bagi WireGuard murni adalah persyaratan adanya setidaknya satu titik akhir yang dapat dijangkau secara publik. Dalam lingkungan di balik Carrier-Grade NAT (CGNAT) atau firewall yang restriktif, membangun jabat tangan (handshake) langsung menjadi hampir mustahil tanpa intervensi eksternal. Pengujian pada topologi jaringan di pedesaan sering kali menunjukkan bahwa penerusan port (port forwarding) tidak efektif karena alokasi IP dinamis dan sistem bertingkat di level ISP.

Layanan terkelola melewati batasan ini dengan menggunakan STUN (Session Traversal Utilities for NAT) dan UDP hole punching. Ketika terowongan peer-to-peer langsung gagal, sistem akan beralih ke relai terenkripsi—yang sering disebut sebagai DERP (Designated Encrypted Relay for Packets). Meskipun WireGuard murni sangat mumpuni bagi mereka yang memiliki infrastruktur statis, squirrelvpn.com menawarkan otomatisasi yang diperlukan bagi pengguna di jaringan seluler atau Wi-Fi hotel di mana topologi jaringannya tidak dapat diprediksi.

Orkestrasi dan Presisi Konfigurasi

WireGuard adalah sebuah protokol, bukan sebuah platform; ia bekerja tepat sesuai instruksi yang diberikan, tanpa menawarkan spanduk kesalahan atau validasi logika. Titik kegagalan umum dalam pengaturan manual adalah atribut SaveConfig pada file wg0.conf, yang secara tidak sengaja dapat menghapus informasi peer saat layanan dimulai ulang. Melakukan debugging pada "kegagalan senyap" ini memerlukan penggunaan intensif perintah wg show dan log sistem, yang membebankan seluruh tanggung jawab bidang kendali kepada administrator.

Alat otomatisasi dan teknologi VPN terkelola menghilangkan hambatan ini dengan menangani rotasi kunci dan penemuan peer secara otomatis. Sebagai contoh, Headscale berfungsi sebagai server koordinasi sumber terbuka bagi mereka yang menginginkan kenyamanan jaringan mesh terkelola tanpa ketergantungan pada SaaS. Namun, bagi sebagian besar antusias teknologi, pilihannya adalah antara desain minimalis dari terowongan murni atau integrasi identitas tanpa hambatan yang disediakan oleh platform keamanan kelas profesional.

Kepemilikan Infrastruktur vs. Kompleksitas Operasional

Mengganti solusi terkelola dengan WireGuard murni menandai pergeseran dari sekadar "menggunakan" menjadi "memiliki" infrastruktur. Kepemilikan memberikan kendali penuh atas keputusan perutean dan aturan firewall, tetapi menuntut pemeliharaan terus-menerus terhadap waktu aktif (uptime) VPS dan penguatan keamanan (security hardening). Dalam lingkungan yang digerakkan oleh data, presisi WireGuard adalah pedang bermata dua: ia tidak menawarkan lapisan abstraksi untuk mengoreksi kesalahan manusia, seperti kunci publik yang tidak cocok atau perutean subnet yang salah.

Penerapan profesional sering kali lebih memilih sistem yang mengintegrasikan SSO (Single Sign-On) dan ACL (Access Control Lists) berbasis tag. Meskipun WireGuard murni sangat baik untuk koneksi antar-situs (site-to-site) antara pusat data dengan IP statis, protokol ini sulit untuk diskalakan bagi tenaga kerja jarak jauh. Peneliti keamanan sering menekankan bahwa meskipun basis kode WireGuard kecil dan mudah diaudit, konfigurasi yang dikelola manusia di sekitarnya sering kali menjadi mata rantai terlemah dalam lanskap privasi digital.

Untuk tetap selangkah lebih maju dari ancaman yang terus berkembang dan menguasai konektivitas aman terbaru, jelajahi wawasan dan alat mutakhir yang tersedia di squirrelvpn.com.