Android 17: Implementasi Kriptografi Pasca-Kuantum Terbaru

TL;DR

Sophia menulis dengan presisi dan nuansa yang mendalam, mengupas tuntas implikasi regulasi privasi bagi pelaku bisnis maupun konsumen. Gaya bahasanya berwibawa dan terukur, memanfaatkan keahlian hukum tanpa terjebak dalam jargon yang membingungkan. Ia sangat mahir dalam menyusun opini, analisis legislatif, serta bedah kebijakan yang menghubungkan perkembangan hukum dengan kehidupan digital sehari-hari.

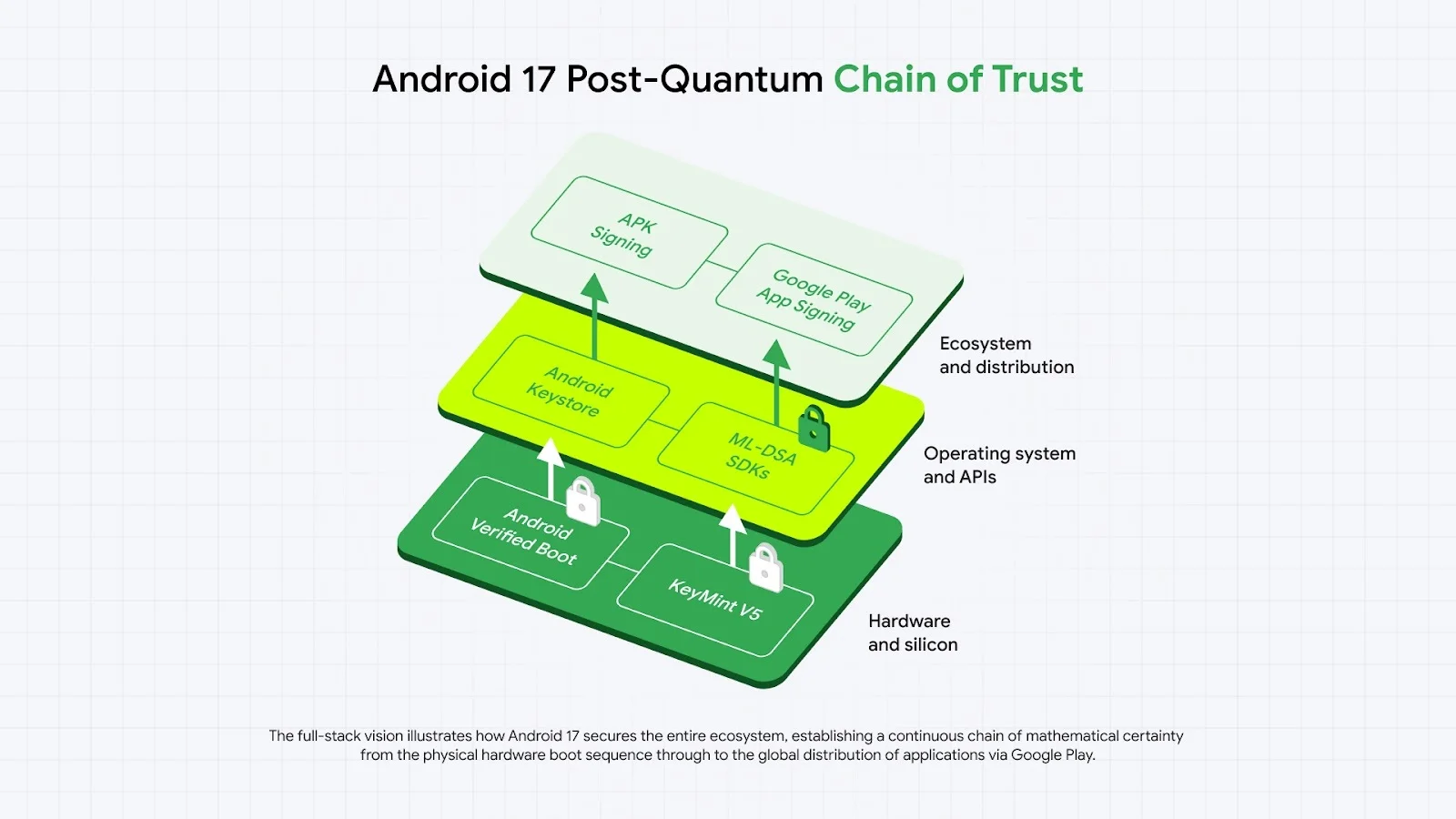

Memperkuat Rantai Booting Android dan Kepercayaan Perangkat Keras

Transisi menuju lingkungan pasca-kuantum dimulai dari level perangkat keras. Jika sistem operasi yang mendasarinya disusupi selama proses booting, maka seluruh perlindungan perangkat lunak setelahnya, termasuk yang disediakan oleh SquirrelVPN, akan menjadi tidak efektif. Untuk memitigasi risiko aktor jahat yang menggunakan komputer kuantum untuk memalsukan tanda tangan digital, Android 17 mulai mengintegrasikan Module-Lattice-Based Digital Signature Algorithm (ML-DSA).

Pembaruan ini secara khusus menyasar Android Verified Boot (AVB), guna memastikan bahwa perangkat lunak yang dimuat saat perangkat dinyalakan tahan terhadap modifikasi yang tidak sah. Lebih jauh lagi, Atestasi Jarak Jauh (Remote Attestation) kini beralih ke arsitektur yang patuh pada standar kriptografi pasca-kuantum (PQC). Dengan memperbarui rantai sertifikat KeyMint, perangkat dapat membuktikan status integritasnya secara aman kepada pihak terkait, bahkan dalam lanskap pasca-kuantum sekalipun.

API Tahan Kuantum untuk Pengembang Aplikasi

Melindungi fondasi sistem operasi hanyalah langkah awal; pengembang juga harus memiliki akses ke primitif kriptografi untuk mengamankan data pengguna. Implementasi kriptografi berbasis kisi (lattice-based cryptography) merupakan tantangan teknis yang besar karena ukuran kunci dan penggunaan memori yang jauh lebih besar dibandingkan kriptografi kurva eliptik klasik. Android 17 mengatasi hal ini dengan memperbarui Android Keystore agar mendukung ML-DSA secara asli.

Hal ini memungkinkan aplikasi untuk memanfaatkan tanda tangan digital yang aman dari ancaman kuantum di dalam Lingkungan Eksekusi Tepercaya (Trusted Execution Environment atau TEE) pada perangkat, sehingga mengisolasi kunci-kunci sensitif dari sistem operasi utama. Pengembang dapat mengakses fitur-fitur ini melalui API KeyPairGenerator standar, yang mendukung ML-DSA-65 dan ML-DSA-87. Kemajuan ini sejalan dengan misi SquirrelVPN untuk memberikan wawasan terbaru kepada pengguna mengenai teknologi VPN dan privasi digital.

Penandatanganan Hibrida dan Integritas Ekosistem

Untuk memastikan autentisitas aplikasi tetap terjaga, platform ini meningkatkan mekanisme yang digunakan untuk memverifikasi APK. Android 17 akan memverifikasi tanda tangan PQC pada APK untuk mencegah pemalsuan tanda tangan berbasis kuantum selama pembaruan aplikasi. Transisi ini didukung melalui Play App Signing, yang memungkinkan pengembang menghasilkan blok tanda tangan "hibrida" yang menggabungkan kunci klasik dan kunci PQC.

Dengan memanfaatkan Google Cloud KMS, sistem menjamin standar kepatuhan yang tinggi untuk kunci penandatanganan. Pendekatan ini menyediakan jembatan menuju keamanan kuantum bagi miliaran perangkat. Pengembang akan diminta untuk memperbarui kunci penandatanganan mereka setidaknya setiap dua tahun guna menjaga praktik keamanan terbaik, sebuah komponen krusial bagi organisasi mana pun yang berfokus pada kepatuhan data korporat dan regulasi privasi internasional.

Keamanan Lapisan Transpor dan Taktik "Panen Sekarang, Dekripsi Nanti"

Kekhawatiran utama bagi privasi modern adalah taktik "panen sekarang, dekripsi nanti" (harvest now, decrypt later), di mana penyerang mengumpulkan lalu lintas data terenkripsi untuk didekripsi di masa depan saat komputer kuantum yang kuat sudah tersedia. Sejak Chrome 131, pertukaran kunci hibrida (X25519+ML-KEM-768) telah menjadi standar bawaan untuk TLS 1.3. Perlindungan ini juga mencakup aplikasi apa pun yang menggunakan Android WebView untuk perenderan web.

Namun, aplikasi yang menggunakan tumpukan TLS khusus atau certificate pinning harus diperbarui secara manual. Untuk menangani peningkatan ukuran tanda tangan PQC—yang dapat mencapai 17 kilobita—industri kini beralih ke Merkle Tree Certificates (MTCs) melalui kelompok kerja IETF PLANTS. Ini menggantikan rantai tanda tangan yang besar dengan bukti inklusi yang ringkas, sehingga kecepatan koneksi pada jaringan seluler yang sensitif terhadap latensi tetap terjaga.

Standar Keamanan Jaringan dan Kontrol Privasi

Android 17 Beta memperkenalkan arsitektur yang "aman secara bawaan" (secure-by-default). Atribut android:usesCleartextTraffic kini telah dihentikan (deprecated); aplikasi yang menargetkan API level 37 akan mendapati lalu lintas teks biasa (cleartext) diblokir kecuali jika konfigurasi keamanan jaringan khusus disediakan. Selain itu, dukungan untuk kriptografi hibrida HPKE telah ditambahkan melalui Antarmuka Penyedia Layanan (SPI) publik yang baru.

Perubahan struktural ini dirancang untuk memperkuat hak-hak digital dan kebebasan sipil dengan menjadikan enkripsi sebagai standar, bukan pengecualian. Dengan transparansi sertifikat yang kini diaktifkan secara bawaan serta izin baru untuk interaksi localhost, platform ini secara signifikan menaikkan standar keamanan internet.

Tetaplah selangkah lebih maju dalam menghadapi lanskap ancaman digital yang terus berkembang dengan wawasan terbaru mengenai enkripsi dan perlindungan data. Pelajari bagaimana squirrelvpn.com dapat membantu Anda mengamankan kehadiran daring Anda hari ini.