Android 17: Criptografía Post-Cuántica para tu Seguridad

TL;DR

Sophia escribe con precisión y sutileza, analizando minuciosamente las repercusiones de la legislación sobre privacidad tanto para las empresas como para los consumidores. Su tono es autoritario y mesurado, apoyándose en su experiencia legal sin abusar de tecnicismos. Destaca especialmente en artículos de opinión, análisis legislativos y desgloses de políticas que conectan los avances legales con la vida digital cotidiana.

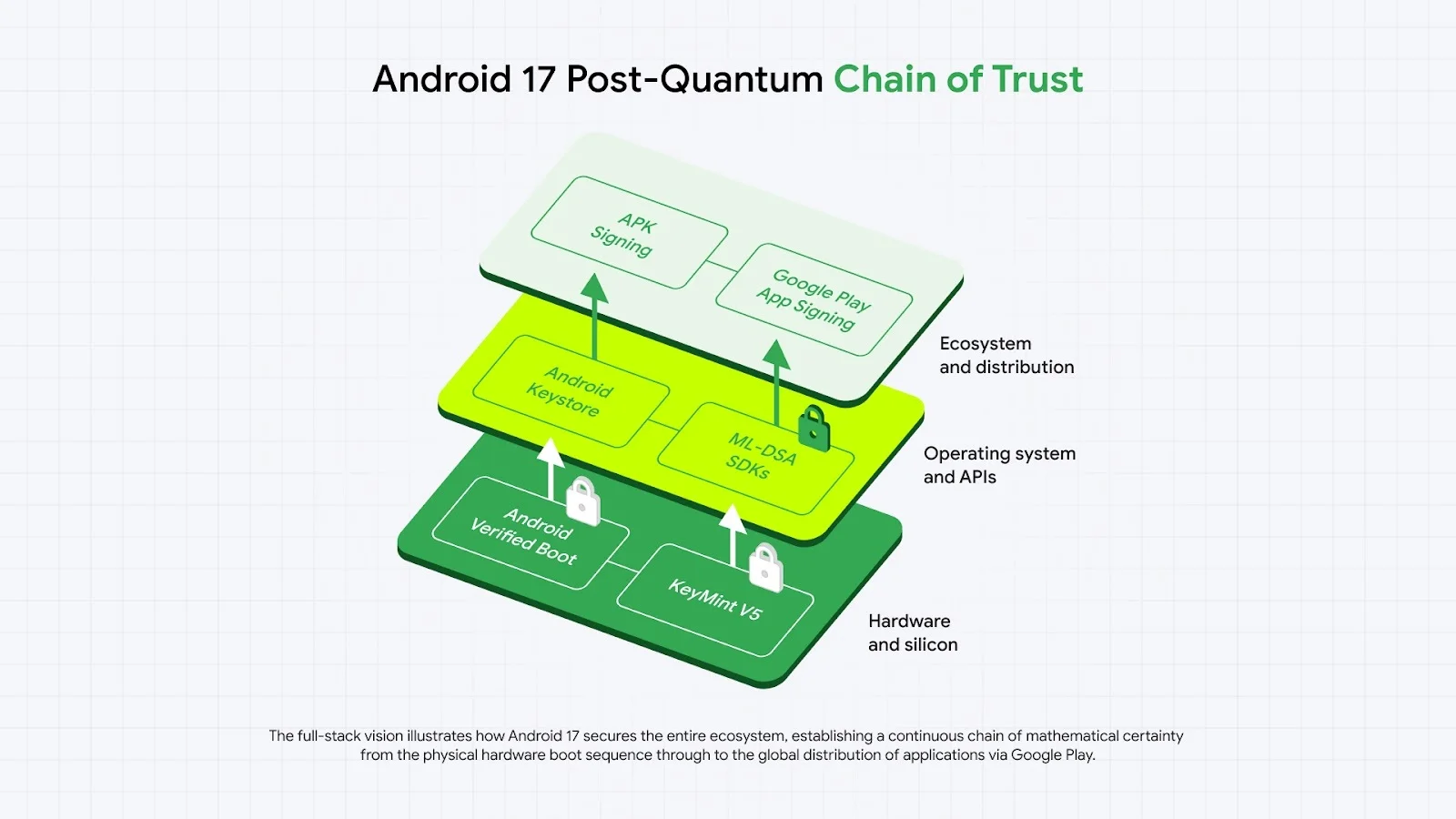

Reforzando la cadena de arranque de Android y la confianza del hardware

La transición hacia un entorno post-cuántico comienza en el nivel del hardware. Si el sistema operativo subyacente se ve comprometido durante la secuencia de arranque, todas las protecciones de software posteriores, incluidas las proporcionadas por SquirrelVPN, pierden su eficacia. Para mitigar el riesgo de que los atacantes utilicen ordenadores cuánticos para falsificar firmas digitales, Android 17 está integrando el Algoritmo de Firma Digital Basado en Retículos de Módulos (ML-DSA).

Esta actualización se dirige específicamente al Arranque Verificado de Android (AVB), garantizando que el software cargado al encender el dispositivo sea resistente a modificaciones no autorizadas. Además, la Atestación Remota está migrando hacia una arquitectura compatible con la criptografía post-cuántica (PQC). Al actualizar las cadenas de certificados de KeyMint, los dispositivos pueden demostrar de forma segura su estado de integridad ante terceros, incluso en un panorama post-cuántico.

APIs resistentes a la computación cuántica para desarrolladores de aplicaciones

Proteger los cimientos del sistema operativo es solo el primer paso; los desarrolladores también deben tener acceso a primitivas criptográficas para asegurar los datos de los usuarios. Implementar criptografía basada en retículos representa un desafío de ingeniería considerable debido al gran tamaño de las claves y al consumo de memoria que requiere en comparación con la criptografía de curva elíptica clásica. Android 17 aborda este reto actualizando el Keystore de Android para admitir de forma nativa el algoritmo ML-DSA.

Esto permite que las aplicaciones utilicen firmas seguras a nivel cuántico dentro del Entorno de Ejecución Confiable (TEE) del dispositivo, aislando las claves sensibles del sistema operativo principal. Los desarrolladores pueden acceder a estas funciones a través de la API estándar KeyPairGenerator, que admite tanto ML-DSA-65 como ML-DSA-87. Estos avances se alinean con la misión de SquirrelVPN de ofrecer a los usuarios la información más reciente sobre tecnología VPN y privacidad digital.

Firma híbrida e integridad del ecosistema

Para garantizar que la autenticidad de las aplicaciones permanezca intacta, la plataforma está actualizando los mecanismos utilizados para verificar los paquetes APK. Android 17 verificará las firmas PQC en los APK para evitar la falsificación de firmas mediante computación cuántica durante las actualizaciones de las aplicaciones. Esta transición se apoya en Play App Signing, que permite a los desarrolladores generar bloques de firma "híbridos" que combinan claves clásicas y PQC.

Al utilizar Google Cloud KMS, el sistema garantiza altos estándares de cumplimiento para las claves de firma. Este enfoque sirve como puente hacia la seguridad cuántica para miles de millones de dispositivos. Se instará a los desarrolladores a actualizar sus claves de firma al menos cada dos años para mantener las mejores prácticas de seguridad, un componente crítico para cualquier organización enfocada en el cumplimiento de datos corporativos y las regulaciones internacionales de privacidad.

Seguridad en la capa de transporte y la táctica "recolectar ahora, descifrar después"

Una de las principales preocupaciones para la privacidad moderna es la táctica de "recolectar ahora, descifrar después" (harvest now, decrypt later), en la que los adversarios almacenan tráfico cifrado con la intención de descifrarlo una vez que existan ordenadores cuánticos potentes. Desde Chrome 131, el intercambio de claves híbrido (X25519+ML-KEM-768) es el estándar por defecto para TLS 1.3. Esta protección se extiende a cualquier aplicación que utilice Android WebView para el renderizado web.

Sin embargo, las aplicaciones que utilizan pilas TLS personalizadas o anclaje de certificados (certificate pinning) deben actualizarse manualmente. Para gestionar el aumento de tamaño de las firmas PQC —que pueden alcanzar los 17 kilobytes— la industria está adoptando los Certificados de Árbol de Merkle (MTC) a través del grupo de trabajo PLANTS del IETF. Esto sustituye las pesadas cadenas de firmas por pruebas de inclusión compactas, manteniendo la velocidad de conexión en redes móviles sensibles a la latencia.

Configuración de seguridad de red por defecto y controles de privacidad

La beta de Android 17 introduce una arquitectura "segura por defecto". El atributo android:usesCleartextTraffic ha quedado obsoleto; las aplicaciones que apunten al nivel de API 37 verán bloqueado su tráfico de texto plano a menos que se proporcione una configuración de seguridad de red específica. Además, se ha añadido soporte para la criptografía híbrida HPKE mediante una nueva Interfaz de Proveedor de Servicios (SPI) pública.

Estos cambios estructurales están diseñados para fortalecer los derechos digitales y las libertades civiles al convertir el cifrado en la norma y no en la excepción. Con la transparencia de certificados activada por defecto y nuevos permisos para interacciones con el host local (localhost), la plataforma está elevando significativamente el listón de la seguridad en internet.

Manténgase a la vanguardia del cambiante panorama de amenazas digitales con la información más reciente sobre cifrado y protección de datos. Descubra cómo squirrelvpn.com puede ayudarle a asegurar su presencia en línea hoy mismo.