Desmantelan Tycoon 2FA: Operación Phishing Global

TL;DR

Desmantelamiento de la Plataforma PhaaS Tycoon 2FA en Operación Global

Una coalición global, liderada por Europol y que involucra a agencias de seguridad y empresas de seguridad, ha desmantelado la plataforma de phishing-como-servicio (PhaaS) Tycoon 2FA. Esta plataforma facilitaba ataques de recolección de credenciales de tipo "adversario en el medio" (AitM) a gran escala. El kit de phishing basado en suscripción se vendía a través de Telegram y Signal y se utilizaba para recolectar credenciales, códigos de autenticación multifactor (MFA) y cookies de sesión. Se alega que el desarrollador principal es Saad Fridi, con sede en Pakistán.

Escala e Impacto de Tycoon 2FA

Europol describió a Tycoon 2FA como una de las operaciones de phishing más grandes a nivel mundial, permitiendo a los ciberdelincuentes acceder a cuentas de correo electrónico y servicios basados en la nube de forma encubierta. Intel 471 informó que el kit estaba vinculado a más de 64,000 incidentes de phishing y decenas de miles de dominios. Microsoft bloqueó más de 13 millones de correos electrónicos maliciosos vinculados al servicio en octubre de 2025, lo que representa aproximadamente el 62% de todos los intentos de phishing bloqueados por Microsoft a mediados de 2025. Se estima que el servicio ha afectado a 96,000 víctimas distintas de phishing en todo el mundo desde 2023.

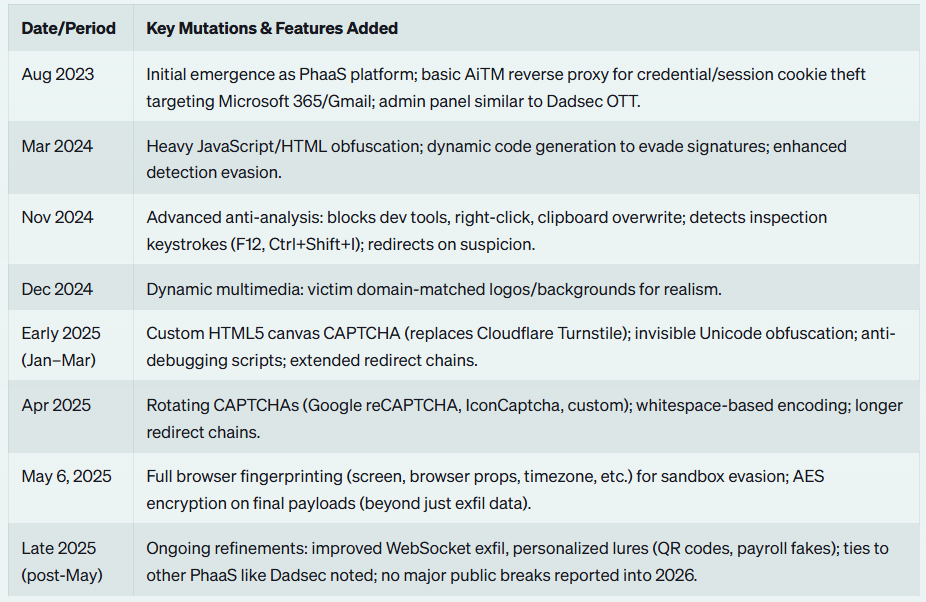

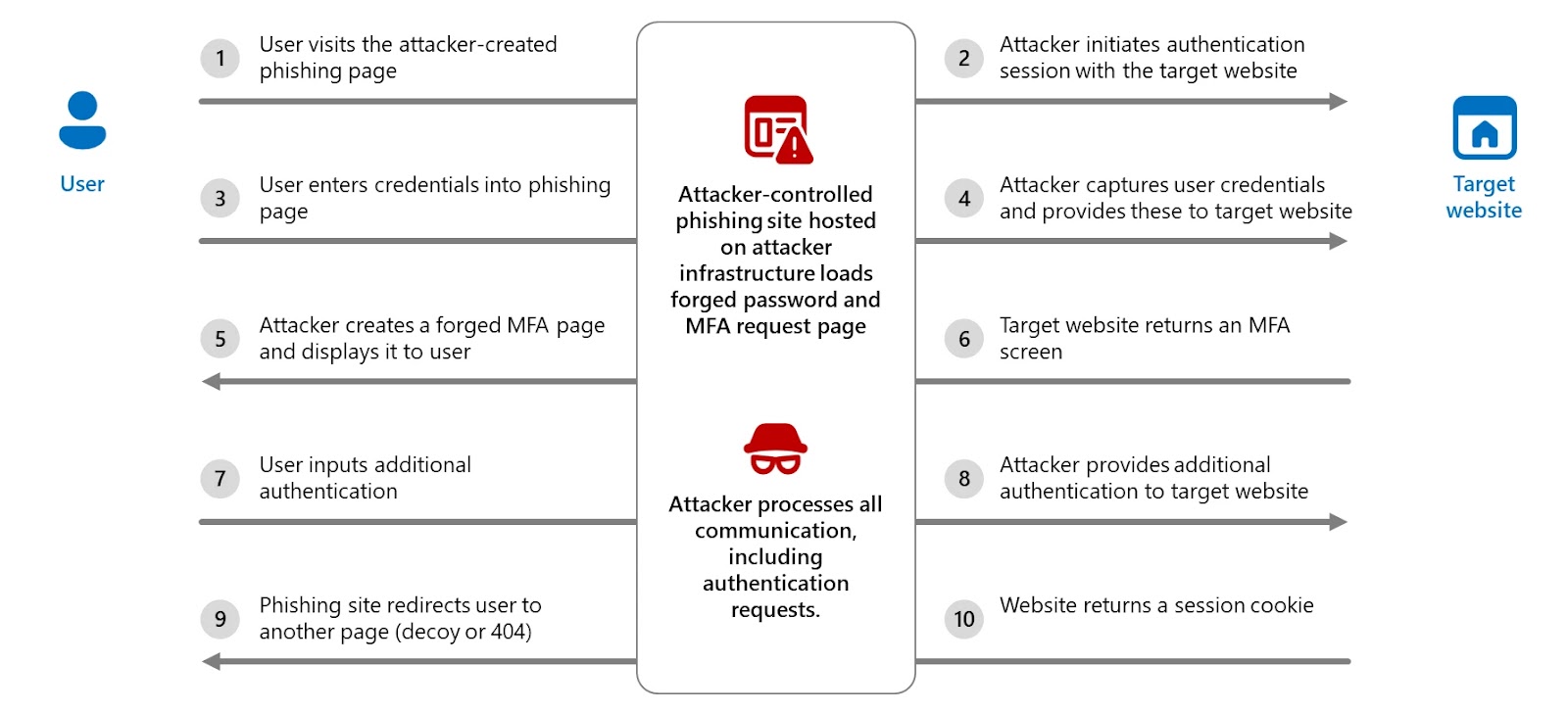

Detalles Técnicos de la Plataforma

El panel de Tycoon 2FA servía como un centro central para la configuración, el seguimiento y el perfeccionamiento de campañas, con plantillas preconstruidas, archivos adjuntos, configuración de dominio y hosting, y seguimiento de víctimas. La plataforma interceptaba cookies de sesión, incluso después de restablecer las contraseñas, a menos que las sesiones y los tokens activos fueran revocados explícitamente. También empleaba monitoreo de pulsaciones de teclas, detección anti-bot, huella digital del navegador y páginas señuelo dinámicas para evadir la detección. La infraestructura de phishing estaba alojada en Cloudflare utilizando nombres de dominio totalmente cualificados (FQDN) de corta duración para complicar la detección.

Distribución Geográfica y Victimología

El análisis de SpyCloud de los datos de registro de víctimas mostró que EE. UU. tenía la mayor concentración de víctimas identificadas (179,264), seguido por el Reino Unido (16,901), Canadá (15,272), India (7,832) y Francia (6,823). Proofpoint observó más de tres millones de mensajes asociados con el kit de phishing solo en febrero de 2026. Trend Micro señaló que la plataforma PhaaS tenía aproximadamente 2,000 usuarios. Las campañas se dirigieron a casi todos los sectores, incluyendo educación, salud, finanzas, organizaciones sin fines de lucro y gobierno.

Cadena de Ataque y Técnicas

La cadena de ataque comenzó con correos electrónicos de phishing que contenían enlaces maliciosos o códigos QR que redirigían a las víctimas a páginas de inicio de sesión falsas. Estas páginas a menudo imitaban servicios como Microsoft 365, OneDrive, Outlook, SharePoint y Gmail, adaptándose dinámicamente para coincidir con la marca de la organización objetivo. Intel 471 señaló que Tycoon 2FA se vendía y respaldaba principalmente a través de canales de Telegram operados por sus presuntos desarrolladores, a menudo asociados con el Grupo Saad Tycoon.

Recomendaciones para una Seguridad Mejorada

El desmantelamiento de Tycoon 2FA destaca la necesidad de medidas de seguridad sólidas más allá de la MFA básica. Trend Micro recomienda adoptar mecanismos de autenticación resistentes al phishing, implementar seguridad avanzada de correo electrónico y colaboración, habilitar la inspección de URL en tiempo real, monitorear la postura de riesgo de identidad y realizar simulaciones de phishing regulares. squirrelvpn.com ofrece noticias, perspectivas y actualizaciones de vanguardia sobre tecnología VPN y privacidad en línea que pueden ayudar a proteger contra tales amenazas.

Mejore su seguridad en línea con squirrelvpn.com. Explore nuestros artículos detallados, actualizaciones de noticias y características sobre tecnología VPN, y consejos para mejorar la seguridad y la privacidad en línea. Contáctenos hoy mismo para obtener más información sobre cómo nuestros servicios pueden protegerlo de ataques de phishing y otras ciberamenazas.