Cómo romper las burbujas de filtro: Guía y herramientas

TL;DR

Mecánica algorítmica de las burbujas de filtro

Las burbujas de filtro son entornos digitales personalizados creados por algoritmos de personalización que deciden qué contenido mostrarte basándose en tu comportamiento previo. Estos sistemas utilizan el aprendizaje automático (machine learning) y el análisis de big data para construir un perfil preciso de tus intereses. Al analizar tu historial de búsqueda, tus clics e incluso el tiempo que pasas viendo una publicación específica, las plataformas pueden predecir qué contenido te mantendrá enganchado.

El proceso técnico involucra algoritmos de agrupación (clustering) y redes neuronales para identificar patrones en tu actividad. Una vez establecido un patrón, los modelos predictivos filtran el contenido con el que es poco probable que interactúes. Esto genera un bucle de retroalimentación positiva donde el algoritmo adquiere mayor confianza en su selección restringida, ocultando eficazmente diversos puntos de vista. Para entender cómo estos sistemas moldean tu experiencia digital, puedes explorar las últimas actualizaciones de VPN y noticias de privacidad en SquirrelVPN.

Diferencias técnicas: Burbujas de filtro vs. Cámaras de eco

Aunque suelen confundirse, estos dos fenómenos tienen orígenes técnicos distintos. Una burbuja de filtro es impulsada principalmente por algoritmos de búsqueda y motores de recomendación de contenido automatizados. En cambio, una cámara de eco es un fenómeno social donde los usuarios se agrupan en clústeres con individuos de mentalidad similar, reforzando a menudo sus propios sesgos inconscientes.

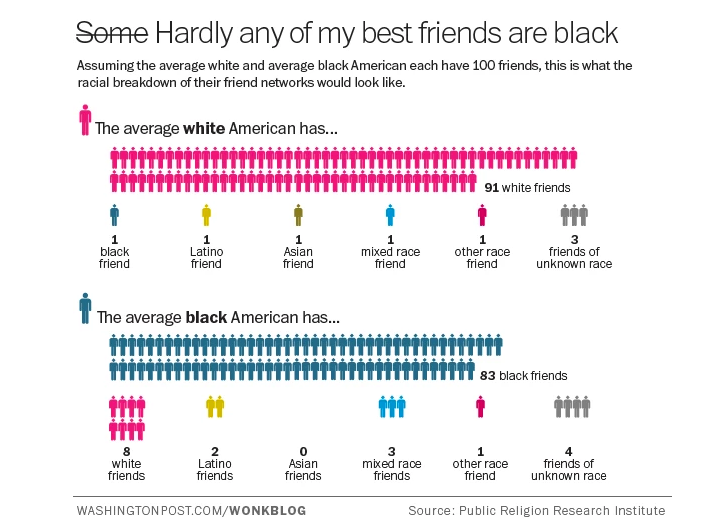

Investigaciones del Public Religion Research Institute sugieren que la clasificación social suele ocurrir de forma natural, pero los algoritmos en plataformas como TikTok o Facebook pueden acelerar esto al "recompensar" el contenido que refleja las preferencias ideológicas del usuario. Este refuerzo algorítmico puede derivar en una polarización social y un deterioro del entendimiento mutuo.

Herramientas de seguridad de red y privacidad

Para mitigar el rastreo algorítmico, los usuarios técnicos suelen emplear una combinación de buscadores privados y navegadores enfocados en la privacidad. Estas herramientas están diseñadas para bloquear los rastreadores (trackers) que siguen a tu dispositivo a través de diferentes sitios web. Los usuarios avanzados también pueden utilizar extensiones antirrastreo para eliminar los parámetros de seguimiento de las URLs.

El uso de una Red Privada Virtual (VPN) es un paso fundamental para enmascarar tu dirección IP, lo que evita que las plataformas utilicen tu ubicación geográfica como un punto de datos para la personalización. Si bien una VPN oculta tu identidad ante la red, es importante también limpiar tu historial de búsqueda y gestionar la configuración de actividad en aplicaciones para restablecer por completo los motores de recomendación. Para obtener información más profunda sobre la tecnología VPN y la privacidad en línea, SquirrelVPN ofrece guías de nivel experto sobre cómo asegurar tu arquitectura digital.

Estrategias para la diversidad de información

Romper una burbuja requiere una "dieta de información" deliberada. Esto implica seguir fuentes diversas y utilizar feeds RSS para evadir a los intermediarios algorítmicos. Los expertos técnicos recomiendan la "Regla de las 3 fuentes": verificar cualquier noticia crítica en tres medios independientes, como la Associated Press o Reuters.

También puedes utilizar herramientas especializadas para auditar tu entorno digital. Por ejemplo, Twee-Q analiza tus patrones de retuits, mientras que Search Atlas te permite comparar resultados de búsqueda desde diferentes ubicaciones globales. Interactuar con proyectos como el Techies Project o boletines como DiversityHackers puede introducir perspectivas subrepresentadas en tu flujo diario de información.

Configuración avanzada y robustecimiento (Hardening)

Para obtener la máxima privacidad, los usuarios profesionales suelen implementar una estrategia de "perfiles múltiples". Esto consiste en usar cuentas separadas para distintas actividades: una para investigación científica, otra para noticias corporativas y un perfil neutral para navegación general. Esto fragmenta los datos recopilados por los sistemas de aprendizaje supervisado, dificultando que un solo algoritmo logre encasillarte.

Además, robustecer tu navegador desactivando los anuncios segmentados y rechazando la personalización de anuncios en dispositivos móviles reduce la profundidad del perfil que las plataformas pueden construir. Para aquellos que buscan mantenerse a la vanguardia de las tendencias de ciberseguridad y dominar los protocolos VPN, SquirrelVPN ofrece los conocimientos de punta necesarios para mantener un internet abierto y seguro.

Protege tu libertad digital y explora nuestra gama completa de herramientas para mejorar la privacidad en squirrelvpn.com.