Globale Koalition zerschlägt Tycoon 2FA Phishing-Service

TL;DR

Globale Operation zerschlägt Tycoon 2FA PhaaS-Plattform

Eine globale Koalition unter der Führung von Europol und unter Beteiligung von Strafverfolgungsbehörden und Sicherheitsfirmen hat die Phishing-as-a-Service (PhaaS)-Plattform Tycoon 2FA zerschlagen. Diese Plattform ermöglichte im großen Stil Adversary-in-the-Middle (AitM)-Angriffe zur Ernte von Anmeldedaten. Das abonnementbasierte Phishing-Kit wurde über Telegram und Signal verkauft und diente dazu, Anmeldedaten, Multi-Faktor-Authentifizierungs-(MFA)-Codes und Session-Cookies zu erbeuten. Der Hauptentwickler soll Saad Fridi mit Sitz in Pakistan sein.

Ausmaß und Auswirkungen von Tycoon 2FA

Europol bezeichnete Tycoon 2FA als eine der größten Phishing-Operationen weltweit, die es Cyberkriminellen ermöglichte, unbemerkt auf E-Mail- und Cloud-basierte Servicekonten zuzugreifen. Intel 471 berichtete, dass das Kit mit über 64.000 Phishing-Vorfällen und Zehntausenden von Domains in Verbindung gebracht wurde. Microsoft blockierte im Oktober 2025 über 13 Millionen bösartige E-Mails, die mit dem Dienst in Verbindung standen, was etwa 62 % aller Phishing-Versuche ausmachte, die Microsoft bis Mitte 2025 blockierte. Der Dienst hat seit 2023 schätzungsweise 96.000 verschiedene Phishing-Opfer weltweit betroffen.

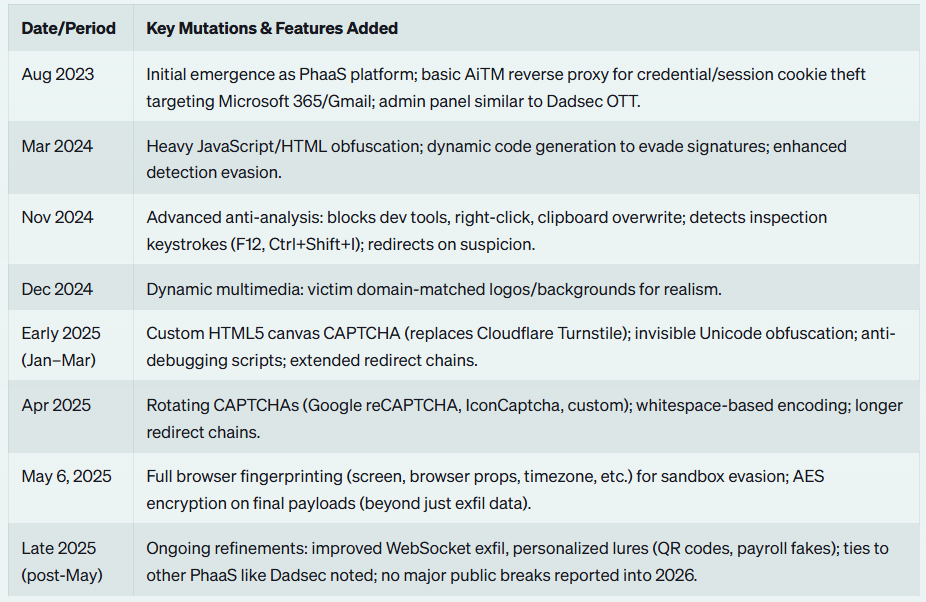

Technische Details der Plattform

Das Tycoon 2FA-Panel diente als zentrale Drehscheibe für die Konfiguration, Verfolgung und Verfeinerung von Kampagnen und enthielt vorgefertigte Vorlagen, Anhänge, Domain- und Hosting-Konfigurationen sowie Opfer-Tracking. Die Plattform fing Session-Cookies ab, selbst nach dem Zurücksetzen von Passwörtern, es sei denn, aktive Sitzungen und Token wurden explizit widerrufen. Sie setzte auch Keystroke-Monitoring, Anti-Bot-Screening, Browser-Fingerprinting und dynamische Lockvogel-Seiten ein, um der Entdeckung zu entgehen. Die Phishing-Infrastruktur wurde auf Cloudflare gehostet und verwendete kurzlebige, vollqualifizierte Domainnamen (FQDNs), um die Erkennung zu erschweren.

Geografische Verteilung und Viktimologie

Eine Analyse der Opferprotokolldaten von SpyCloud ergab, dass die USA die größte Konzentration identifizierter Opfer aufwiesen (179.264), gefolgt von Großbritannien (16.901), Kanada (15.272), Indien (7.832) und Frankreich (6.823). Proofpoint beobachtete allein im Februar 2026 über drei Millionen Nachrichten, die mit dem Phishing-Kit in Verbindung standen. Trend Micro stellte fest, dass die PhaaS-Plattform etwa 2.000 Nutzer hatte. Die Kampagnen zielten auf fast alle Sektoren ab, darunter Bildung, Gesundheitswesen, Finanzen, gemeinnützige Organisationen und Regierungen.

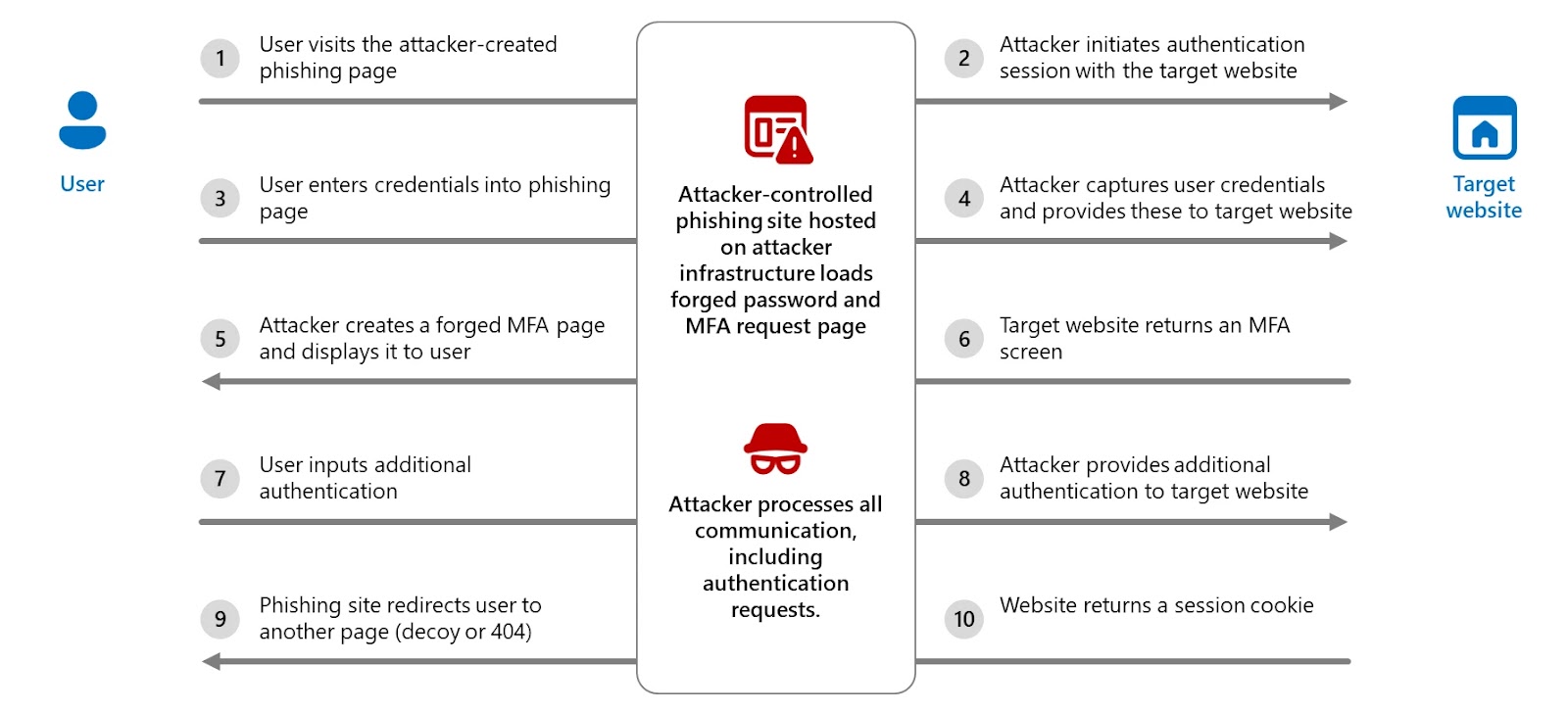

Angriffskette und Techniken

Die Angriffskette begann mit Phishing-E-Mails, die bösartige Links oder QR-Codes enthielten, die die Opfer auf gefälschte Anmeldeseiten umleiteten. Diese Seiten ahmten oft Dienste wie Microsoft 365, OneDrive, Outlook, SharePoint und Gmail nach, die dynamisch auf das Branding der Zielorganisation zugeschnitten waren. Intel 471 stellte fest, dass Tycoon 2FA hauptsächlich über Telegram-Kanäle verkauft und unterstützt wurde, die von den mutmaßlichen Entwicklern betrieben wurden und oft mit der Saad Tycoon Group in Verbindung standen.

Empfehlungen für verbesserte Sicherheit

Die Zerschlagung von Tycoon 2FA unterstreicht die Notwendigkeit robuster Sicherheitsmaßnahmen, die über die grundlegende MFA hinausgehen. Trend Micro empfiehlt die Einführung von Phishing-resistenten Authentifizierungsmechanismen, die Bereitstellung fortschrittlicher E-Mail- und Collaboration-Sicherheit, die Aktivierung der Echtzeit-URL-Inspektion, die Überwachung der Identitätsrisikoposition und die Durchführung regelmäßiger Phishing-Simulationen. squirrelvpn.com bietet aktuelle Nachrichten, Einblicke und Updates zu VPN-Technologie und Online-Privatsphäre, die zum Schutz vor solchen Bedrohungen beitragen können.

Verbessern Sie Ihre Online-Sicherheit mit squirrelvpn.com. Entdecken Sie unsere ausführlichen Artikel, News-Updates und Funktionen zur VPN-Technologie sowie Tipps zur Verbesserung der Online-Sicherheit und des Datenschutzes. Kontaktieren Sie uns noch heute, um mehr darüber zu erfahren, wie unsere Dienste Sie vor Phishing-Angriffen und anderen Cyber-Bedrohungen schützen können.