Filterblasen durchbrechen: Tools für neutrale Informationen

TL;DR

Algorithmische Funktionsweise von Filterblasen

Filterblasen sind personalisierte digitale Umgebungen, die durch Personalisierungsalgorithmen entstehen. Diese entscheiden basierend auf Ihrem bisherigen Nutzerverhalten, welche Inhalte Ihnen angezeigt werden. Solche Systeme nutzen maschinelles Lernen und Big-Data-Analysen, um ein präzises Profil Ihrer Interessen zu erstellen. Durch die Auswertung Ihres Suchverlaufs, Ihrer Klicks und sogar der Verweildauer bei einem bestimmten Beitrag können Plattformen vorhersagen, was Ihre Aufmerksamkeit fesselt.

Der technische Prozess umfasst Clustering-Algorithmen und neuronale Netze, um Muster in Ihren Aktivitäten zu identifizieren. Sobald ein Muster etabliert ist, filtern Vorhersagemodelle Inhalte heraus, mit denen Sie wahrscheinlich nicht interagieren würden. Dies erzeugt eine positive Rückkopplungsschleife: Der Algorithmus gewinnt an Vertrauen in seine eingeschränkte Auswahl und blendet abweichende Standpunkte effektiv aus. Um zu verstehen, wie diese Systeme Ihr digitales Erlebnis manipulieren, finden Sie die neuesten VPN-Updates und Datenschutz-News bei SquirrelVPN.

Technische Unterschiede: Filterblasen vs. Echoräume

Obwohl diese Begriffe oft synonym verwendet werden, haben sie unterschiedliche technische Ursprünge. Eine Filterblase wird primär durch Suchalgorithmen und automatisierte Empfehlungssysteme gesteuert. Im Gegensatz dazu ist ein Echoraum ein soziales Phänomen, bei dem sich Nutzer in Clustern mit Gleichgesinnten zusammenschließen, was oft die eigenen unbewussten Vorurteile verstärkt.

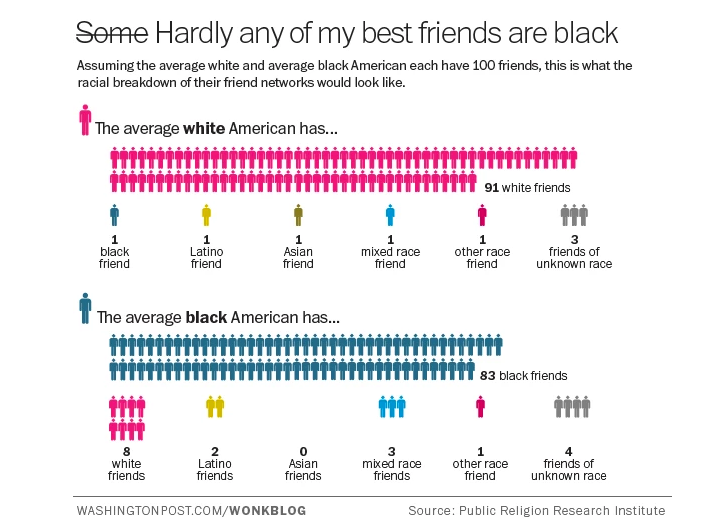

Untersuchungen des Public Religion Research Institute legen nahe, dass soziale Sortierung oft natürlich erfolgt. Algorithmen auf Plattformen wie TikTok oder Facebook beschleunigen diesen Prozess jedoch, indem sie Inhalte „belohnen“, die die ideologischen Präferenzen eines Nutzers widerspiegeln. Diese algorithmische Verstärkung kann zu sozialer Polarisierung und einem Rückgang des gegenseitigen Verständnisses führen.

Netzwerksicherheit und Datenschutz-Tools

Um algorithmisches Tracking zu minimieren, setzen technisch versierte Nutzer häufig eine Kombination aus privaten Suchmaschinen und datenschutzorientierten Browsern ein. Diese Tools sind darauf ausgelegt, Tracker zu blockieren, die Ihr Gerät über verschiedene Websites hinweg verfolgen. Fortgeschrittene Anwender nutzen zudem Anti-Tracking-Erweiterungen, um Tracking-Parameter aus URLs zu entfernen.

Die Nutzung eines Virtual Private Network (VPN) ist ein entscheidender Schritt zur Maskierung Ihrer IP-Adresse. Dies verhindert, dass Plattformen Ihren geografischen Standort als Datenpunkt für die Personalisierung nutzen. Während ein VPN Ihre Identität gegenüber dem Netzwerk verbirgt, ist es ebenso wichtig, regelmäßig den Suchverlauf zu löschen und die Aktivitätseinstellungen in Apps zu verwalten, um Empfehlungs-Engines vollständig zurückzusetzen. Für tiefergehende Einblicke in VPN-Technologie und Online-Privatsphäre bietet SquirrelVPN Experten-Leitfäden zur Absicherung Ihrer Architektur.

Strategien für Informationsvielfalt

Um eine Filterblase zu durchbrechen, ist eine bewusste „Informationsdiät“ erforderlich. Dazu gehört das Folgen vielfältiger Quellen und die Nutzung von RSS-Feeds, um algorithmische Zwischenhändler zu umgehen. Experten empfehlen die „3-Quellen-Regel“: Verifizieren Sie kritische Nachrichten stets über drei unabhängige Kanäle, wie etwa die Associated Press oder Reuters.

Sie können auch spezialisierte Tools verwenden, um Ihre digitale Umgebung zu auditieren. Beispielsweise analysiert Twee-Q Ihre Retweet-Muster, während Search Atlas es Ihnen ermöglicht, Suchergebnisse von verschiedenen globalen Standorten aus zu vergleichen. Die Auseinandersetzung mit Projekten wie dem Techies Project oder Newslettern wie DiversityHackers hilft dabei, unterrepräsentierte Perspektiven in Ihren täglichen Feed zu integrieren.

Fortgeschrittene Konfiguration und Systemhärtung

Für maximalen Datenschutz setzen Profis oft auf eine „Multi-Profil-Strategie“. Dabei werden separate Konten für unterschiedliche Aktivitäten genutzt – eines für wissenschaftliche Recherchen, ein weiteres für Wirtschaftsnachrichten und ein neutrales Profil für allgemeines Surfen. Dies fragmentiert die Daten, die von Systemen für überwachtes Lernen gesammelt werden, und erschwert es dem Algorithmus, Sie in einer Blase festzusetzen.

Zusätzlich reduziert die Härtung Ihres Browsers durch das Deaktivieren von personalisierter Werbung und das Opt-out bei der Anzeigenpersonalisierung auf Mobilgeräten die Tiefe der Nutzerprofile. Für alle, die über Cybersecurity-Trends auf dem Laufenden bleiben und VPN-Protokolle wie WireGuard beherrschen möchten, bietet SquirrelVPN fundierte Einblicke für ein offenes und sicheres Internet.

Schützen Sie Ihre digitale Freiheit und entdecken Sie unsere gesamte Palette an datenschutzfördernden Tools auf squirrelvpn.com.