Android 17: Post-Quanten-Kryptografie für maximale Sicherheit

TL;DR

Sophia schreibt mit Präzision und Nuanciertheit und analysiert dabei sorgfältig die Auswirkungen der Datenschutzgesetzgebung für Unternehmen und Verbraucher gleichermaßen. Ihr Tonfall ist autoritär und besonnen; sie greift auf juristisches Fachwissen zurück, ohne sich in Fachjargon zu verlieren. Ihre Stärken liegen in Gastbeiträgen, Gesetzesanalysen und politischen Auswertungen, die rechtliche Entwicklungen mit dem digitalen Alltag verknüpfen.

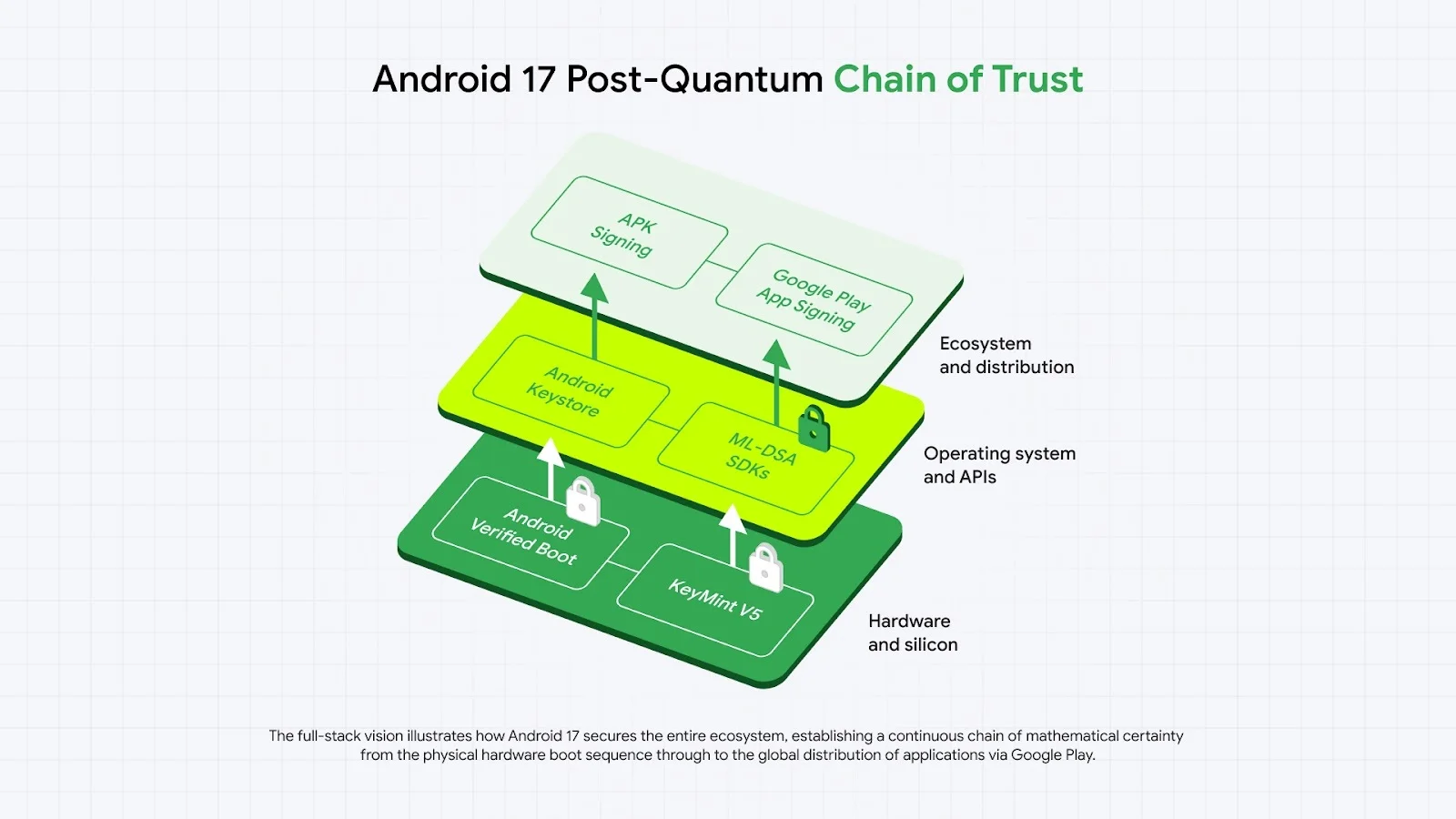

Härtung der Android-Boot-Kette und Hardware-Vertrauen

Der Übergang in eine Post-Quanten-Ära beginnt auf der Hardware-Ebene. Wenn das zugrunde liegende Betriebssystem bereits während der Boot-Sequenz kompromittiert wird, sind alle nachfolgenden Software-Schutzmaßnahmen – einschließlich derer von SquirrelVPN – wirkungslos. Um das Risiko zu minimieren, dass Angreifer Quantencomputer nutzen, um digitale Signaturen zu fälschen, integriert Android 17 den Module-Lattice-Based Digital Signature Algorithm (ML-DSA).

Dieses Upgrade zielt speziell auf Android Verified Boot (AVB) ab und stellt sicher, dass die beim Einschalten des Geräts geladene Software resistent gegen unbefugte Manipulationen ist. Darüber hinaus wird die Remote-Attestierung auf eine PQC-konforme Architektur umgestellt. Durch die Aktualisierung der KeyMint-Zertifikatsketten können Geräte ihren Integritätsstatus gegenüber vertrauenden Parteien auch in einer Post-Quanten-Landschaft sicher nachweisen.

Quantenresistente APIs für App-Entwickler

Der Schutz des Betriebssystems ist nur der erste Schritt; Entwickler müssen ebenfalls Zugriff auf kryptografische Primitive haben, um Nutzerdaten zu sichern. Die Implementierung gitterbasierter Kryptografie (Lattice-based Cryptography) stellt eine erhebliche technische Herausforderung dar, da sie im Vergleich zur klassischen elliptischen Kurvenkryptografie deutlich größere Schlüssel und einen höheren Speicherbedarf erfordert. Android 17 adressiert dies durch die Aktualisierung des Android Keystore, der ML-DSA nun nativ unterstützt.

Dies ermöglicht es Anwendungen, quantensichere Signaturen innerhalb der Trusted Execution Environment (TEE) des Geräts zu nutzen und sensible Schlüssel vom Hauptbetriebssystem zu isolieren. Entwickler können über die Standard-API KeyPairGenerator auf diese Funktionen zugreifen, wobei sowohl ML-DSA-65 als auch ML-DSA-87 unterstützt werden. Diese Fortschritte stehen im Einklang mit der Mission von SquirrelVPN, Nutzern die neuesten Erkenntnisse über VPN-Technologie und digitale Privatsphäre zu liefern.

Hybride Signierung und Integrität des Ökosystems

Um sicherzustellen, dass die Authentizität von Anwendungen gewahrt bleibt, rüstet die Plattform die Mechanismen zur Verifizierung von APKs auf. Android 17 wird PQC-Signaturen für APKs validieren, um quantengestützte Signaturfälschungen bei App-Updates zu verhindern. Dieser Übergang wird durch Play App Signing unterstützt, das es Entwicklern ermöglicht, „hybride“ Signaturblöcke zu generieren, die klassische und PQC-Schlüssel kombinieren.

Durch die Nutzung von Google Cloud KMS gewährleistet das System hohe Compliance-Standards für Signaturschlüssel. Dieser Ansatz schlägt eine Brücke zur Quantensicherheit für Milliarden von Geräten. Entwickler werden dazu angehalten, ihre Signaturschlüssel mindestens alle zwei Jahre zu aktualisieren, um Best Practices der Cybersicherheit einzuhalten – eine kritische Komponente für jedes Unternehmen, das auf Compliance bei Unternehmensdaten und internationale Datenschutzbestimmungen fokussiert ist.

Transport Layer Security und „Harvest Now, Decrypt Later“

Ein Hauptanliegen für die moderne Privatsphäre ist die Taktik „Harvest Now, Decrypt Later“ (jetzt sammeln, später entschlüsseln), bei der Angreifer verschlüsselten Datenverkehr horten, um ihn zu entschlüsseln, sobald leistungsstarke Quantencomputer existieren. Seit Chrome 131 ist der hybride Schlüsselaustausch (X25519+ML-KEM-768) der Standard für TLS 1.3. Dieser Schutz erstreckt sich auf jede App, die Android WebView für die Webdarstellung nutzt.

Apps, die eigene TLS-Stacks oder Certificate Pinning verwenden, müssen jedoch manuell aktualisiert werden. Um die zunehmende Größe von PQC-Signaturen zu bewältigen – die bis zu 17 Kilobyte erreichen können –, bewegt sich die Branche über die IETF-Arbeitsgruppe PLANTS hin zu Merkle Tree Certificates (MTCs). Dies ersetzt sperrige Zertifikatsketten durch kompakte Inklusionsnachweise, wodurch die Verbindungsgeschwindigkeit in latenzsensiblen Mobilfunknetzen erhalten bleibt.

Netzwerksicherheits-Standards und Datenschutzkontrollen

Die Android 17 Beta führt eine „Secure-by-Default“-Architektur ein. Das Attribut android:usesCleartextTraffic ist nun veraltet; bei Apps, die auf das API-Level 37 abzielen, wird unverschlüsselter Datenverkehr (Cleartext) blockiert, sofern keine spezifische Netzwerksicherheitskonfiguration vorliegt. Zusätzlich wurde die Unterstützung für hybride HPKE-Kryptografie über ein neues öffentliches Service Provider Interface (SPI) hinzugefügt.

Diese strukturellen Änderungen zielen darauf ab, digitale Rechte und bürgerliche Freiheiten zu stärken, indem Verschlüsselung zum Standard statt zur Ausnahme wird. Mit der standardmäßig aktivierten Zertifikatstransparenz und neuen Berechtigungen für Localhost-Interaktionen legt die Plattform die Messlatte für Internetsicherheit deutlich höher.

Bleiben Sie der sich entwickelnden digitalen Bedrohungslandschaft mit den neuesten Erkenntnissen zu Verschlüsselung und Datenschutz einen Schritt voraus. Erfahren Sie heute, wie squirrelvpn.com Ihnen helfen kann, Ihre Online-Präsenz abzusichern.