شرح شبكات البنية التحتية المادية اللامركزية (DePIN): كيف تبني الجيل القادم من الوصول اللامركزي للإنترنت

TL;DR

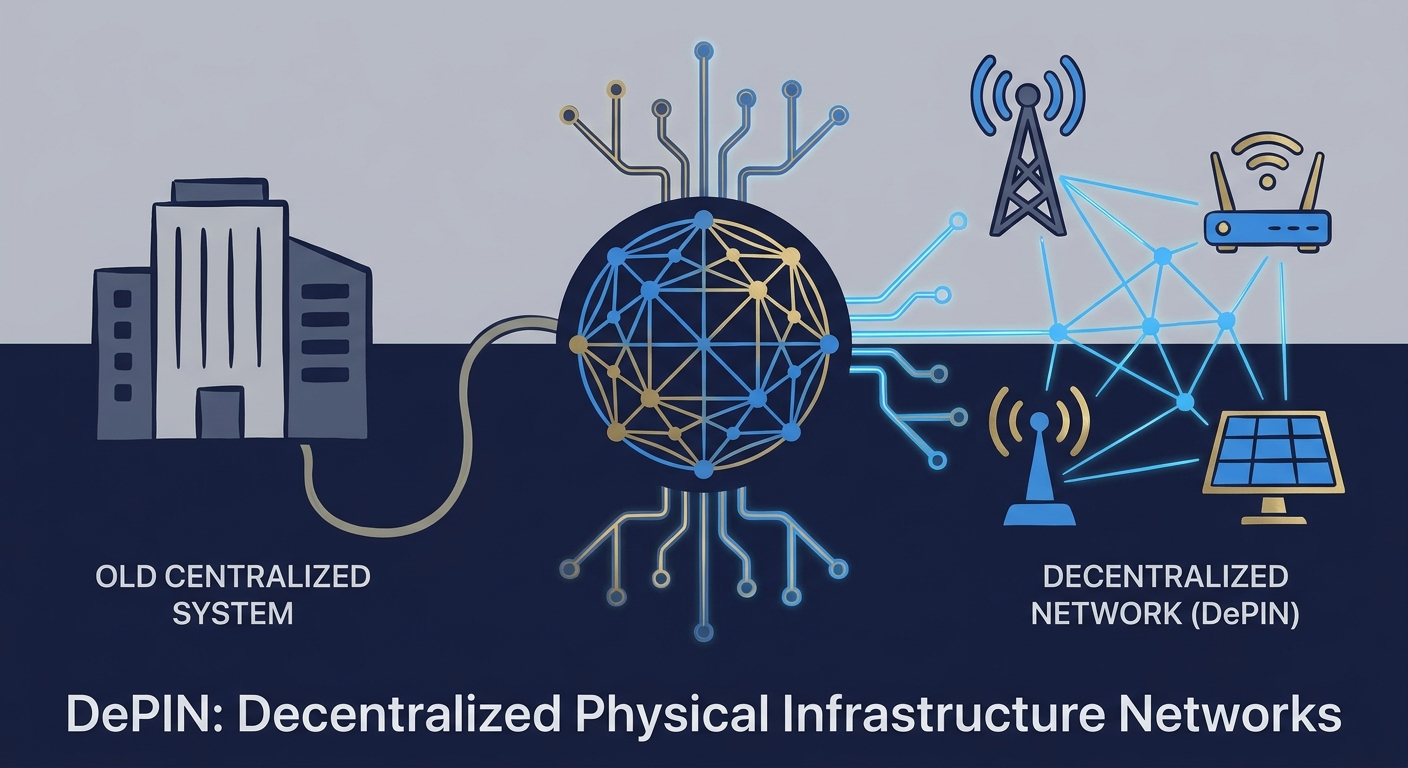

تُعد شبكات DePIN—أي شبكات البنية التحتية المادية اللامركزية—الجسر الرابط بين الوعود الطموحة لتقنية البلوكشين والواقع الملموس. بعيداً عن المصطلحات المعقدة، تُعد DePIN في جوهرها طريقة أكثر ذكاءً للبناء. فبدلاً من ترك شركات الاتصالات العملاقة وتكتلات السحابة تحتكر السيطرة، تستخدم DePIN حوافز الرموز الرقمية (Tokens) لحشد الموارد. إنه تحول من بنية تحتية مركزية تملكها الشركات إلى نموذج مفتوح من القاعدة إلى القمة، حيث يمتلك الجميع فرصة للمشاركة. أنت تساهم بعرض النطاق الترددي (Bandwidth)، أو قوة الحوسبة، أو التغطية اللاسلكية، وتحصل على مقابل مادي لذلك. الأمر بهذه البساطة.

لماذا تعد صناعة البنية التحتية للإنترنت مهيأة للاضطراب؟

يعاني الإنترنت الحديث مما أسميه "فخ المركزية". فكر في الأمر: كل حركة مرور بياناتك تقريباً تمر عبر حفنة من مزودي خدمات الإنترنت التقليديين. أنت تحت رحمة توجيهاتهم، ونماذج أعمالهم القائمة على جمع البيانات، ونقاط فشلهم المركزية. إذا تعرض مركز بيانات مركزي لانقطاع في التيار الكهربائي أو قرر تقييد اتصالك لأنهم لا يوافقون على من تتواصل معه، فأنت عالق. ليس لديك أي خيار آخر. هذه البنية ليست غير فعالة فحسب؛ بل هي سطح ضخم للرقابة ينتظر من يستغله.

إن التحول نحو البدائل اللامركزية ليس مجرد هواية تقنية؛ بل هو ضرورة تقنية لـ حرية الإنترنت. في العالم التقليدي، يكلف بناء البنية التحتية مليارات الدولارات، مما يجعل الملعب مائلاً بشدة لصالح الشركات القائمة. في المقابل، توزع الشبكات اللامركزية التكلفة والسيطرة. والنتيجة؟ شبكة أكثر مرونة بطبيعتها، وأصعب في الإغلاق، وأفضل بكثير في توجيه البيانات بناءً على موقعك الفعلي، وليس بناءً على اتفاقيات التناظر المؤسسية الأكثر ربحية.

ما هي DePIN بالضبط (ولماذا تهمنا في عام 2026)؟

بحلول عام 2026، تجاوزت المحادثات جنون "الثراء السريع" من تعدين العملات المشفرة. نحن الآن في عصر المنفعة. أصبحت DePIN فئة من الشبكات حيث تتعامل بروتوكولات البلوكشين مع العرض والطلب على الموارد المادية. وفقاً لـ دليل CoinGecko حول DePIN، تحفز هذه المشاريع الأشخاص الحقيقيين على نشر الأجهزة—مثل أجهزة التوجيه (Routers)، والخوادم، ووحدات التخزين—لتوفير خدمات يحتاجها السوق فعلياً.

الطاقة هنا مختلفة. المشاريع لم تعد تطبع الرموز لجذب المرتزقة فقط، بل تبني أسواقاً حيث يقود الطلب المؤسسي الحقيقي—مثل شركات تدريب الذكاء الاصطناعي المتعطشة لعرض النطاق الترددي أو المستخدمين المهتمين بالخصوصية الذين يحتاجون إلى أنفاق آمنة—القيمة. الرمز الرقمي ليس مجرد تذكرة يانصيب؛ بل هو أداة تحافظ على استمرار عمل الآلة.

كيف تعمل "عجلة DePIN" فعلياً؟

الاستدامة هي جوهر اللعبة. تعتمد هذه الشبكات على "عجلة DePIN"، وهي دورة ذاتية التعزيز حيث يغذي العرض والطلب بعضهما البعض.

تبدأ العجلة بمكافآت الرموز لتحفيز جانب العرض، مما يدفع الناس لتوصيل أجهزتهم. ومع دخول هذه العقد إلى الخدمة، تتحسن جودة الخدمة (QoS) وتغطية الشبكة. تجذب الخدمة الأفضل طلباً على مستوى المؤسسات، وتدفع هذه الشركات مقابل الخدمات، مما يخلق تدفقاً للإيرادات يدعم إعادة شراء الرموز أو حرقها. وهذا بدوره يحافظ على مجمع الحوافز مشبعاً وجذاباً لمشغلي العقد الجدد. إنها حلقة مغلقة منطقية.

ما هي الركائز الثلاث لهندسة DePIN؟

إذا كنت تتطلع إلى بناء أو فهم طبقة وصول لامركزية، فعليك النظر إلى هذه الطبقات الثلاث:

- الطبقة المادية (Physical Layer): هي قاعدة الأجهزة. تغطي كل شيء بدءاً من خوادم الحافة المتطورة وصولاً إلى جهاز التوجيه القديم في غرفة معيشتك الذي يمكنه مشاركة القليل من عرض النطاق الترددي الفائض.

- طبقة الوسيط (Middleware Layer): هي "الغراء". تتعامل مع الأمور المملة والحيوية: التحقق، والأوراكل (Oracles)، وبراهين المعرفة الصفرية (ZKPs). تضمن أن عرض النطاق الترددي حقيقي وأن خصوصيتك تظل سليمة.

- طبقة البلوكشين (Blockchain Layer): هي طبقة التسوية. حيث تتعامل العقود الذكية مع المدفوعات، والرهن (Staking)، والمكافآت. تحافظ على نزاهة الجميع دون الحاجة إلى وسيط للموافقة على الحسابات.

شبكات الموارد المادية (PRN) مقابل شبكات الموارد الرقمية (DRN): أي نموذج تبني؟

ليست كل مشاريع DePIN متشابهة. يجب أن تعرف الفرق بين شبكات الموارد المادية (PRN) وشبكات الموارد الرقمية (DRN).

شبكات الموارد المادية (PRN): تعتمد على الموقع الجغرافي. فكر في شبكات 5G اللامركزية أو LoRaWAN. إذا لم تكن في المكان الصحيح، فلن توفر العقدة القيمة التي تحتاجها الشبكة. الجغرافيا هي المنتج.

شبكات الموارد الرقمية (DRN): لا تهتم بمكان وجودك. شبكة dVPN هي مثال مثالي. فهي توفر عرض نطاق ترددي يمكن استخدامه من أي مكان. القيمة ليست إحداثيات GPS الخاصة بك؛ بل هي الإنتاجية، وزمن الوصول، والأمان. عادة ما تكون شبكات DRN أسهل في التوسع لأنك لا تقلق بشأن تصاريح تقسيم المناطق أو المسوحات المادية للمواقع.

كيف نحل مشكلة "البداية الباردة"؟

مشكلة "البداية الباردة" هي مقبرة الشركات الناشئة. أنت بحاجة إلى مزودين لجذب المستخدمين، لكنك بحاجة إلى مستخدمين لدفع المال للمزودين. تتجاوز الشبكات الناجحة، مثل تلك المشار إليها في وثائق io.net، هذه المشكلة باستخدام منحنيات إصدار رموز عدوانية ومقدمة. إنهم يدعمون مرحلة "الغرفة الفارغة" بشكل أساسي.

ولكن إليك العقبة: لا يمكنك الاعتماد على ذلك إلى الأبد. الهدف هو الانتقال من المكافآت الاصطناعية إلى الاستحواذ العضوي. يجب أن تبني منتجاً أرخص وأسرع وأكثر خصوصية من المنافسة المركزية لدرجة أن الناس يأتون من أجل المنفعة، وليس فقط لزراعة الرموز.

هل يمكن للشبكات اللامركزية تلبية اتفاقيات مستوى الخدمة (SLAs) للمؤسسات؟

"مشكلة اتفاقية مستوى الخدمة" هي الانتقاد الأكثر شيوعاً لـ DePIN. يسألون: "كيف تضمن وقت تشغيل بنسبة 99.9% في شبكة غير مرخصة؟" السر يكمن في نظرية الألعاب الاقتصادية المشفرة: "الرهن من أجل الأداء".

يجب على العقد أن تضع حصة من المال في اللعبة. إنهم يرهنون الرموز للمشاركة. إذا تراجعوا أو فشلوا في الإنتاجية، يتم خصم حصتهم. عندما تجمع ذلك مع درجات السمعة التي تتبع الأداء التاريخي، تقوم الشبكة تلقائياً بتوجيه حركة المرور عبر العقد "الجيدة". ينتهي بك الأمر بخدمة بمستوى مؤسسي مبنية فوق أساس لامركزي ومتقلب ومرن.

لماذا تعد براهين المعرفة الصفرية (ZKPs) السلاح السري للخصوصية؟

الخصوصية هي التطبيق القاتل لـ شبكات dVPN. مع VPN تقليدي، أنت تسلم حركة مرورك لشركة وتأمل أن يكونوا صادقين عندما يقولون "لا سجلات". مع dVPN، تعمل براهين المعرفة الصفرية (ZKPs) كمدقق. يمكن للعقدة إثبات أنها قدمت عرض النطاق الترددي الذي طلبته دون رؤية حركة مرورك، أو عنوان IP الخاص بك، أو سجل تصفحك. تتحقق الشبكة من البرهان، وليس سلطة مركزية. إنها خصوصية مضمونة بالرياضيات، وليس بصفحة شروط خدمة واهية.

كيفية إعداد أول عقدة dVPN خاصة بك (دليل عملي)

المشاركة في الإنترنت اللامركزي ليست علماً صاروخياً. إليك كيفية البدء:

- اختر بروتوكولك: ابحث عن شبكة dVPN تتناسب فعلياً مع ما يمكنك تشغيله.

- ثبّت البرنامج: معظم البروتوكولات الحديثة هي مجرد تطبيقات. إذا كان بإمكانك تشغيل متصفح، يمكنك تشغيل عميل على Windows أو macOS أو Linux.

- ارهن رموزك: ستحتاج إلى القليل من الرمز الأصلي لضمان عقدتك. إنه ضمانك بأنك ستلعب بنزاهة.

- كوّن الإنتاجية: حدد قيودك. يمكنك بسهولة مشاركة سعتك الفائضة دون تحويل اتصال منزلك إلى سرعة بطيئة.

كيف يبدو مستقبل الإنترنت اللامركزي؟

تقارب DePIN والذكاء الاصطناعي هو الموجة الكبيرة التالية. يتطلب تدريب نماذج الذكاء الاصطناعي قوة حوسبة وعرض نطاق ترددي هائلين. من خلال تغذية هذه النماذج عبر بنية تحتية لامركزية، نخلق علاقة تكافلية حيث يتم تشغيل "عقول" المستقبل بواسطة "أعصاب" إنترنت لامركزي. اللوائح لا تزال فوضوية، بالتأكيد. ولكن مع إثبات هذه الشبكات لفعاليتها، وإثبات قدرتها على البقاء حيث تفشل الشبكات المركزية، يصبح الطريق إلى التبني العالمي مسألة وقت، وليس احتمالاً.

الأسئلة الشائعة

هل إنترنت DePIN أسرع من مزودي خدمات الإنترنت التقليديين؟

غالباً ما تعطي شبكات DePIN الأولوية للتكرار ومقاومة الرقابة على السرعة الخام. على الرغم من أنها قد لا تحل محل العمود الفقري للألياف الضوئية على المدى القصير، إلا أنها توفر توجيهاً متفوقاً عبر عقد عالمية متنوعة، مما قد يقلل بشكل كبير من زمن الوصول لتطبيقات عالمية محددة عن طريق تجاوز نقاط التبادل المركزية المزدحمة.

كيف أكسب الرموز من خلال مشاركة عرض النطاق الترددي الخاص بي؟

يُعرف هذا بـ "تعدين عرض النطاق الترددي". تقوم بتثبيت عميل، ورهن جزء من الرموز الأصلية للشبكة لتمثيل التزامك، ثم يتم تعيين مهام حركة المرور لعقدتك. تتلقى مكافآت تتناسب مع وقت تشغيلك، وحجم البيانات المعالجة، وجودة الاتصال المقدم.

هل الوصول اللامركزي للإنترنت خاص حقاً؟

نعم. نظراً لأن التوجيه موزع، لا يوجد كيان واحد يجلس في منتصف اتصالك لتسجيل حركة المرور. عند دمجها مع براهين المعرفة الصفرية (ZKPs)، لا يمكن لمشغل العقدة رؤية ما تتصفحه، ولا يمكن للشبكة تتبع الطلب إلى عنوان IP الخاص بك، مما يوفر مستوى أعلى من الخصوصية مقارنة بـ VPN تجاري قياسي.

كيف تختلف dVPN عن VPN تجاري قياسي؟

يعمل VPN التجاري القياسي على نموذج مزرعة خوادم مركزية، مما يعني أن المزود لديه سيطرة كاملة على الخوادم ويمكنه تقنياً تخزين السجلات. أما dVPN فهي غير مرخصة؛ يمكن لأي شخص تشغيل عقدة، وتوضع الثقة في البروتوكولات المشفرة والعقود الذكية بدلاً من سمعة شركة مركزية.