無需虛擬伺服器轉發:安全遠端存取家用伺服器教學

TL;DR

通訊埠轉發與公網暴露帶來的安全隱患

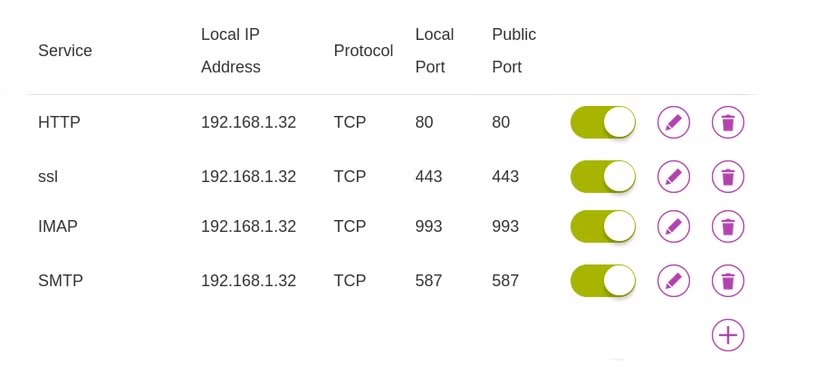

傳統的遠端存取高度依賴「通訊埠轉發」(Port Forwarding),這會在公網與您的家用網路之間建立一條直接路徑。雖然通訊埠轉發在技術上可行,但本質上卻是一個「敞開大門」的錯誤做法。一旦通訊埠暴露在外,自動化掃描程式就能輕易發現它,並針對弱密碼或未修補的軟體漏洞進行攻擊。這會讓原本單純的家用伺服器變成沉重的資安維護負擔。

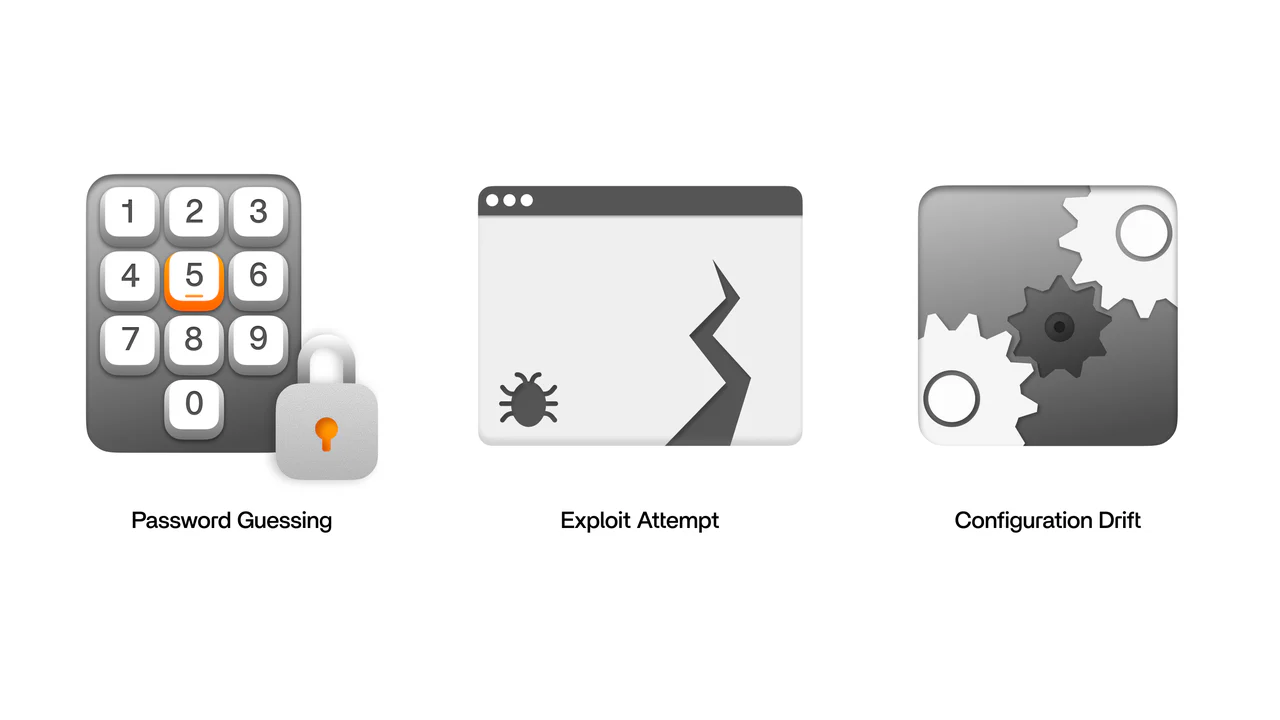

使用 SquirrelVPN 技術能完全移除對公網端點的需求,助您避開這些風險。暴露公網通訊埠通常會導致三種可預見的風險:憑證暴力破解攻擊、針對未更新服務的漏洞利用,以及因微小設定變動導致存取權限意外擴大的「設定漂移」(Configuration Drift)。透過改用經過身分驗證且加密的隧道,您的家用伺服器將保持隱身狀態,僅供您明確授權的裝置存取。

深入了解覆蓋網路與網狀 VPN

覆蓋網路(Overlay VPN)會在網際網路上建立一個私有網路,讓您的裝置無論物理距離多遠,運作起來就像連在同一個家用 Wi-Fi 下。這些工具通常基於 WireGuard 開發,這是一種兼具高性能與強大加密技術的現代協定。對於受限於「電信級 NAT」(CGNAT)或雙重 NAT 環境的使用者來說,這種架構特別有效,因為在這些環境下,路由器缺乏唯一的公網 IPv4 位址,導致傳統的通訊埠轉發完全無法運作。

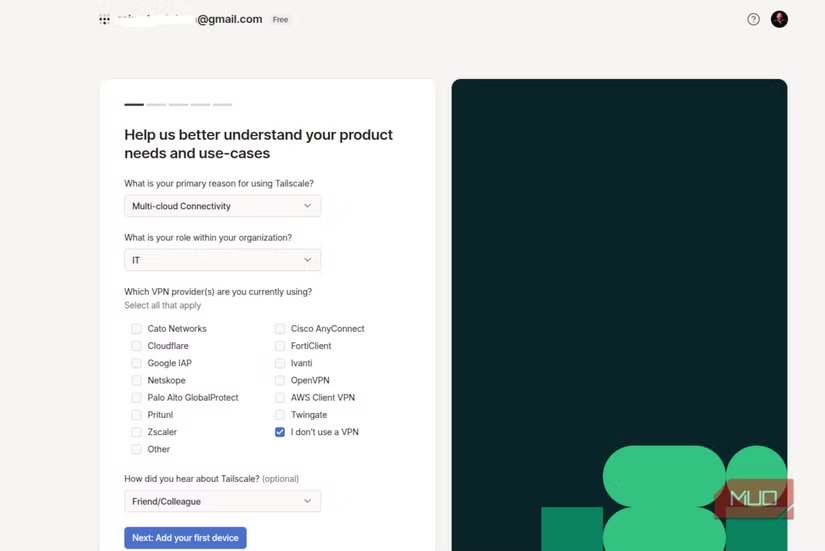

要開始使用,您只需在伺服器和遠端裝置上安裝客戶端即可。以基礎的 Linux 安裝為例:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

這個流程完全跳過了動態 DNS(DDNS)或複雜的防火牆管理。一旦裝置加入您的私有網狀網路(Mesh Network),它們就會透過加密隧道進行通訊。這種技術能從內部「穿透」防火牆,完全不需要開放任何入站連線。

強化檔案存取安全與權限管理

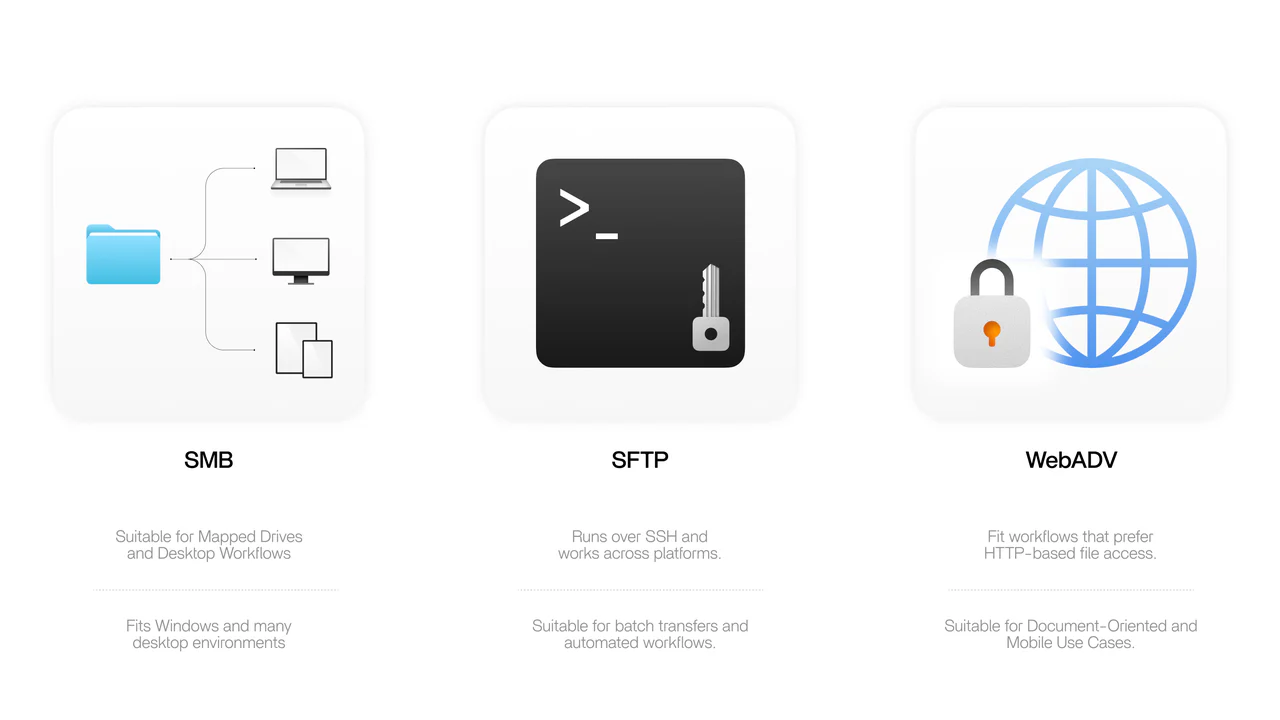

保護數據安全不能只靠隧道,管理檔案的存取方式同樣至關重要。選擇正確的協定對於平衡速度與安全性缺一不可。SMB 非常適合在 Windows 上建立網路磁碟機,而 SFTP(SSH 檔案傳輸協定)則為批次傳輸提供了更清晰的安全邊界。

Natalie 的資安快速檢查清單:

- 使用非管理員帳號: 絕對不要使用主要管理員帳號進行日常檔案存取。

- 啟用多因素驗證 (MFA): 務必鎖定控制您私有網路的管理帳號。

- 停用訪客存取: 確保每個連線都需要唯一且強大的密碼。

- 設定唯讀權限: 對於媒體庫或封存檔案,應限制權限以防止意外刪除。

進階遠端存取:反向 SSH 與隧道轉發

若使用者需要向私有網路以外的人公開特定服務,Tailscale Funnel 或「反向 SSH 隧道」(Reverse SSH Tunnel)提供了一種受控的方式,讓您在不暴露家用 IP 的情況下分享應用程式。反向隧道的運作原理是由您的家用電腦發起一個出站連線至虛擬專用伺服器(VPS),該連線會反向承載流量,讓您能透過 VPS 的公網 IP 存取家中的 SSH 通訊埠。

如果您使用 Funnel 類型的服務,流量會自動透過 Let's Encrypt 進行 HTTPS 加密。這非常適合快速展示或接收 Webhook 訊息。但請記住,這些服務並不一定提供身分驗證層;您的應用程式必須自行處理登入安全,以防止來自公網的未經授權存取。

故障排除與效能優化

即使是最佳配置也可能遇到延遲或受限的飯店 Wi-Fi 等挑戰。如果連線經常中斷,在 WireGuard 設定中啟用「持續保活」(Persistent Keepalive)可以防止 NAT 超時導致隧道斷開。若在大檔案傳輸時速度緩慢,將協定從 SMB 切換為 SFTP 通常能減少協定開銷。

| 徵狀 | 可能原因 | 實用解決方案 |

|---|---|---|

| 行動網路正常,但飯店 Wi-Fi 失敗 | 防火牆規則/強制登入門戶 | 啟用 Keepalive 或嘗試更換通訊埠 |

| 隧道已連線,但瀏覽速度極慢 | 延遲或 SMB 協定開銷過大 | 改用 SFTP 或調整 SMB 設定 |

| 高負載下速度大幅下降 | CPU 加密運算達到瓶頸 | 檢查家用伺服器的 CPU 使用率 |

透過遵循這些步驟,您可以確保 Nextcloud、Plex 或 Home Assistant 等服務在保持易用性的同時,依然固若金湯。

掌握最新資安威脅動態,並透過專家洞察優化您的數位生活。立即造訪 squirrelvpn.com 探索頂尖的隱私工具,守護您的連線安全。