Доступ к домашнему серверу без проброса портов

TL;DR

Проблема проброса портов и риски открытого доступа

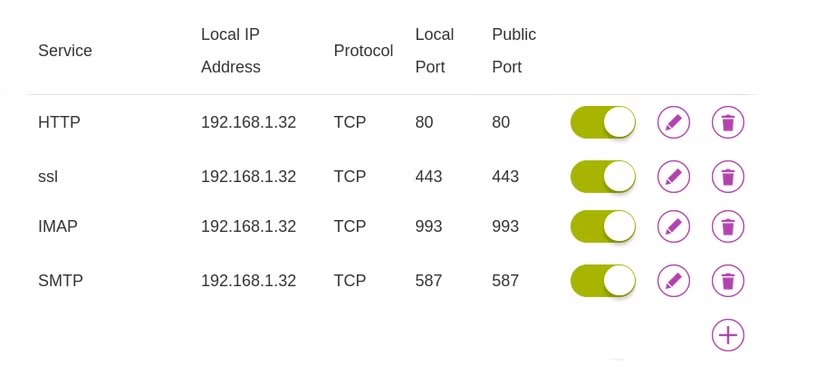

Традиционный удаленный доступ опирается на проброс портов (port forwarding), который создает прямой путь из публичного интернета в вашу домашнюю сеть. Хотя проброс портов технически выполняет свою задачу, это классическая ошибка «открытых дверей». Как только порт оказывается доступен извне, автоматизированные сканеры мгновенно обнаруживают его и начинают проверку на наличие слабых паролей или уязвимого ПО. В результате обычный домашний сервер превращается в объект постоянных атак, требующий непрерывного контроля безопасности.

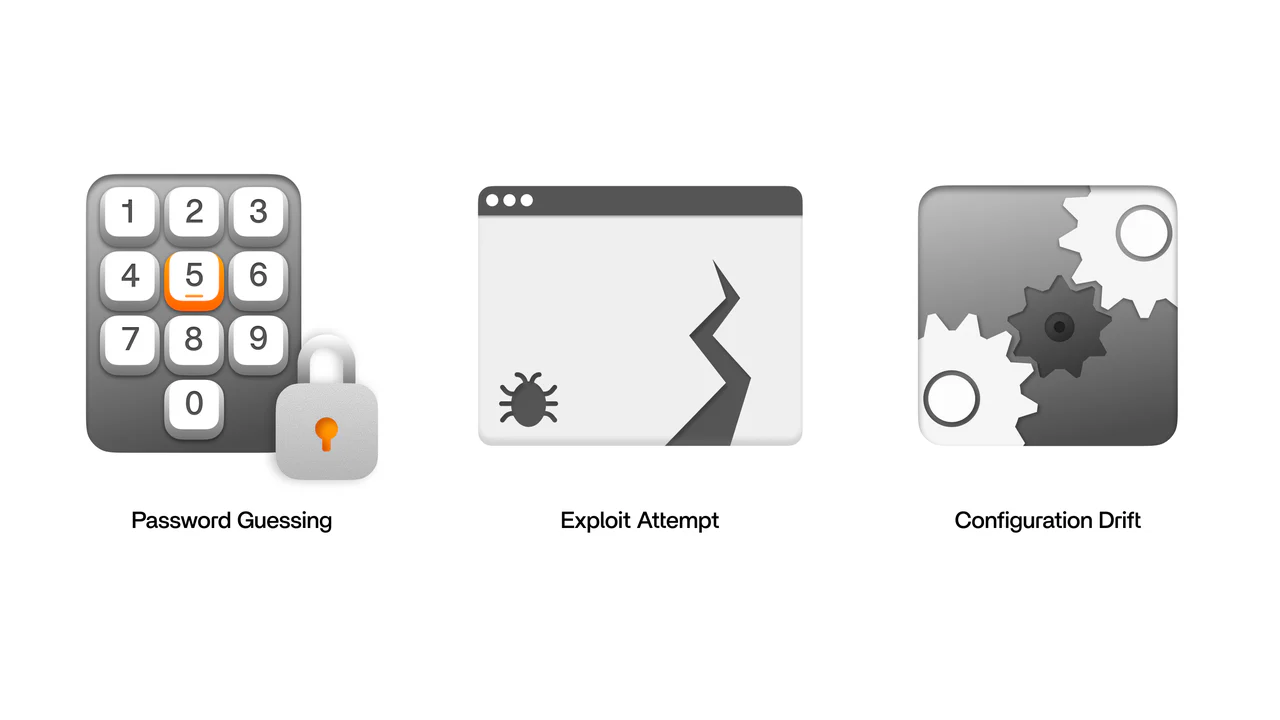

Технология SquirrelVPN позволяет избежать этих рисков, полностью устраняя необходимость в публичных точках входа. Открытые порты обычно влекут за собой три предсказуемые угрозы: атаки перебором паролей, попытки эксплуатации уязвимостей в необновленных сервисах и «дрейф конфигурации», когда незначительные изменения незаметно расширяют права доступа. Переход на аутентифицированный зашифрованный туннель гарантирует, что ваш домашний сервер останется приватным и будет доступен только тем устройствам, которым вы явно разрешили доступ.

Оверлейные сети и Mesh VPN

Оверлейный VPN создает частную сеть поверх интернета, позволяя вашим устройствам взаимодействовать так, будто они находятся в одной локальной сети Wi-Fi, независимо от физического расстояния. Такие инструменты базируются на WireGuard — современном протоколе, который обеспечивает высокую производительность и надежное шифрование. Это решение особенно эффективно для пользователей, сталкивающихся с Carrier-Grade NAT (CGNAT) или двойным NAT, где традиционный проброс портов невозможен из-за отсутствия у роутера уникального публичного IPv4-адреса.

Для начала работы достаточно установить клиент на сервер и ваши удаленные устройства. Например, базовая установка в Linux выглядит так:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

Этот процесс избавляет от необходимости использовать динамический DNS или сложную настройку брандмауэра. Как только устройства становятся частью вашей частной ячеистой сети (mesh network), они начинают общаться через зашифрованный туннель, который сам «пробивается» через брандмауэры, не требуя входящих соединений.

Защита доступа к файлам и управление правами

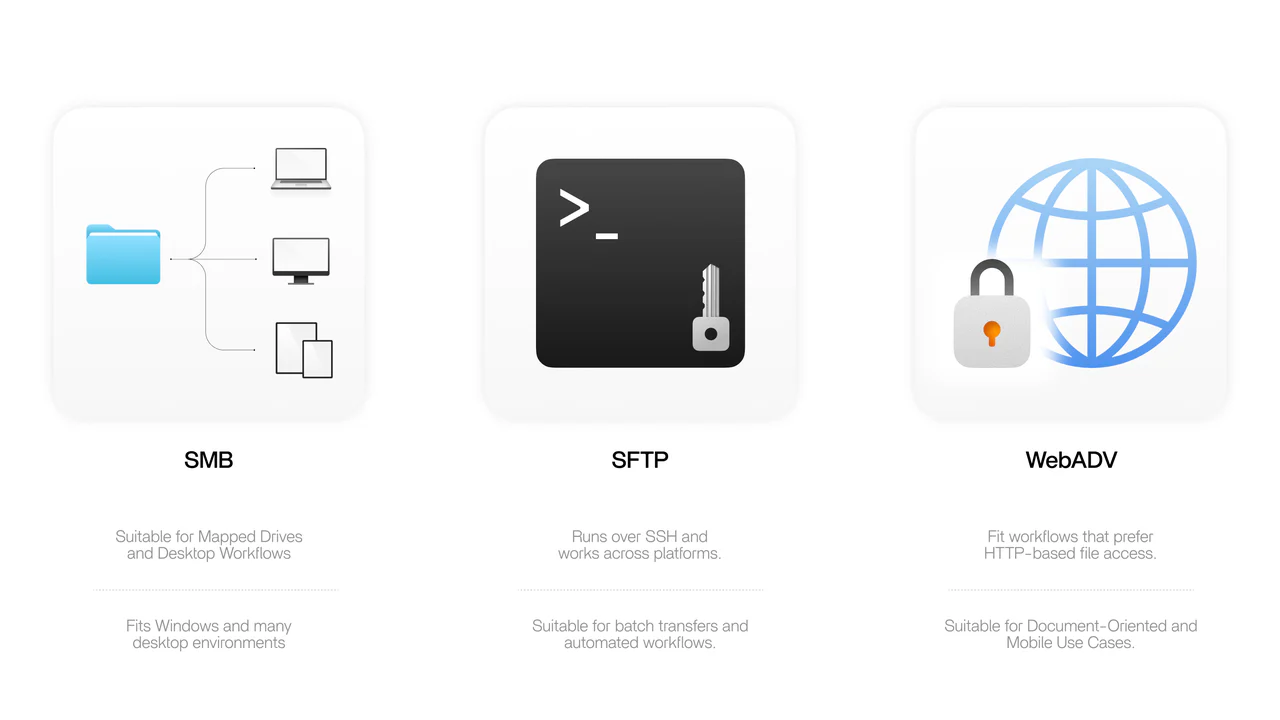

Защита данных не ограничивается созданием туннеля; важно правильно настроить доступ к самим файлам. Выбор подходящего протокола критичен для баланса скорости и безопасности. SMB отлично подходит для подключения сетевых дисков в Windows, тогда как SFTP (SSH File Transfer Protocol) обеспечивает более четкий контур безопасности при пакетной передаче данных.

Краткий чек-лист по безопасности от Натали:

- Используйте учетные записи без прав администратора: Никогда не используйте основную админскую учетную запись для повседневной работы с файлами.

- Включите многофакторную аутентификацию (MFA): Всегда защищайте аккаунт, управляющий вашей частной сетью.

- Отключите гостевой доступ: Убедитесь, что каждое соединение требует уникальную сложную парольную фразу.

- Настройте права «только для чтения»: Для медиабиблиотек или архивов ограничьте права доступа, чтобы предотвратить случайное удаление данных.

Продвинутый удаленный доступ: реверс-SSH и «воронки»

Для пользователей, которым нужно предоставить доступ к конкретному сервису кому-то вне их частной сети, такие инструменты, как Tailscale Funnel или реверсивные SSH-туннели, предлагают контролируемый способ публикации приложений без раскрытия домашнего IP. Реверсивный туннель работает за счет того, что ваш домашний компьютер инициирует исходящее соединение с VPS (виртуальным выделенным сервером). Это соединение перенаправляет трафик в обратном направлении, позволяя вам подключаться к домашнему SSH-порту через публичный IP-адрес VPS.

При использовании «воронки» (Funnel) трафик автоматически шифруется по протоколу HTTPS с помощью Let's Encrypt. Это идеальное решение для быстрой демонстрации проектов или приема вебхуков. Однако помните, что такие сервисы не всегда обеспечивают слой аутентификации: ваше приложение должно само обрабатывать безопасность входа, чтобы предотвратить несанкционированный доступ из открытого интернета.

Устранение неполадок и оптимизация производительности

Даже самые надежные конфигурации могут сталкиваться с проблемами, такими как задержки (latency) или ограничения отельного Wi-Fi. Если соединение обрывается, включение параметра «persistent keepalive» в настройках WireGuard поможет предотвратить разрыв туннеля из-за таймаутов NAT. При низкой скорости передачи больших файлов переход с SMB на SFTP часто помогает снизить накладные расходы протокола.

| Симптом | Вероятная причина | Практическое решение |

|---|---|---|

| Работает через мобильную сеть, но не в Wi-Fi отеля | Правила брандмауэра / Captive portal | Включите keepalive или смените порты |

| Туннель активен, но доступ к файлам медленный | Задержки сети или издержки SMB | Используйте SFTP или оптимизируйте SMB |

| Скорость падает под нагрузкой | Процессор не справляется с шифрованием | Проверьте загрузку CPU на домашнем сервере |

Следуя этим рекомендациям, вы обеспечите безопасный и стабильный доступ к вашим сервисам Nextcloud, Plex или Home Assistant.

Будьте на шаг впереди киберугроз и оптимизируйте свою цифровую жизнь с помощью экспертных советов. Посетите squirrelvpn.com, чтобы изучить наши передовые инструменты обеспечения приватности и защитить свое соединение уже сегодня.