O que o seu provedor vê sem VPN e como se proteger

TL;DR

Visibilidade do Provedor e Mecanismos de Coleta de Dados

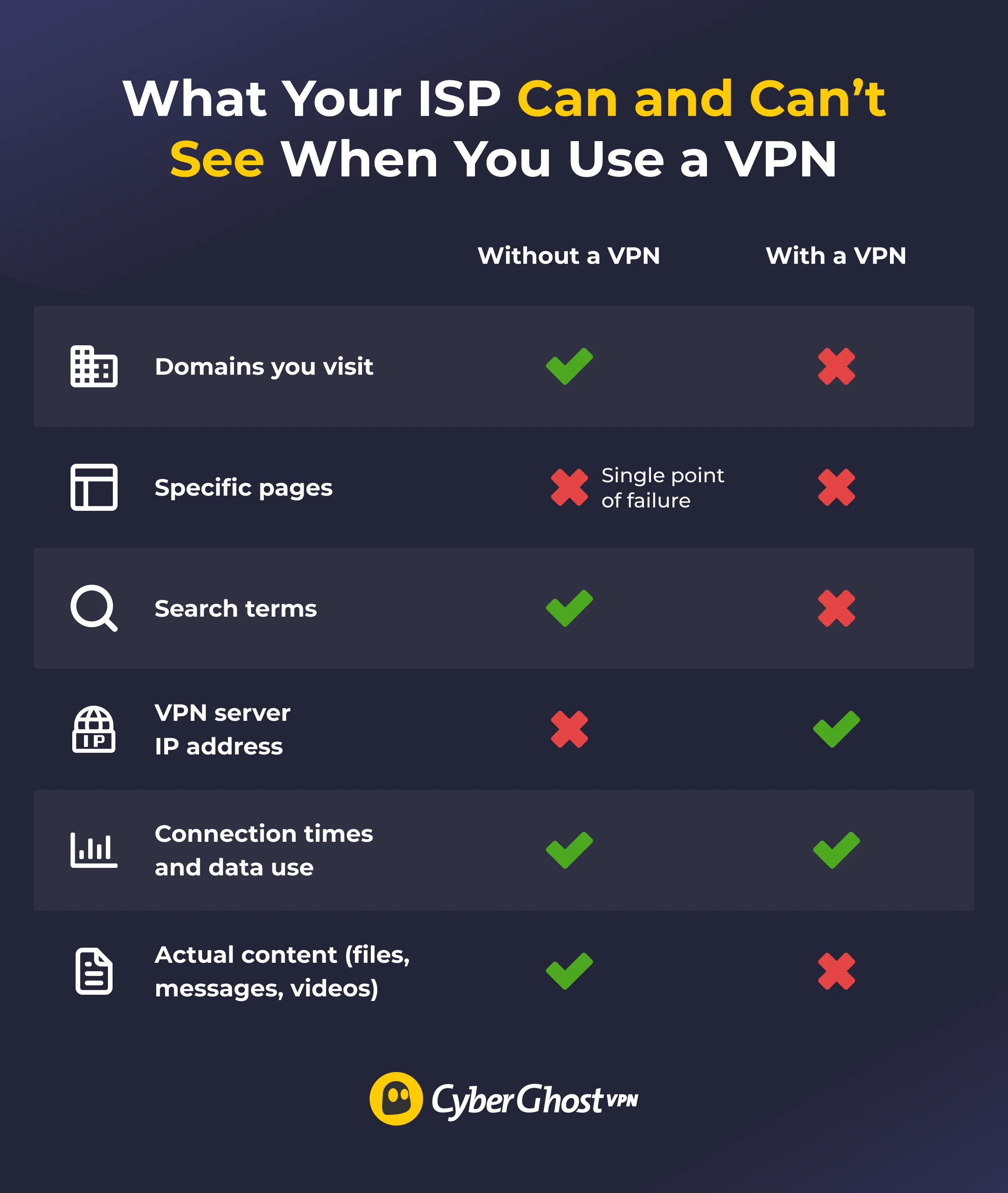

O seu Provedor de Serviços de Internet (ISP) atua como o portão de entrada para o mundo digital, processando cada bit de dado que trafega pela sua conexão. Sem uma VPN, o seu provedor consegue visualizar uma parcela significativa da sua atividade online. Se você utiliza os servidores de Sistema de Nomes de Domínio (DNS) padrão do seu provedor, eles podem registrar cada solicitação de domínio que você faz. Mesmo quando um site utiliza criptografia HTTPS, o provedor ainda consegue identificar os domínios que você visita, como o site do seu banco ou um portal de saúde.

Além dos endereços, os provedores rastreiam metadados de conexão. Isso inclui o momento em que você se conecta, quanto tempo permanece online, além do seu endereço IP e localização. Em algumas regiões, os provedores são legalmente obrigados a armazenar esse histórico de navegação por períodos determinados, tornando-o acessível às autoridades. Além disso, alguns provedores monetizam esses dados vendendo pacotes agregados e anonimizados para terceiros focados em publicidade e análise de dados.

O Impacto da Criptografia no Monitoramento do Provedor

Ao ativar um serviço de VPN, o seu tráfego passa por uma mudança fundamental. O software criptografa seus dados antes mesmo de eles saírem do seu dispositivo, tornando-os ilegíveis para o provedor de internet. Embora o provedor não consiga mais ver os sites específicos que você visita ou o seu histórico de buscas, ele ainda pode identificar que você está utilizando um túnel criptografado.

Os provedores podem detectar o uso de VPN através de vários indicadores:

- Endereços IP Conhecidos: Provedores frequentemente reconhecem as faixas de IP público utilizadas por servidores VPN.

- Protocolos de VPN: Protocolos específicos como WireGuard ou OpenVPN utilizam portas e padrões de dados distintos.

- Inspeção Profunda de Pacotes (DPI): Ferramentas avançadas de análise DPI conseguem detectar a presença de um túnel criptografado, mesmo que não consigam visualizar o conteúdo interno.

Throttling, P2P e Acesso a Conteúdo

Os provedores de internet costumam utilizar técnicas de modelagem de tráfego e throttling (limitação de largura de banda) para gerenciar o congestionamento da rede. Ao identificar o tipo de serviço que você está consumindo — como plataformas de streaming ou jogos — eles podem reduzir artificialmente a velocidade da sua conexão. Uma VPN pode contornar isso ao ocultar a natureza do seu tráfego, embora alguns provedores possam aplicar uma limitação genérica a todo o tráfego VPN caso ele seja detectado.

Para usuários que praticam torrenting ou compartilhamento de arquivos P2P, a VPN é uma ferramenta essencial para ofuscar o tráfego. Sem ela, os provedores identificam facilmente padrões P2P e podem enviar notificações sobre o download de conteúdos de fontes duvidosas. Além disso, o mascaramento de localização permite que os usuários contornem bloqueios regionais de licenciamento, embora serviços de streaming e provedores de VPN vivam em um constante jogo de "gato e rato" com bloqueios de IP.

Salvaguardas Técnicas Contra Vazamento de Dados

Mesmo com uma VPN, a privacidade não é absoluta a menos que recursos técnicos específicos estejam ativos. Um vazamento de DNS ocorre quando seu dispositivo envia solicitações fora do túnel criptografado, permitindo que o provedor veja seu destino. Para evitar isso, os usuários devem buscar serviços que ofereçam proteção contra vazamento de DNS e um kill switch automático, que interrompe todo o tráfego de internet caso a conexão VPN caia.

Usuários avançados também podem utilizar servidores ofuscados para fazer com que o tráfego da VPN se assemelhe à navegação web HTTPS padrão. Isso é particularmente útil em jurisdições com regulamentações internacionais de privacidade rigorosas ou onde o uso de VPN é restrito. Para uma proteção doméstica completa, configurar a VPN diretamente no roteador garante que todos os dispositivos conectados estejam protegidos, enquanto o split tunneling permite que aplicativos específicos ignorem a VPN para obter melhor desempenho em jogos ou transmissões locais.

Para se manter à frente das ameaças digitais em constante evolução e preservar seu direito à soberania digital, explore as últimas tecnologias de criptografia e notícias sobre privacidade em squirrelvpn.com.