ポート開放なしで自宅サーバーに安全にリモートアクセスする方法

TL;DR

ポート開放と公開リスク:潜む脆弱性の問題点

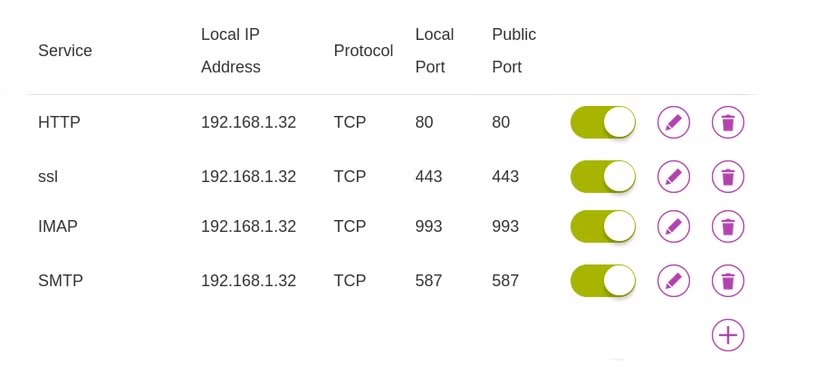

従来の外部アクセスは「ポート開放(ポートフォワーディング)」に依存していましたが、これはパブリックインターネットからホームネットワーク内への直接的な経路を作ってしまうことを意味します。ポート開放は技術的には機能しますが、セキュリティの観点からは「玄関の鍵を開けっ放しにする」ような致命的なミスになりかねません。一度ポートが公開されると、自動スキャンツールによって即座に発見され、脆弱な認証情報やパッチが適用されていないソフトウェアが攻撃の標的となります。その結果、便利なホームサーバーが、絶え間ないセキュリティメンテナンスを強いる大きな負担へと変わってしまうのです。

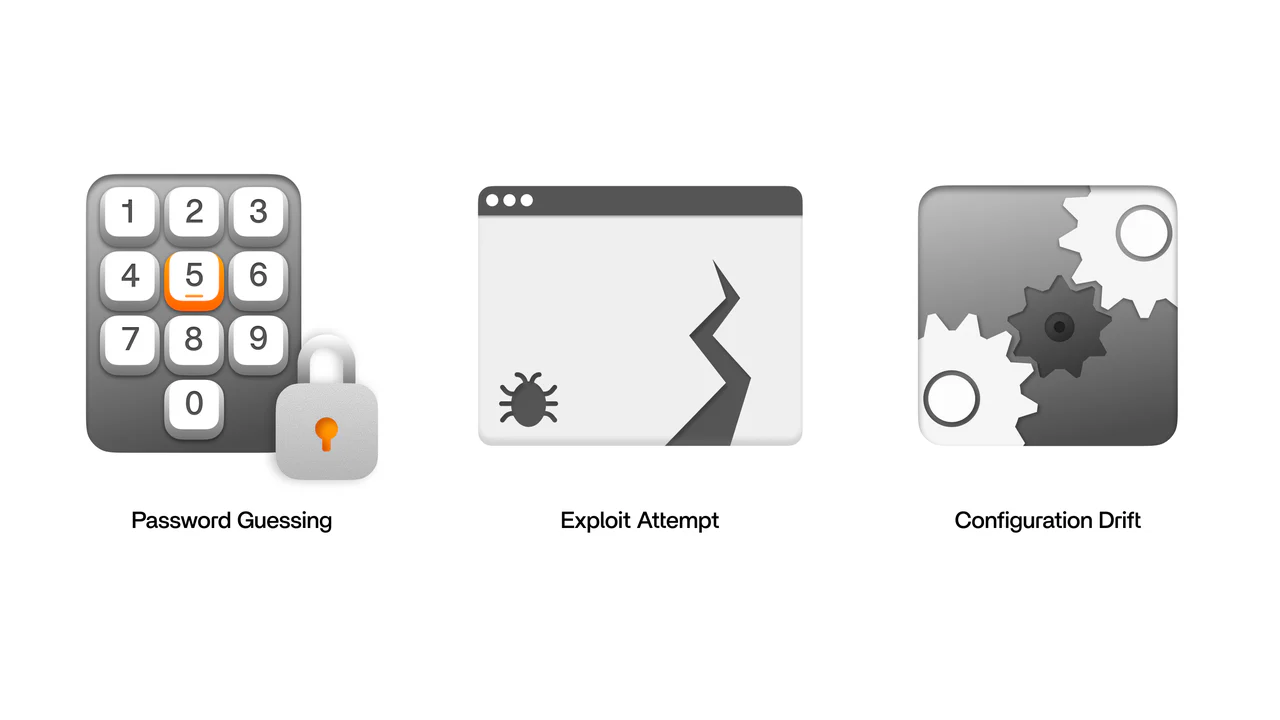

SquirrelVPNのテクノロジーを活用すれば、公開エンドポイントを完全に排除し、こうしたリスクを回避できます。一般的に、公開されたポートは「認証情報の窃取(ブルートフォース攻撃)」、「未修正のサービスを狙った脆弱性攻撃」、そして「設定の変更によって意図せずアクセス権限が拡大してしまう設定ドリフト」という3つの大きなリスクを招きます。認証と暗号化が施された専用トンネルへ移行することで、ホームサーバーのプライバシーを保護し、明示的に承認したデバイスからのみアクセス可能な安全な環境を構築できます。

オーバーレイネットワークとメッシュVPNの仕組み

オーバーレイVPNとは、インターネット上に仮想的なプライベートネットワークを構築する技術です。これにより、物理的な距離に関わらず、すべてのデバイスが同じ自宅のWi-Fiに接続しているかのように動作します。これらのツールは、高いパフォーマンスと強力な暗号化を両立した最新プロトコルWireGuardを基盤に構築されています。この構成は、キャリアグレードNAT(CGNAT)や二重NAT環境に悩むユーザーにとって特に有効です。こうした環境では、ルーターに固有のパブリックIPv4アドレスが割り当てられないため、従来のポート開放が利用できないからです。

導入は非常に簡単で、サーバーとリモートデバイスにクライアントをインストールするだけです。例えば、Linuxへの基本的なインストール手順は以下の通りです。

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

このプロセスにより、ダイナミックDNSの設定や複雑なファイアウォール管理は不要になります。デバイスがプライベートなメッシュネットワークに参加すると、暗号化トンネルを通じてファイアウォールを内側から「突き抜ける」形で通信が行われるため、外部からのインバウンド接続を許可する必要がなくなります。

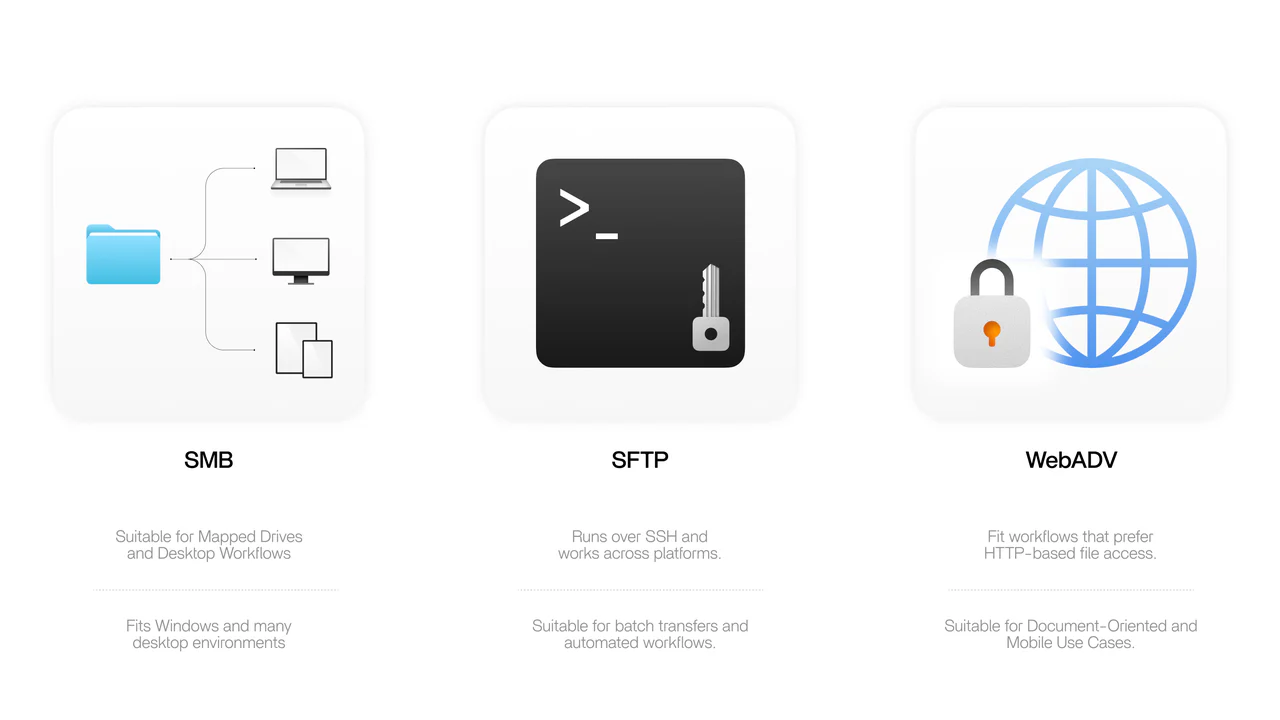

ファイルアクセスの保護と権限管理

データの保護はトンネルを構築して終わりではありません。ファイルへのアクセス方法を適切に管理することも不可欠です。速度とセキュリティのバランスを考慮し、最適なプロトコルを選択しましょう。Windowsでドライブをネットワーク割り当てして使用する場合はSMBが適していますが、一括転送などにおいてより強固なセキュリティ境界を求めるならSFTP(SSH File Transfer Protocol)が推奨されます。

ナタリー推奨:セキュリティ・クイックチェックリスト

- 非管理者アカウントの利用: 日常的なファイルアクセスには、管理者権限を持つアカウントを使用しないでください。

- 多要素認証(MFA)の有効化: プライベートネットワークを制御するアカウントには、必ず二段階認証を設定しましょう。

- ゲストアクセスの無効化: すべての接続において、固有の強力なパスフレーズを必須にします。

- 読み取り専用権限の設定: メディアライブラリやアーカイブに対しては権限を制限し、誤操作による削除を防止します。

高度なリモートアクセス:リバースSSHとファンネル

プライベートネットワーク外の第三者に特定のサービスを公開する必要がある場合、Tailscale FunnelやリバースSSHトンネルを利用すれば、自宅のIPアドレスをさらすことなく、制御された形でアプリを共有できます。リバーストンネルは、自宅のコンピューターからVPS(仮想専用サーバー)に対してアウトバウンド接続を開始することで機能します。この接続を経由してトラフィックが逆方向に流れるため、VPSのパブリックIPを通じて自宅のSSHポートにアクセスできるようになります。

Funnelを使用する場合、トラフィックはLet's Encryptを介してHTTPSで自動的に暗号化されます。これは、一時的なデモやウェブフックの受信に最適です。ただし、これらのサービスは必ずしも認証レイヤーを提供するわけではないため、外部からの不正アクセスを防ぐには、アプリケーション側で独自のログインセキュリティを実装する必要があることを忘れないでください。

トラブルシューティングとパフォーマンスの最適化

万全の体制を整えても、遅延(レイテンシ)やホテルの制限されたWi-Fiなどの問題に直面することがあります。接続が頻繁に切れる場合は、WireGuardの設定で「Persistent Keepalive」を有効にすることで、NATのタイムアウトによるトンネルの切断を防げます。大容量転送時に速度が低下する場合は、SMBからSFTPに切り替えることで、プロトコルのオーバーヘッドを削減できることがよくあります。

| 症状 | 考えられる原因 | 解決策 |

|---|---|---|

| モバイル通信では繋がるが、ホテルのWi-Fiで失敗する | ファイアウォール規則 / キャプティブポータル | Keepaliveを有効にするか、別のポートを試す |

| トンネルは繋がるが、ブラウジングが遅い | 遅延またはSMBのオーバーヘッド | SFTPを使用するか、SMB設定を調整する |

| 高負荷時に速度が低下する | CPUによる暗号化処理の限界 | ホームサーバーのCPU使用率を確認する |

これらのステップを実践することで、Nextcloud、Plex、Home Assistantなどのサービスを、安全かつ快適に利用し続けることができます。

最新のサイバーセキュリティの脅威に備え、専門的な知見でデジタルライフを最適化しましょう。squirrelvpn.comにアクセスして、最先端のプライビーツールをチェックし、今すぐ接続の安全を確保してください。