Qué ve tu ISP sin VPN y cómo proteger tu privacidad

TL;DR

Visibilidad del ISP y mecanismos de recolección de datos

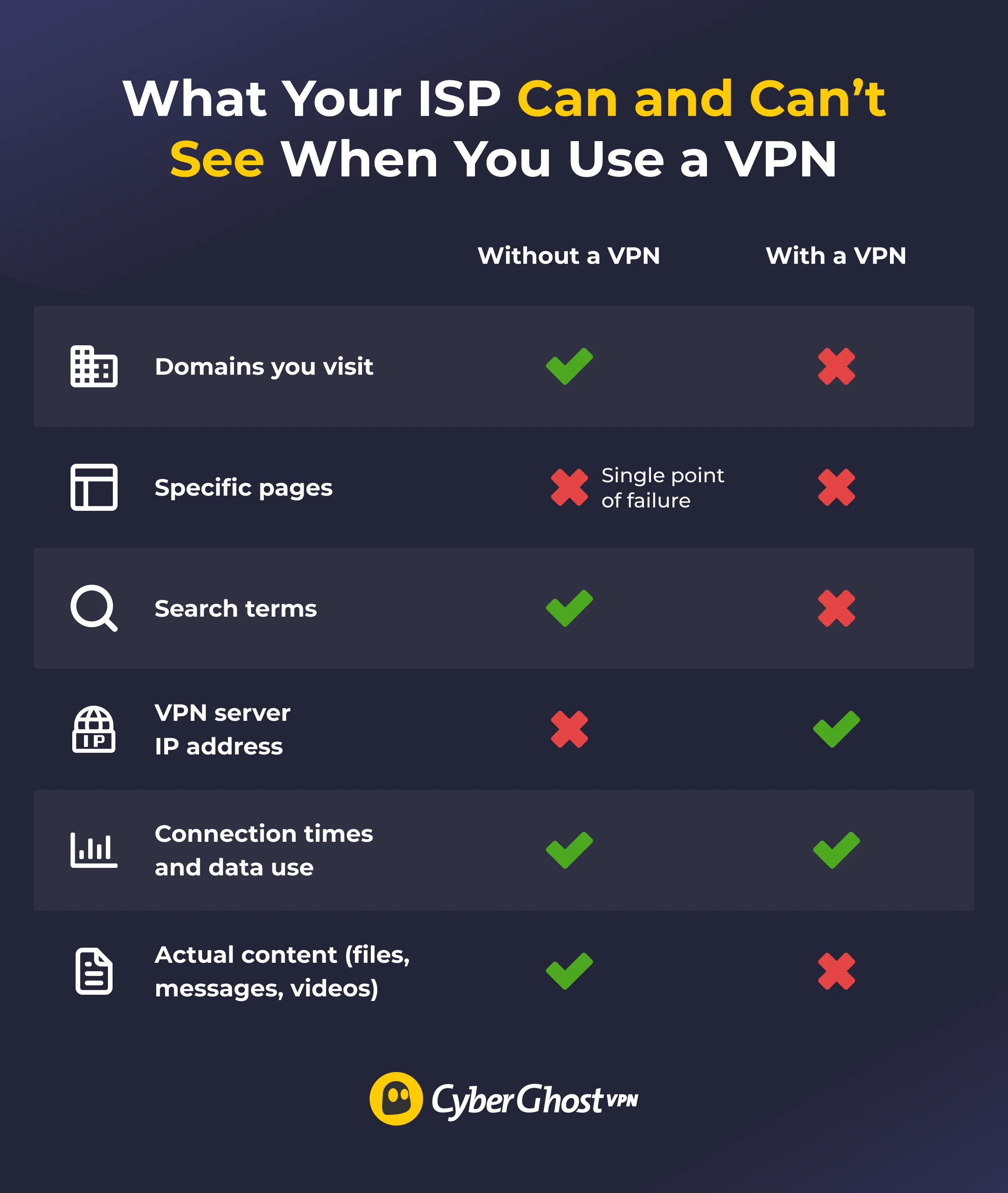

Su proveedor de servicios de internet (ISP) actúa como la puerta de enlace al mundo digital, gestionando cada bit de datos que transita por su conexión. Sin una VPN, su proveedor puede visualizar una cantidad significativa de su actividad en línea. Si utiliza los servidores predeterminados del Sistema de Nombres de Dominio (DNS) de su ISP, este puede registrar cada solicitud de dominio que realice. Incluso cuando un sitio web utiliza cifrado HTTPS, su proveedor aún puede ver los nombres de los dominios que visita, como su banco o un portal de servicios de salud.

Más allá de las direcciones, los ISP rastrean los metadatos de conexión. Esto incluye cuándo se conecta, cuánto tiempo permanece en línea, así como su dirección IP y ubicación. En algunas regiones, los proveedores están obligados legalmente a almacenar este historial de navegación durante periodos específicos, poniéndolo a disposición de las autoridades. Además, algunos ISP monetizan esta información vendiendo paquetes de datos agregados y anonimizados a terceros para fines de publicidad y análisis de datos.

El impacto del cifrado en el monitoreo del proveedor

Cuando activa un servicio de VPN, su tráfico experimenta un cambio fundamental. El software cifra sus datos antes de que salgan de su dispositivo, volviéndolos ilegibles para el ISP. Aunque el proveedor ya no puede ver los sitios web específicos que visita ni su historial de búsqueda, aún puede identificar que está utilizando un túnel cifrado.

Los ISP pueden detectar el uso de una VPN mediante varios indicadores:

- Direcciones IP conocidas: Los proveedores suelen reconocer los rangos de IP públicas utilizados por los servidores VPN.

- Protocolos VPN: Protocolos específicos como WireGuard u OpenVPN utilizan puertos y patrones de datos distintivos.

- Inspección profunda de paquetes (DPI): Las herramientas avanzadas de análisis DPI pueden detectar la presencia de un túnel cifrado, incluso si no pueden visualizar el contenido en su interior.

Estrangulamiento de red, P2P y acceso a contenido

Los ISP a menudo emplean técnicas de formación de tráfico y estrangulamiento (throttling) para gestionar la congestión de la red. Al identificar el tipo de servicio que está utilizando —como plataformas de streaming o videojuegos— pueden ralentizar artificialmente su conexión. Una VPN puede evadir esto al ocultar la naturaleza de su tráfico, aunque algunos ISP podrían aplicar un estrangulamiento general a todo el tráfico de VPN si logran detectarlo.

Para los usuarios que realizan descargas de torrents o intercambio de archivos P2P, una VPN es una herramienta crítica para ofuscar el tráfico. Sin ella, los ISP pueden identificar fácilmente los patrones de P2P y podrían enviar advertencias relacionadas con la descarga de contenido de procedencia dudosa. Además, el spoofing de ubicación permite a los usuarios eludir acuerdos de licencia regionales, aunque los servicios de streaming y los proveedores de VPN suelen participar en un juego del "gato y el ratón" con el bloqueo de direcciones IP.

Salvaguardas técnicas contra fugas de datos

Incluso con una VPN, la privacidad no es absoluta a menos que se activen funciones técnicas específicas. Una fuga de DNS ocurre cuando su dispositivo envía solicitudes fuera del túnel cifrado, permitiendo que el ISP vea su destino. Para prevenir esto, los usuarios deben buscar servicios que ofrezcan protección contra fugas de DNS y un interruptor de corte automático (kill switch), que detiene todo el tráfico de internet si la conexión VPN se interrumpe.

Los usuarios avanzados también pueden utilizar servidores ofuscados para que el tráfico de la VPN parezca una navegación web HTTPS estándar. Esto es particularmente útil en jurisdicciones con regulaciones internacionales de privacidad estrictas o donde el uso de VPN está restringido. Para una protección integral en el hogar, configurar una VPN directamente en su router garantiza que cada dispositivo conectado esté protegido, mientras que el túnel dividido (split tunneling) permite que aplicaciones específicas omitan la VPN para obtener un mejor rendimiento en juegos o transmisión local.

Para mantenerse a la vanguardia de las amenazas digitales en evolución y preservar su derecho a la soberanía digital, explore lo último en tecnología de cifrado y noticias de privacidad en squirrelvpn.com.