Roteamento Onion Multi-Hop em Arquiteturas Descentralizadas

TL;DR

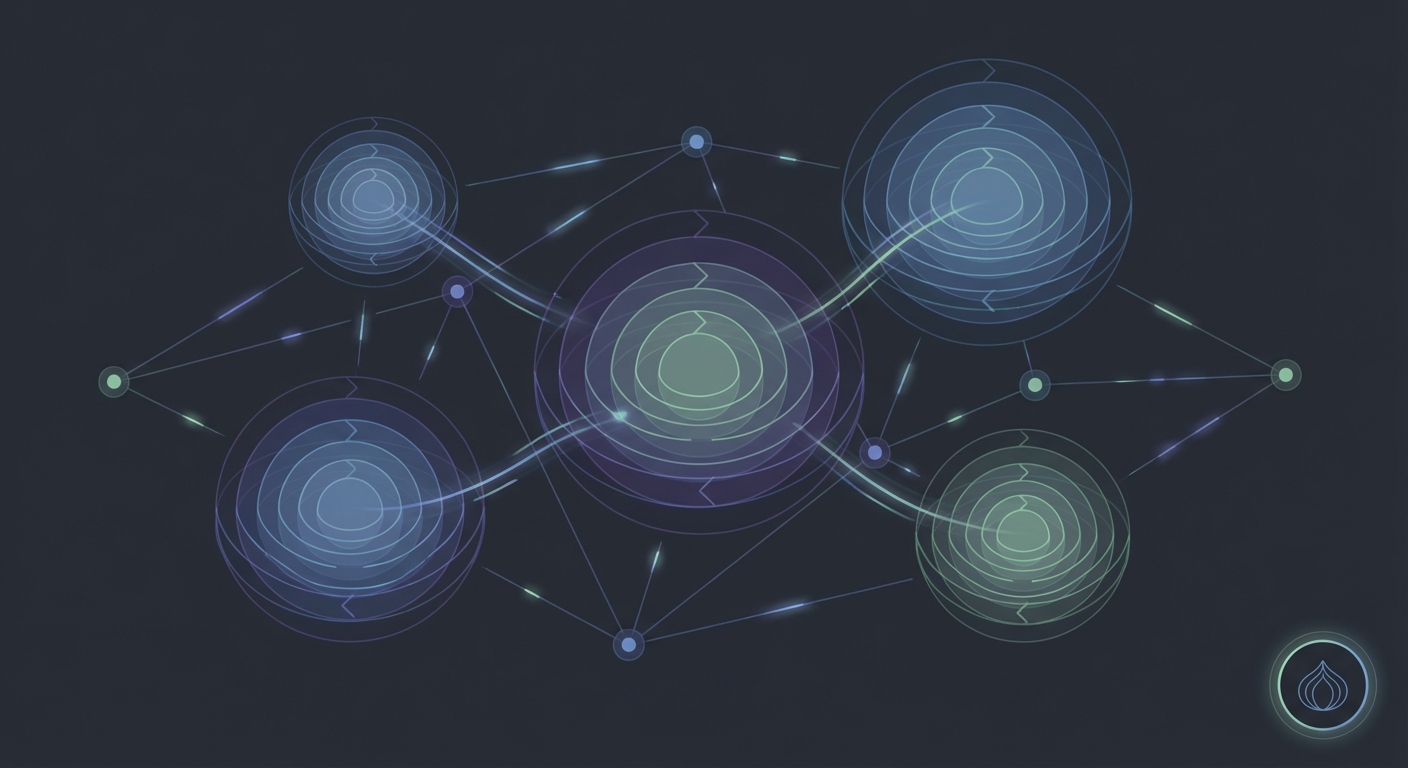

Os fundamentos do roteamento em cebola em um mundo P2P

Já se perguntou por que sua VPN "privada" parece uma casa de vidro? Se você está usando apenas um servidor, esse provedor vê tudo o que você faz — é um enorme ponto único de falha. O roteamento multi-hop corrige isso, retransmitindo seus dados por meio de vários nós, para que ninguém tenha a imagem completa.

Basicamente, em vez de uma linha reta, seu tráfego segue um caminho em zigue-zague. Isso é comum em redes mesh, onde a cobertura excede o alcance de um único nó.

- Criptografia em Camadas: Cada nó (ou hop) apenas remove uma camada da "cebola", sabendo apenas de onde o pacote veio e para onde está indo em seguida.

- Sem Confiança Central: Em uma configuração P2P, você não está confiando em um datacenter corporativo; você está usando uma rede distribuída de nós.

- Energia e Eficiência: Não é apenas para discrição; às vezes, saltar entre nós de rádio mais próximos é realmente mais eficiente em termos de energia do que enviar um sinal para uma torre distante.

Eu já vi pessoas tentando fazer isso sozinhas com containers aninhados, mas as arquiteturas descentralizadas tornam isso nativo. É muito mais difícil para qualquer um rastreá-lo quando o caminho muda constantemente. É aqui que entra o DePIN (Redes de Infraestrutura Física Descentralizadas), que basicamente é apenas pessoas compartilhando seu hardware para construir redes no mundo real.

Em seguida, vamos dar uma olhada no lado cripto...

Criptografia em Camadas e a VPN Descentralizada

Imagine a criptografia em camadas como aquelas bonecas russas, as matrioskas, só que para os seus pacotes de dados. Para que isso funcione sem precisar confiar em ninguém, o sistema utiliza um handshake criptográfico assimétrico — geralmente algo como uma troca de chaves Elliptic Curve Diffie-Hellman (ECDH). Antes que qualquer dado seja transmitido, seu cliente usa as chaves públicas de cada nó para negociar uma "chave de sessão" única para cada salto. Dessa forma, seu computador envolve os dados em três camadas de criptografia antes mesmo de saírem de sua casa. O primeiro nó só consegue desbloquear a camada externa para ver para onde enviar os dados em seguida, mas não consegue ver a mensagem real ou o destino final.

- Chaves Específicas por Salto: Seu cliente negocia chaves separadas com cada relay; o nó de entrada não consegue ver o que o nó de saída está fazendo.

- Conjuntos de Anonimato: Ao misturar seu tráfego com o de milhares de outros, os fluxos individuais tornam-se impossíveis de distinguir.

- Diversidade de Nós: Como estes nós não são propriedade de uma única empresa, não existe um "interruptor geral" para registrar seu histórico.

Eu geralmente digo às pessoas para usarem o WireGuard pela velocidade, embora seja importante lembrar que o WireGuard é um protocolo de túnel ponto a ponto. Ele não faz multi-hop sozinho como o Tor. Para obter anonimato verdadeiro, os desenvolvedores precisam envolver o WireGuard dentro de uma estrutura personalizada que lida com a lógica de roteamento em cebola (onion-routing). Se você estiver executando um nó em um sistema Linux, você pode realmente ver os blobs criptografados passando sem ter nenhuma pista do que está dentro.

O espaço se move rapidamente, especialmente com os mercados de largura de banda baseados em blockchain. Eu costumo ficar de olho em projetos que estão tornando suas auditorias de segurança de código aberto, porque, honestamente, se eu não consigo ler o código-fonte, eu não confio nas alegações de privacidade.

Em seguida, vamos mergulhar em como esses nós são realmente pagos pelo seu trabalho...

Incentivando a rede com largura de banda tokenizada

Por que alguém deixaria seu PC ligado a noite toda só para rotear o tráfego de outra pessoa? Antigamente, você fazia isso "pela causa", mas agora usamos largura de banda tokenizada para fazer valer a pena. É basicamente o modelo Airbnb para o seu acesso à internet.

- Mineração de Largura de Banda: Você executa um nó, e a rede paga a você em criptomoedas com base na quantidade de dados que você retransmite com sucesso.

- Prova de Largura de Banda: Os protocolos usam desafios criptográficos para provar que você não está falsificando suas velocidades. Isso é crucial para impedir ataques Sybil, onde um indivíduo tenta criar 1.000 nós falsos para controlar a rede. Ao exigir uma "participação" ou prova de trabalho, torna-se caro demais para um hacker falsificar um monte de identidades.

- Precificação Dinâmica: Em uma exchange descentralizada, se um nó em uma região com alta censura ficar offline, as recompensas para novos nós nessa região aumentam drasticamente.

Já vi pessoas no varejo e nas finanças usarem isso para coletar dados sem serem bloqueadas. Em seguida, veremos as vantagens e desvantagens e as aplicações no mundo real.

Trocas e aplicações em redes DePIN

Olha, o multi-hop não é uma solução mágica; se você está roteando tráfego por três nós ao redor do mundo, seu ping vai sofrer. É a clássica troca onde você sacrifica velocidade bruta por soberania digital real.

Cada "hop" extra adiciona atrasos de milissegundos devido à sobrecarga de criptografia e distância física. Embora o WireGuard seja rápido, ele não foi originalmente construído para roteamento estilo onion. Para corrigir isso, projetos DePIN de próxima geração estão otimizando a seleção de nós com base na proximidade ou usando protocolos como o Sphinx para manter os tamanhos de pacotes uniformes para que ninguém possa adivinhar o que está dentro com base no tempo.

Aplicações no mundo real:

- Saúde: Compartilhamento seguro de registros de pacientes entre clínicas sem um vazamento central de banco de dados.

- Varejo: Impedir que concorrentes rastreiem a extração de inventário por meio de rotação de IP distribuída.

- Finanças: Traders de alta frequência usando redes mesh para evitar gargalos de câmbio centralizados.

A verdadeira vitória é tornar a rede impossível de derrubar. Como não há CEO central ou API para intimar, uma alternativa de ISP descentralizada permanece ativa mesmo quando os governos tentam desligá-la.

Sinceramente, estamos construindo uma web mais resiliente aqui. É bagunçado, mas é nosso.