Multi-Hop Onion Routing i desentraliserte nettverk | dVPN Guide

TL;DR

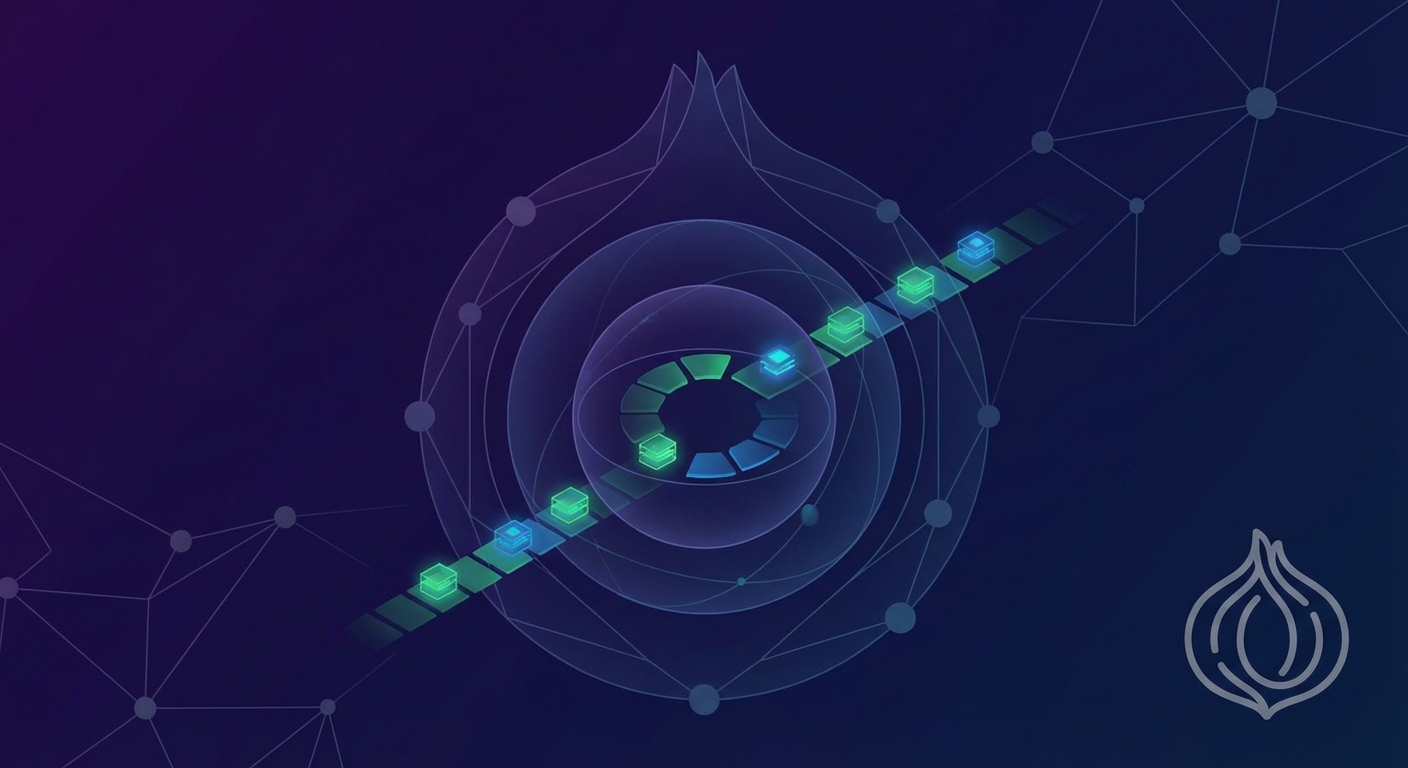

Grunnleggende om løkruting i en P2P-verden

Har du noen gang lurt på hvorfor din "private" VPN føles som et glasshus? Hvis du bare bruker én server, ser den leverandøren alt du gjør – det er et massivt, enkeltstående feilpunkt. Multi-hop-ruting fikser dette ved å sende dataene dine gjennom flere noder, slik at ingen har hele bildet.

I bunn og grunn, i stedet for en rett linje, tar trafikken din en sikksakk-vei. Dette er vanlig i mesh-nettverk der dekningen overstiger rekkevidden til en enkelt node.

- Lagdelt kryptering: Hver node (eller hop) skreller bare av ett lag av "løken", og vet bare hvor pakken kom fra og hvor den skal videre.

- Ingen sentral tillit: I et P2P-oppsett er du ikke avhengig av ett enkelt datasenter eid av et selskap; du bruker et distribuert nett av noder.

- Energi og effektivitet: Det er ikke bare for skjuling; noen ganger er det faktisk mer energieffektivt å hoppe mellom nærmere radionoder enn å sende et signal til et fjernt tårn.

Jeg har sett folk prøve å gjøre dette selv med nestede containere, men desentraliserte arkitekturer gjør det innebygd. Det er mye vanskeligere for noen å spore deg når banen endres hele tiden. Det er her DePIN (Decentralized Physical Infrastructure Networks) kommer inn, i utgangspunktet er det bare folk som deler maskinvaren sin for å bygge virkelige nettverk.

La oss deretter se på kryptosiden...

Lagdelt kryptering og den desentraliserte VPN-en

Tenk på lagdelt kryptering som russiske babusjkadukker, men for dine datapakker. For å få dette til å fungere uten å stole på noen, bruker systemet et asymmetrisk kryptografisk håndtrykk – vanligvis noe som en Elliptic Curve Diffie-Hellman (ECDH)-utveksling. Før data overføres, bruker klienten din de offentlige nøklene til hver node for å forhandle frem en unik "sesjonsnøkkel" for hvert hopp. På denne måten pakker datamaskinen din dataene inn i tre lag med kryptering før de i det hele tatt forlater huset ditt. Den første noden kan bare låse opp det ytre laget for å se hvor den skal sende det videre, men den kan ikke se selve meldingen eller den endelige destinasjonen.

- Hoppspesifikke nøkler: Klienten din forhandler separate nøkler med hvert relé; inngangsnoden kan ikke se hva utgangsnoden gjør.

- Anonymitetssett: Ved å blande trafikken din med tusenvis av andre, blir individuelle strømmer umulige å skille fra hverandre.

- Node-diversitet: Siden disse ikke eies av ett selskap, finnes det ingen "hovedbryter" for å logge historikken din.

Jeg pleier å anbefale folk å holde seg til WireGuard for hastigheten, selv om det er viktig å huske at WireGuard er en punkt-til-punkt-tunnelprotokoll. Den utfører ikke multi-hop av seg selv, slik Tor gjør. For å oppnå ekte anonymitet, må utviklere pakke WireGuard inn i et tilpasset rammeverk som håndterer onion-routing-logikken. Hvis du kjører en node på en Linux-boks, kan du faktisk se de krypterte blobene passere gjennom uten å ha noen anelse om hva som er inni.

Feltet beveger seg raskt, spesielt med blokkjedebaserte båndbreddemarkeder. Jeg følger vanligvis med på prosjekter som åpenkildekoder sine sikkerhetsrevisjoner, fordi ærlig talt, hvis jeg ikke kan lese kildekoden, stoler jeg ikke på påstandene om personvern.

Neste trinn er å dykke ned i hvordan disse nodene faktisk blir betalt for bryet...

Insentivering av nettverket med tokenisert båndbredde

Hvorfor skulle noen la PC-en sin stå på hele natten bare for å rute trafikken til noen andre? Før i tiden gjorde man det for "saken", men nå bruker vi tokenisert båndbredde for å gjøre det verdt innsatsen. Det er i bunn og grunn Airbnb-modellen for internettlinjen din.

- Båndbreddegraving (Bandwidth Mining): Du driver en node, og nettverket betaler deg i kryptovaluta basert på hvor mye data du vellykket videresender.

- Bevis for båndbredde (Proof of Bandwidth): Protokoller bruker kryptografiske utfordringer for å bevise at du ikke jukser med hastighetene dine. Dette er svært viktig for å stoppe Sybil-angrep, der én person prøver å opprette 1000 falske noder for å kontrollere nettverket. Ved å kreve en "stake" eller bevis for arbeid, blir det altfor dyrt for en hacker å forfalske en haug med identiteter.

- Dynamisk prising: I en desentralisert børs vil belønningene for nye noder øke kraftig hvis en node i en region med høy sensur kobles fra.

Jeg har sett folk i detaljhandel og finans bruke dette til å skrape data uten å bli blokkert. Deretter skal vi se på kompromissene og virkelige bruksområder.

Fordeler og ulemper ved bruk i DePIN-nettverk

La oss være ærlige, multi-hop er ingen magisk løsning. Hvis du sender trafikken din gjennom tre noder spredt over hele kloden, vil ping-tiden din lide. Det er den klassiske avveiningen der du ofrer rå hastighet for faktisk digital suverenitet.

Hvert ekstra "hopp" legger til forsinkelser i millisekundområdet på grunn av krypteringskostnader og fysisk avstand. Selv om WireGuard er raskt, var det opprinnelig ikke bygget for onion-ruting. For å løse dette optimaliserer neste generasjons DePIN-prosjekter nodevalg basert på nærhet eller bruker protokoller som Sphinx for å holde pakkestørrelsene uniforme, slik at ingen kan gjette hva som er inni basert på timing.

Praktiske bruksområder:

- Helsevesen: Sikker deling av pasientjournaler mellom klinikker uten fare for lekkasje fra en sentral database.

- Detaljhandel: Hindre konkurrenter i å spore skraping av lagerbeholdning via distribuert IP-rotasjon.

- Finans: Høyfrekvente tradere som bruker mesh-nettverk for å unngå flaskehalser ved sentraliserte børser.

Den virkelige fordelen er å gjøre nettverket umulig å stoppe. Siden det ikke finnes noen sentral administrerende direktør eller API å stevne, vil et desentralisert ISP-alternativ forbli oppe selv når myndighetene forsøker å stenge det ned.

Ærlig talt, vi bygger et mer robust nett her. Det er rotete, men det er vårt.