Multi-Hop Onion Routing u dVPN Arhitekturama

TL;DR

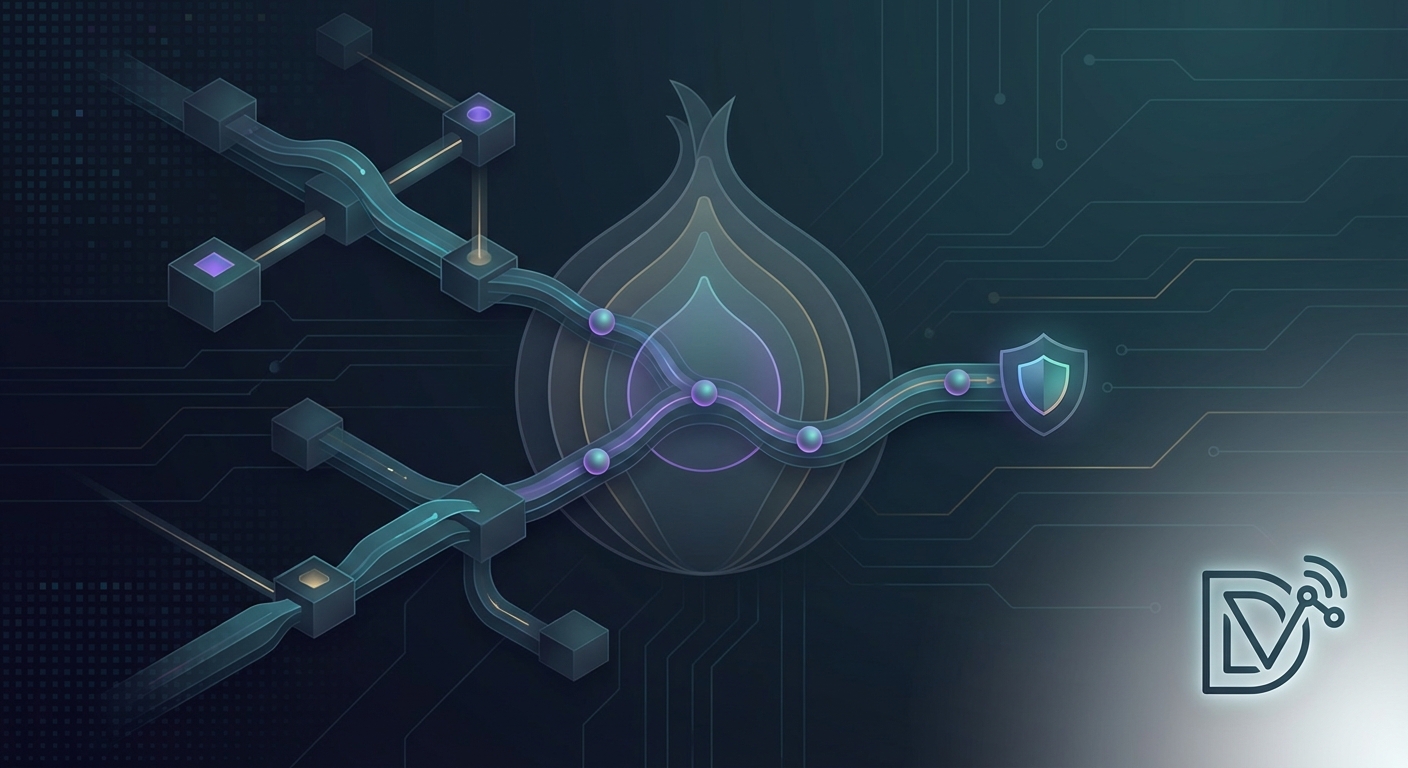

Osnove usmjeravanja putem luka (onion routing) u P2P svijetu

Jeste li se ikada zapitali zašto se vaš "privatni" VPN čini kao staklena kuća? Ako koristite samo jedan poslužitelj, taj davatelj usluga vidi sve što radite – to je ogromna pojedinačna točka ranjivosti. Višestruko usmjeravanje (multi-hop routing) to rješava tako što se vaši podaci preusmjeravaju kroz nekoliko čvorova, tako da nitko nema potpunu sliku.

U osnovi, umjesto ravne linije, vaš promet ide cik-cak putanjom. To je uobičajeno u mrežastim mrežama (mesh networks) gdje pokrivenost premašuje domet jednog čvora.

- Slojevita enkripcija: Svaki čvor (ili skok) skida samo jedan sloj "luka", znajući samo odakle paket dolazi i kamo ide dalje.

- Nema centralnog povjerenja: U P2P postavi, ne oslanjate se na jedan korporativni podatkovni centar; koristite distribuiranu mrežu čvorova.

- Energija i učinkovitost: Ne radi se samo o prikrivanju; ponekad je skakanje između bližih radio čvorova zapravo energetski učinkovitije nego slanje signala do udaljenog tornja.

Vidio sam ljude kako to pokušavaju napraviti sami (DIY) s ugniježđenim spremnicima (nested containers), ali decentralizirane arhitekture to čine izvornim. Puno je teže da vas itko prati kada se put stalno mijenja. Ovdje na scenu stupa DePIN (Decentralizirane mreže fizičke infrastrukture), u osnovi, to su samo ljudi koji dijele svoj hardver za izgradnju mreža u stvarnom svijetu.

Zatim, pogledajmo kripto stranu...

Slojevito šifriranje i decentralizirani VPN

Zamislite slojevito šifriranje kao ruske babuške, ali za vaše podatkovne pakete. Da bi ovo funkcioniralo bez potrebe za povjerenjem u bilo koga, sustav koristi asimetrični kriptografski handshake – obično nešto poput Elliptic Curve Diffie-Hellman (ECDH) razmjene. Prije nego što se bilo kakvi podaci prenesu, vaš klijent koristi javne ključeve svakog čvora kako bi dogovorio jedinstveni "ključ sesije" za svaki skok. Na taj način, vaše računalo omotava podatke u tri sloja šifriranja prije nego što uopće napuste vašu kuću. Prvi čvor može otključati samo vanjski sloj kako bi vidio kamo ga treba poslati dalje, ali ne može vidjeti stvarnu poruku ili krajnje odredište.

- Ključevi specifični za skok: Vaš klijent dogovara zasebne ključeve sa svakim relejem; ulazni čvor ne može vidjeti što radi izlazni čvor.

- Skupovi anonimnosti: Miješanjem vašeg prometa s tisućama drugih, pojedinačni tokovi postaju nemogući za razlikovanje.

- Raznolikost čvorova: Budući da oni nisu u vlasništvu jedne tvrtke, ne postoji "glavni prekidač" za bilježenje vaše povijesti.

Obično savjetujem ljudima da se drže WireGuarda zbog brzine, iako je važno zapamtiti da je WireGuard protokol za tuneliranje od točke do točke. On sam po sebi ne radi multi-hop kao što to radi Tor. Da bi se postigla stvarna anonimnost, programeri moraju omotati WireGuard unutar prilagođenog okvira koji upravlja logikom usmjeravanja luka (onion-routing). Ako pokrećete čvor na Linux računalu, zapravo možete vidjeti šifrirane blobove kako prolaze, a da nemate pojma što je unutra.

Prostor se brzo mijenja, posebno s tržištima propusnosti temeljenim na blockchainu. Obično pratim projekte koji objavljuju svoje sigurnosne revizije otvorenog koda jer, iskreno, ako ne mogu pročitati izvorni kod, ne vjerujem tvrdnjama o privatnosti.

Zatim, uranjamo u to kako se tim čvorovima zapravo plaća za njihov trud...

Poticanje mreže tokeniziranim propusnim opsegom

Zašto bi itko ostavljao svoje računalo upaljeno cijelu noć samo da usmjerava promet nekog drugog? U stara vremena, to se radilo "za stvar", ali sada koristimo tokenizirani propusni opseg kako bismo to učinili isplativim. To je u osnovi Airbnb model za vaš internetski priključak.

- Rudarenje propusnog opsega: Pokrećete čvor, a mreža vas plaća u kriptovalutama na temelju količine podataka koje uspješno prenesete.

- Dokaz propusnog opsega: Protokoli koriste kriptografske izazove kako bi dokazali da ne lažirate svoje brzine. Ovo je ključno za zaustavljanje Sybil napada, gdje jedan tip pokušava stvoriti 1000 lažnih čvorova kako bi kontrolirao mrežu. Zahtijevajući "ulog" ili dokaz rada, postaje preskupo za hakera da lažira hrpu identiteta.

- Dinamičko određivanje cijena: U decentraliziranoj razmjeni, ako čvor u regiji s visokom cenzurom ode izvan mreže, nagrade za nove čvorove tamo naglo rastu.

Vidio sam ljude u maloprodaji i financijama kako to koriste za prikupljanje podataka bez blokiranja. Zatim ćemo pogledati kompromise i stvarne primjene.

Kompromisi i primjene u DePIN mrežama

Gledajte, višestruki preskok nije čarobno rješenje; ako preusmjeravate promet kroz tri čvora diljem svijeta, ping će vam patiti. To je klasičan kompromis gdje žrtvujete sirovu brzinu za stvarnu digitalnu suverenost.

Svaki dodatni "preskok" dodaje kašnjenja u milisekundama zbog enkripcijskog opterećenja i fizičke udaljenosti. Iako je WireGuard brz, izvorno nije bio napravljen za usmjeravanje u stilu luka (onion routing). Kako bi to popravili, DePIN projekti sljedeće generacije optimiziraju odabir čvorova na temelju blizine ili koriste protokole poput Sphinx kako bi veličine paketa bile ujednačene, tako da nitko ne može pogoditi što je unutra na temelju vremena.

Primjene u stvarnom svijetu:

- Zdravstvo: Sigurno dijeljenje medicinske dokumentacije pacijenata između klinika bez curenja podataka iz centralne baze podataka.

- Maloprodaja: Sprečavanje konkurenata da prate preuzimanje podataka o zalihama (inventory scraping) putem distribuirane rotacije IP adresa.

- Financije: Visokofrekventni trgovci koriste mrežaste mreže (mesh networks) kako bi izbjegli uska grla centraliziranih burzi.

Prava pobjeda je učiniti mrežu nemogućom za uništenje. Budući da ne postoji centralni direktor ili API kojem se može uputiti sudski poziv, decentralizirana alternativa davatelju internetskih usluga (ISP) ostaje aktivna čak i kada vlade pokušaju prekinuti vezu.

Iskreno, ovdje gradimo otporniju mrežu. Neredovito je, ali je naša.